The Phantom Menace of Route Leaks

Show original YouTube description

Show transcript [ru]

я готовился к тому что будут многом будет много интересных вокалов молодой аудитории ее надо будет слегка усыпить и я собственно говоря работал над этим так что устраивайтесь поудобнее начинаем но я привык представляется заодно самостоятельно потому что все равно никто не знает что такое рай что такое рэп здесь и чем они отличаются и вообще про что это все поэтому я двух словах сначала расскажу просто чтобы было понимание откуда я такой взялся вот есть у нас система распределения номерных ресурсов в интернете то что называется официально адресован например да которая достаточно иерархично да то есть это тот этой пайпе адрес который вас есть он берется не с потолка он никаким образом получается по определенным правилам вот вверху самым есть четыре букашки а я

на департамент корпорация icann которая была два года назад во всех средствах массовой информации может быть кто то что то помнит ну а вот у скоб говорить не будут под ней есть пять так называемых регистратур су абсолютно дурацкая на официальный перевод ничего сделать не могу вот и соответственно они распределены по электрическому принципу они раздают айпи адреса оператором вот ну или каким то там большим еще комп организациям вот а те уже раздают уже по конечным пользователям то есть вот самая главная функция наша это вот такая вот и вот такая у нас география 76 стран европы ближний восток средняя азия вот большая регистратура на на еще момент 16 члена у нас вот ну и так далее работаем на достаточно хитро

вот то есть я только сказал что у нас есть 16 членов из них больше половины это оператора связи ну то есть по большому счету всем мало мальски заметные операторы связи являются нашими стенами вот но у нас есть еще такая классная штука как сообщество и вот тропин сиси это собственно организация которая отвечает за за деньги распределяет вот собственно как-то членские взносы на какие-то активность которыми получаем до райп это сообщество в которой собственно может присоединиться любой из вас вот распределяется у нас обязанности простым образом вся техника определяется сообществом все все что связано с деньгами определяется нашими членами вот и вот у нас есть вот такие рабочие группы которых которые постоянно действующие для вступления достаточно просто на сайте зарегистрироваться и все

вот последнее слово которое здесь есть раутером рабочая группа маршрутизации это вот занимается тем про что сегодня мы будем говорить о поговорить мы будем про безопасность в маршрутизации это достаточно хитрая тема как правило специалиста по безопасности за редким исключением как не обращают внимание на нее вот и собственно моя задача рассказать почему зря почему стоит смотреть на это дело чуть чуть повнимательней продолжу занудствовать у меня сейчас немножечко слайдов про то как вообще все устанут интернете работает подозреваю что часть из вас это знает вот вы можете спокойно спать часть не знает соответственно обратите внимание чтобы понимать просто буду говорить дальше ну вот айпи адрес версия 4 тот которому привыкли этот адрес которой обычно вы видите во всяческих настройках до состоит из четырех блоков

по 8 бит каждой 4 десятичных числа в сумме 32 бита вот и вот эти пики собственно игре используются для того чтобы этот адрес как-то разделять на части то есть у нее есть у каждого адреса есть некая часть ну вот здесь например вот будем говорить строго вот эти вот 12 битов которые предопределены то есть они выданы кем-то сверху а все остальные пички могут использоваться неким произвольным образом вот есть еще новой протокола ipv6 в украине его нету все в порядке полпроцента компьютеров по нему работают вот поэтому на эти две на цифры можно не смотреть значит стоит это самое стоит вспомнить что эти адреса есть две роли да вот они две совершенно разные люди которые пользуются адресами они как правило даже

не задумывается над тем что эти роли они принципиально разные 1 роли это идентификатор который говорит ну собственно что там влада 2 это локатор который говорит гену расположена вот проблем организации это про вторую роль полностью как это все устроено да то есть я уже сказал что и api адреса я сейчас очень быстро говорю да просто потому что это не достаточно такой история произведения просто такой напоминание если вдруг выяснится что надо говорить подробнее вы меня тормозить и потому что я хочу это проговорить максимально быстро просто чтобы ну у вас в голове возникли вот эти вот реперные какие-то точки из прошлого если игорю если вдруг понятно что я зря надеялся на то что вы это знаете только unisex метр мази тем могу рассказать

подробнее вот любой идет и самый любой части так вот айпи адреса они делятся на блоке вот как я уже говорил блоки айпи адресов они выделяются крайне просто вот по какой-то битовые границы да то есть какие-то часть какая-то часть битов она фиксирована все остальные могут принимать правилу произвольное значение вот и и фиксированная часть вот этих самых битов пишется через flash то есть вот в данном случае например что это значит на знаешь это первое 8 бит фиксированы всего их 32 32 минус 824 для того что с ними играться да то есть общее количество значений то есть общее количество адресов вот в этом блоке равно 2 в двадцать четвертой степени двоичная арифметика это все работает достаточно просто и как положено

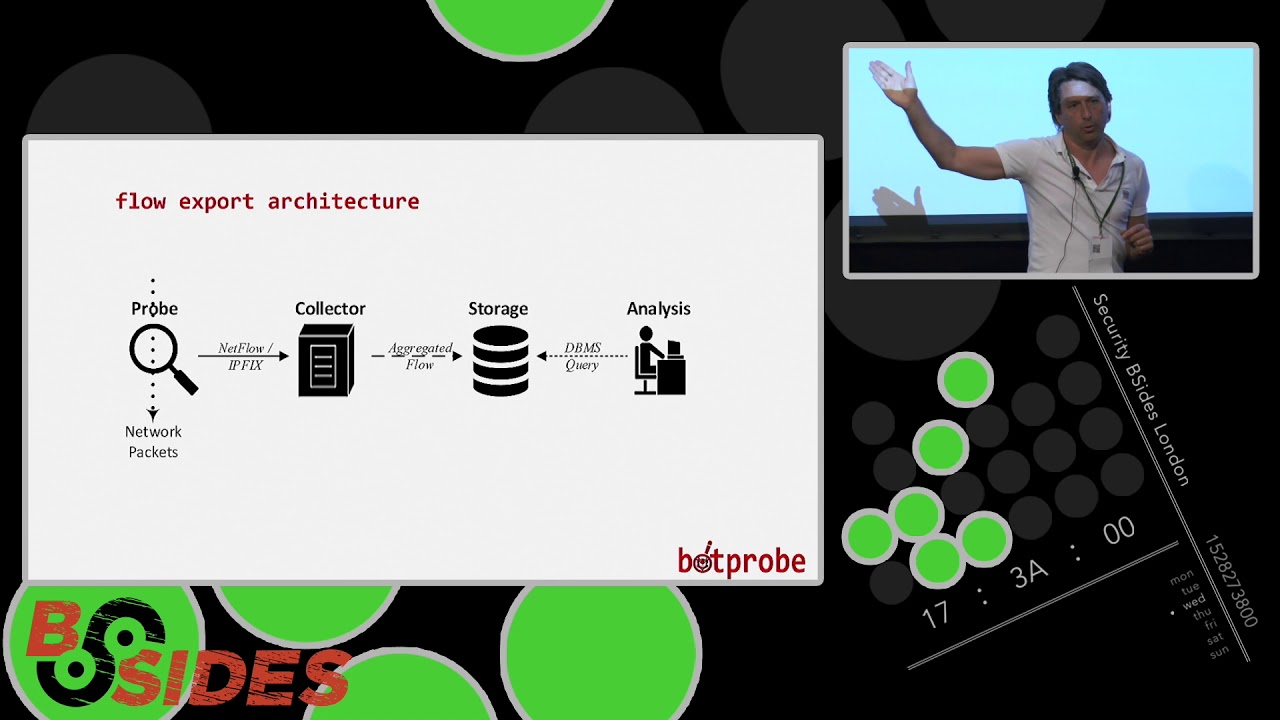

двоичной арифметики на каждом каждый добавление каждого пить и как а фиксированной части делит блок пополам года то есть каждый каждый блок можно разделить дальше вот например 10 слышь 8 делится на что есть вот 202 1 поделить пополам получится 4 блока с ваш 10 если мы этот блок используем для маршрутизации то он начинает торжественно зывается эти префиксом это собственно говоря вот буквально определение префикса этот такой блок который используется для того чтобы участвовать в маршрутизации является собственно и единицей то есть marchesa ция считается как раз вот этими блоками префиксами вот и для того чтобы это все сделать используется протокол ситуации которые нужны для того чтобы автоматически построить карту сети для того чтобы сделать эту работу они используют некий

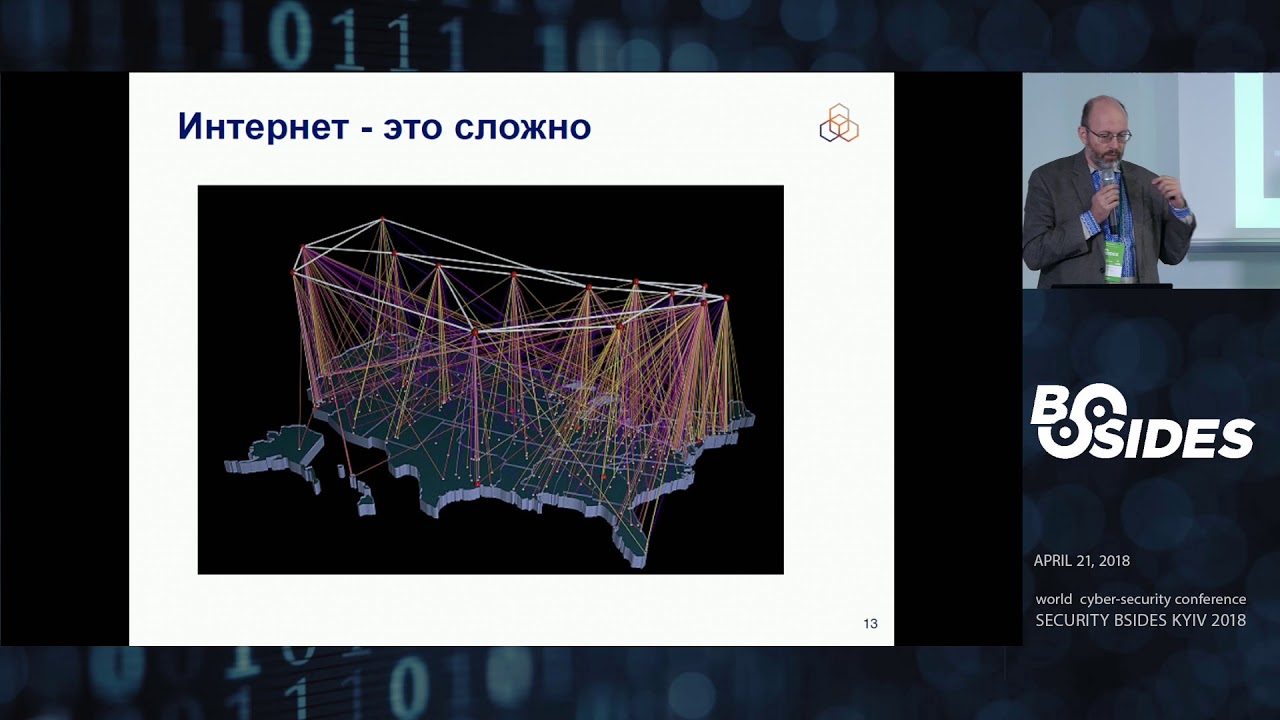

набор данных то есть первую очередь это собственно где нет префикс нашли на какому сути за три он обнаружился какие какое состояние каналов связи между разными маршрутизаторами вот ну и дальше никакие технические соображения которые туда подмешивается к самой администратор вот ну например один канал дорогой другой дешевый какой-то это самое какое-то более надежное какое-то менее надежный ну и так далее да то есть это уже дополнительное ограничение которое добавляются скажем так вручную и влияют на построение этой самой карты все это было бы хорошо вот я здесь взял схему сайта cisco убрал мне нужную информацию вот это вот такая классическая схема из учебника все было бы хорошо если бы не выяснилось что количество каналов количеством префиксов всего в интернете

оно такое что маршрутизатор и не могут просто так в глобальном масштабе справиться с задачей построения этой карты ну то есть требуется слишком бы все вычислительные ресурсы для того чтобы это сделать соответственно интернет большой просто соответственно чего было придумано было решено что раз уж у нас все равно интернет эта сеть сетей каждая сеть ну кем-то управляется да то есть если людей какие то наверно представления как как там что должно работать то давайте это сделаем статус-кво то есть мы возьмем под каждую из этих сетей и потребуем чтобы в ней были некие единые правила по которым она работает и назовем это все безобразия получившуюся сеть автономной системой ну собственно так и произошло вот определение автономной системы формальная собственно говоря из учебника

если говорить так грубо да в чем идея этого я в том чтобы каждая такая сеть каждой автономная система вела себя по большому счету как один большой больше руки на бочок мышью затар вот и тогда количество у нас информации которая надо обрабатывать она падает просто катастрофически то есть на много порядков эта задача становится действительно очень подъемной вот и нам остается только пронумеровать эти вот такие виртуальный маршрутизатор как бы виртуальный маршрутизатор вот выдать им так называемый номер автономной системы вот и собственно строить большие зация по ним что собственно и было сделано в протоколе самой gp который про который мы сегодня пообщаемся то есть это главная история наша то есть это этого ты кстати этой презентации в протоколе бюджет и

есть такая штука как анонс которая является собственно информация доступности каждого префикса то есть до покажу вам префиксу есть один или больше аносов потому что он может быть доступен из разных точек каждой автономная система эти нас принимает обрабатывает отдает результаты обработки дальше критериев по которым приход происходит эта обработка достаточно много вот но два критерия которая для нас важны которой важны на для для нашей истории это размер префикса чем меньше префикс тем меньше в нем айпи адресов то есть чем больше циферка после слыша тем он имеет вы больше приоритет и количество автономных систем по дороге то есть чем дальше путь который проходит должен пройти пакет тем хуже еще раз в сумме там критериев заметно больше это все достаточно сложная история про таков

бич устроен достаточно сложно процесс вот этот вот сollection процесс это такое любимое любимое развлечение спрашивать на собеседовании потому что вечеру темно и но нужно и для понимания вот но сегодня для нас важны две истории так что те кто знает что все сложнее вы не это самый не удивляйтесь ну и вот собственно тебя как это в результате все выглядит год у нас есть . вот у нас есть точка b вот здесь вот одна последовали автономных систем вот здесь 2 последовать автономных систем но и соответственно происходит дальше выбор то есть вот здесь их 4 1 2 3 4 да здесь их три соответственно информация будет передаваться по верхним путь и вот как это должно работать и в идеале все было

бы хорошо если бы интернет был устроен так как он был устроен примерно полвека назад когда это всё создавалось основным критерием построения интернета была было доверие до доверие между партнерами доверия минут смысле между операторами и так далее протокол bgp обладает совершенно замечательным свойством быть очень мало отчего защищенным то есть здесь возникает собственно главный вопрос можете ли вы как-нибудь его использовать об этом чуть позже вот если у вас есть возможность как-то вмешаться в работу то дальше можно строить достаточно интересные штуки вот эти штуки на нынешний момент рассматривается достаточно state of art вот то есть доказанных историй их достаточно мало то есть ну понятно что если у вас есть инцидент безопасности тот его атрибуция это всегда вещь неоднозначная но за исключением

случаев когда там кто-то взял на себя ответственность новым понимаем что это даже не доли процента долей долей процента то есть чаще всего сделать про привести атрибуцию задача сложно в данной истории достаточно сложно не только собственно греппа вести атрибуцию но даже выявить этот инцидент вот то есть обнаружения этих инцидентов это тоже по большому счету state of art почему сейчас поймём вот но этим объясняется то что количество доказанных история но буквально буквально небольшое хотя недостаточно смешные значит ну про хороший я вас уже научил теперь я буду вас учить помедленнее и плохому если у нас есть ситуация когда [музыка] маршрут проходит через несколько автономных систем вполне возможно что одна из авто новым и таких автономных систем вовсе не собиралась ничего такого

передавать это история которая называется road лик ничего необычного в ней нету чаще всего является ошибкой сетевого администратора автономной системы если мы давайте я сейчас а хотя ладно это будет иллюстрации если так вот посмотреть на статистику то чаще всего это молодой человек который недавно прочитал книжку про бюджета в размере первых двух глав вот начал ее применять решил дочитать до конца потом вот в результате чего наиболее типичная ошибка здесь когда организация там какой нибудь ну условно говоря банк x подключается к двум операторам связи для надежности что было два канала да то есть вот здесь я буду брать интернет и вот здесь будут брать интернет и неожиданно для себя начинает осуществлять передачу являться собственно транзитным оператором связи между оператором и x и оператором y

которая собственно реально это не рассчитывали но собственно почему бы нет если кто-то хочет бесплатно по передавать трафик ну ну грех не воспользоваться чаще всего ошибка хотя бывают исключения опять-таки съемки дальше будут 2 более интересная история это называется профит хэй-хо jaquen браф 100 префикса это когда я каким-то образом подключаясь к системам шли за трав по протоколу биг бен если у меня появилась такая возможность я выпускаю в сеть поддельный анонс то есть я выполняю действие которое сознательно вредоносная таким образом поворачивая туда куда мне удобно трафик той сети которую я анансирую здесь очень важно понимать что бюджет эта система глобальная давайте я перейду к съемкам ну то есть это упрощённая схема которая я нарисовал накануне вот предположим что вот есть

счастливые пользователи которые общаются с каким-то сервером вот по такому вот пути до есть какая-то последовать автономных систем и все в принципе хорошо до тех пор пока не случаются какие-то инциденты безопасности часто тиват воровство префикса как это выглядит автономной системой где то совсем на другом месте интернета совсем совсем другом месте интернета анонсирует вот эту вот этот вот эту вот сеть которая находится в изначальном автономность этих 64 503 у себя и часть трафика которую попадают в который попадают эти пользователи до часть маршрутизаторов считают что трафик надо надо перестроить вот сюда потому что вот этот маршрут более удачной причем эта часть может быть достаточно большой дальше когда примеры поговорю там есть наглядной иллюстрации в результате чего что происходит вот вот эта система она не в

курсе того что где-то далеко в интернете то есть вот вот это например может быть сервер условно говоря в великобритании вот вот эта автономность ему нужно быть где-нибудь в африке я почему собственной беру африку потому что сейчас там очень активно начинает развиваться интернет а подготовка сетевых инженеров не очень ну то есть там достаточно часто не хватает квалифицированных кадров соответственно найти способы использовать их сетевое оборудование то есть хотя бы просто под и потом логину и паролю она достаточно высоко и африканская автономная система начинает говорить что у нее вот эти сети и пользователи начинают идти в африку этот трафик естественно теряется то есть ничего с ним не происходит а вот этот сервер не очень понимает почему не дует

самой почему посещаемость резко упала то есть куда делись пользователи что вообще происходит способов изнутри вот этой автономной системой понять что происходит что на самом деле они стали недоступны для части интернета atoi для всего интернета таких способов достоверно не существует так устроен на нынешний момент интернет протокол bgp не придут нет предполагает таких таких способов чтобы вот жертва поняла что у них такое для этого требуется некоторое внешнее усилие ну как это можно сделать мы тоже поговорим то есть не та самая не хочу на нем нагнетать трагедию вот но это требует просто специального внимания то есть таким образом да таким образом вот эта схема приводит просто к полной неработоспособности целевой системы утечка маршрута это казалось бы ситуация попроще я поэтому нарисовал линии не

красным оптимистичным коричневым цветом здесь появляется ситуация когда трафик проходит по неправильному все таки возвращается куда дозу казалось бы все хорошо но на самом деле нет даже если оставить в стороне технические вопросы да потому что вот этот маршрут он может быть не предназначен для передачи нужного объема трафика и вот он его параметры может могут не соответствовать тем требованиям которые возникают там и так далее да даже если оставить это в стороне у нас есть за оборот трафика и соответственно есть возможность его просмотров и вот эту историю мы тоже чуть чуть попозже увидим в раствор префиксов здесь важно еще рассказать для понимания бывает двух видов бывает когда у нас она глобальная то есть если мы берем и анонсируем более мелкий перепих

чем есть в интернете начиная с этого момента все маршрутизаторы интернет и на был бы на более мелкий префикс пойдут на все и соответственно таким образом можно вывести если исходная система никак не конкурируют если у них их анонсы только крупные и мы можем анонсировать что-то мельче мы гарантированно выведен из видим сти систему жертву во всем интернете это вот работает именно так то есть с одной стороны это не может не остаться незамеченным то есть это изменение будет видно на всех маршрутизаторах да и соответственно обнаружено наверное эта проблема будет достаточно быстро но зато это будет действием глобальным можно сделать локально когда мы просто в нужном месте то есть скажем так если мы понимаем что как мы не хотим видимости

системы не отовсюду только от при современной географии мы можем сделать эту историю локальный и создать фальшивая нос и там тогда в глобальном интернете глобальный тренд скорее всего ничего не заметит потому что наша носа рано или поздно станут хуже чем настоящие по мере распространения да они будут набирать количество автономных систем которые нужно для того чтобы достичь нашу фальшивую точку вот соответственно исходная точка где нас расположен настоящая система может начать выигрывать это нормальная система то есть нормальная ситуация так оно обычно и происходит и соответственно видимость теряется только частично но это частично иногда опять-таки как это самое как мы их видели по разным историям означает например примерно 3 слова интернета вот ну то есть не глобально но все-таки

достаточно много но с другой стороны иногда иногда бывает и очень-очень локально особенно если 1 анонс и создавать с пониманием того как протокол работает если подойти к этому делу аккуратно можно оградиться скажем так никакими красными флажками и выключить например только один город история тоже вполне реально почему собственно сложно это анализировать вот собственно heaven это реальная туза до которая использует съемный администраторами называется be теплее и чуть позже упомяну вот вы открываете вот схему соединений и называется найдите чуть-чуть здесь не так получается вот понятно да то есть еще раз это не просто это самое не просто история про то что что-то поломалось но можно может быть быстро подчинена сложность интернета настолько высока что просто скажем так с первого взгляда далеко не всегда можно

понять что происходит достаточно часто требуется внимательно анализ при этом последствия это совершенно классический совершенно классического выведением вашей структуре системы из строя что можно со то есть ну вот теория примерно такая чего можно сделать выведение системой строя без я условно называется наловчилась это классический доз да мы привыкли где да сам распределенная распределенная таки распределенная такая это атака производимый из многих точек да то есть когда там есть какой-нибудь красивый ботнет вот или еще чего-нибудь и это вот очень популярная история и мы привыкли говорить про diedas роутинга protocol позволяет осуществить доз которая считается ровно из одной точки мне не нужно быть мы это мне не нужно мне нужно только найти удачное подключение я могу ощутить de nile а всё с теми шансами

последствия ваша система не будет видно причем я могу атаковать как ну собственно например веб-сайт пока я могу атаковать его dns-сервер если дана сервы его работа не будет соответственно с нами тоже достаточно быстро попрощается как только каши проект появится на то есть это это самая это история достаточно уязвимой информация системы состоят из многих разных частей атаковать на ногу можно разные части вот и результатом будет являться одно и то же до недоступность ресурсов вот как собственно горя это выглядит да то есть вот у нас здесь есть мусорное ведро но можно сделать хитрее ну то есть вывести из строя это такой использование молотка да даже не молотка дубины ну то есть взяли и сломали на некоторое время потом через некоторое время люди дошли

до тех сетевых инженеров которые понимают что происходят те те знаю куда позвонить то есть где взять контакты ответственных в правильных операторах соответственно позвонили там где-то прошел час история закончилась не всегда скажем так есть задача вывести система устроена час можно представить себе другие интересные задачи например а вот если мы будем красть не клиентский сервис то есть не клиентский трафик да вот а вот попытаемся украсть трафик вот здесь вот смотрите чего вот так вот назначим себе api адреса вот этих ребят и будем прикидываться и не что можно здесь сделать здесь можно сделать достаточно смешную штуку если вот эти сервера будет означать у нас центр сертификации которая выдает например сертификаты для веб-сайтов для ищите пьеса а мы будем прикидываться каким к

сервисам ну каким нибудь интернет-магазинов например так как мы живём на их адресах мы можем делать все что угодно у центров валидации которых не один и не два по миру есть разные алгоритмы причем проверки что вы действительно вы и не все из них достаточно скажем так сильно и иногда достаточно поместить у себя как они 4 html-файл то есть они высылают вам файл говорят положить это у себя что мы видели что ваш сайт вам принадлежит но адресата нынче ваши вы же перехватили весь трафик хорошо я размещаю себя нам об отдельном сайте есть до 3 семей для центре фикации вы становитесь абсолютно вот этим ресурсом и вы покупаете у них бесплатный сертификат вы получаете например у них бесплатный сертификат или покупаете даже

сертификат интернет-магазина этот сертификат будет вылечен для всех узлов в мире он настоящий сертификат этого самого интернет-магазина когда пользователь будет приходить к вам почте пьесу он будет видеть что сертификат прошел проверку замочек будет зелененький таким образом дальше вы можете совершенно легко уже на своих ресурсах осуществлять атаку вида мент на мидл то есть к вам пользователь приходят как настоящий магазин вы берете их данные и уже как клиент отправляете их туда но по дороге сливая себе номера карточек профессиональное да все что угодно все что хотите касается не только интернет-магазина это касается любого ресурса это касается всяческого электронного правительства вот это касается любых услуг чего угодно то есть любые вещи где бы оставлять в конце концов это самое в

конце концов вот этой самой электронной медицина который сейчас набирает моду всюду где вы оставляете данные вы можете на самом деле если был использован вот такой вот красивый сценарий общаться ни с настоящим сайтом с промежуточным узлом который будет просто вырывать ваши данные и вы не знаете что с ними делать она то есть вы вернее уже знаете кости уже рассказывал что вообще можно с данными делать вот ну вот это ну вот здесь собственно описан сценарий метро до то есть роутинга вами там который считается таким образом трупов концепт были собственно сделан на 4 крупнейших сей мир а вот 15 минут роутинга вами тм а вот этому сценарию и у нас валить на сертификатор и которые абсолютно прозрачно работает везде то есть это это

не не чистая теория пруфов концепт был сделан прямо так сказать в живой природе без скажем так договоренности с центрами сертификации без каких-либо предупреждений то есть люди этот сценарий реализовали что делать если то есть что бывает если у нас утечка маршрута да то есть я сказал что нам на трафик можно смотреть здесь тоже бывает интересной истории ну мы привыкли опять-таки ночь дпс да то есть вот тут то что то что мы обсуждали хорошо вот если он честный да то есть вот честно еще без все хорошо все красиво казалось бы чего боятся на самом деле боятся есть много чего потому что кроме еще пьеса у вас в сети есть достаточно много интересных вещей ну то есть во первых

протокол dns он открытый соответственно первое что можно сделать можно собственно смотреть куда кто ходит иногда эта информация такая аналитическая то есть станут - как от стоит у маркетологов но не очень много а иногда если это например государственное агентство это может быть уже интересно на то есть это может быть интуитивной информации более того протокол dns он на самом деле выставить исходной форме в той форме который мы привыкли его видеть и которым существует under на украине в 99 процентах объема он никак не защищен то есть мало того что можно посмотреть можно еще поменять то есть вот вот в этой точке та часть трафика которая окажется незащищенной в частности dns может быть подменено что такое подмена dns а это направление за

сервисом в другую точку если там дальше используется какой-нибудь лвс да то есть если это все таки нормально реализованная схема мы в безопасности относительно а вот есть ли там расположен какой-нибудь просто незащищенный streaming или какая телеметрия бирже которая дается просто чистым и т.п. без всякой защиты дом очень легко можно направить трафик не на настоящий ресурс наш поддельное сообщить всему миру очень интересное на то есть это абсолютно , пятаки реалистичный сценарий он тоже бывал реализован ну протокол smtp и pop3 и imap опять-таки кости рассказывал почему собственно не стоит показывать всему миру свой почтовый ящик вот я знаю очень грустной истории когда просто как стать доступ к почтовому ящику приводил ну к катастрофе в деловой жизнью человека они эти протокол они

имеют защищенная версия это правда вот но вам надо очень четко понимать что в той сети за которую отвечаете или в одну на ваших ресурсов все клиенты которые используются они все работают по защищенной версии то есть не то что это нельзя предотвратить этот поэту просушку можно но вам надо об этом специально позаботиться особенно хитрая история защищенную версий smtp потому что хорошо если это самое хорошо если вы получаете или отправляете письмо такому же умному серверу который поддерживает эту защищенную версии 7 т.п. если ваш сервер даже который все умеет он прекрасно умеет использовать старт тела с и так далее для для работы по smtp если он говорит сервером который этого не умеет у него нет вариантов кроме как перейти на

незащищенную версию то есть это уже в выпад становится вопросом не вашим это становится вопросом с кем вы общаетесь и просмотра трафика действительно может показать достаточно много интересного я не знаю вот это вот такая популярная общее история это все знают уже лет наверное 30 но все равно продолжают есть кактус на протокол ftp он настолько открыт что там троллят елагин передается в открытом виде бери да смотри и до сих пор их типы ресурсов еще до черта вот что не дело и все равно люди их создают и самое смешное что логин пароль еще которые там используются он еще чаще и чаще всего такой же как еще на парочке других ресурсов которые уже конечно всей себе защищены то есть там уже все хорошо

вот но только вот если здесь его посмотреть то дальше вот вот там вот его первым делом надо в других местах надо проверить и посмотреть а где проверить а мы уже знаем куда вы ходите да то есть у нас есть информация с кем осуществляется информационный обмен и собственно как список кандидатов составляется достаточно просто про такой я прошу прощения протокол винсе но это понятно это вообще ну интересно посмотреть на чужой экран правильно вот протокол when they ученый а есть еще кстати интересные люди называются администраторы баз их над баз данных это очень прошареные ребята не классные но как правило просите не знает примерно ничего поэтому разместить базу данных в одном дата-центре отдельном чтобы все было надежно и ходить к ней с другого

дата центра эта история не самая удивительная все хорошо но только протокол осквернит он тоже открытый если не исключить специальным образом шифрование ну я даже не буду предлагать вам угадать насколько часто она включается вот но одним сон проблема такая есть и еще есть м классно ребята не сильно я их очень уважаю вот но они просто живут немножечко в своем мире но разработчики которые которым надо отлаживать свои программы это нормальный процесс отладка программ чтобы за отладить программу да ну что обычно люди делают они пишут в разные журнальный файл в разную информацию чтобы посмотреть что где было года для этого его unix используется протокол cec лук вот этот все слуг собственная рассылается туда куда удобно и так как девелопера нет тоже не очень

знают про сеть и вообще не задумываются часто над тем как организована сетевая архитектура вот эта информационная система это же но это же они занимаются этого там люди которые сетью занимается это не знают они задумываются куда их syslog льется история когда syslog льется по открытым виды в открытом виде по интернету она тоже не самая редкая просмотре сосока увлекательно еще вещь на чего только тогда девелопера не любит написать вот да то есть вплоть до того что логин пароль прошли таки этот один такой то пароль такой-то прошел все хорошо это я своими глазами видел данную это редкость конечно но бывает количество всяческих информационных сливов которые можно найти в лог-файл ах это просто фантастика то есть это просто рай для любого

специалиста по безопасности лог файлы которые которые пишутся с участием вот девелоперов на стадии разработки волшебная вещь работы здесь собственно можно честно это все просто делает дать в руки каким-то ребятам которые будут сидеть вот здесь вот и и просто смотреть на ваш трафик ничего много делать не будут вот это все будет просто видно в открытом виде но кроме этой всей истории ну то есть понятно вот когда возник из вы используете незащищенная протокола который ходит по интернету будьте готовы готовы к тому что их кто-то увидит это то что сейчас заложено в архитектуре сеть и от этого никуда нельзя деться это скажем так системы исправляет себя есть разная работа которая ведется уже не один десяток лет но это очень очень

медленная история и ожидать то что что-то станет по-другому в ближайшие там пять десять лет было бы крайне на юна то есть может быть там лет через пятьдесят наконец-то мы будем иметь зашифрованные протоколы которые работают по защищенным каналам связи и так далее но пока что вот все вот так вот но казалось бы если у меня все зашифровано то все хорошо а нифига на самом деле есть еще и при этом и есть еще и истории анализа зашифрованных защищенных протоколов ну кроме того что можно взять совершенно очевидные вещи до той сессии вдруг компьютер идет на платежный на платежный шлюз платежной системой x то несложно догадаться что кто то кому то собрался денег заплатить до а если ещё при этом так сказать под

посмотреть что перед этим там были заходы например на сайт украса вы знаете да вот то можно догадаться за что он собрался денег заплатить вот анализ метой информации открытой информации которая есть просто в открытом виде в паке на она тоже интересно и оттуда можно взять достаточно много пищи для ума для пытливой исследователя то есть человек который занимается безопасностью в которой понимается что собственно 3 а мир устроен не извини не только среди нищих нулей кроме единичка 0 и там есть ещё люди с какими-то с какой-то логика поведения которая минимально понимаем а он может собственно горя вот эти две вещи с коррелировать понять чего человек хотел и зачем не всегда но это очень популярная тема вот но бывает еще интересней буквально

сначала сначала про поведенческий анализ вот у меня был опыт работы в компании которые отчисляет борьбу с атаками в обслуживании то есть dos adidas и я был честно говоря шокирован тем что алгоритмы которые были вот собственно созданный внутри компании умеют анализировать и отфильтровывать это кино прикладной уровень и прикладной уровень да то есть это вот что то какие то специальные запросы к информационной системе в зашифрованном трафике то есть система не видела какие именно эти запросы она не могла разобрать что именно запрашивается это вычислительно скажем так очень очень дорогая история а иногда ещё не возможно если например защищается банк банк совершенно не готов давать возможность расшифровывать это трафик да то есть это банковская тайна это решение лицензии собственно мгновенно как только

станет стало известно достаточно оказывается смотреть на паттерны зашифрованного трафика для того чтобы сделать нас 95 процентной вероятностью выявлять ботов из жертв зашифрованного трафика человек от бота отлить и отличается вот это самое то это это продакшен это не те дни теория это продакшен то что реально работает сверх 95 процентной вероятностью роботы отличается от человека просто по тому как он ведет себя на нас на основании анализа длины пакетов задержек между ними ну и так далее то есть автокорреляции там есть энное количество алгоритмов я не могу наверное даже про все рассказывать но это работает и буквально совсем недавно два месяца назад мне попалась итальянская статья итальянского профессора который опубликовал открытый алгоритм он анализировал собственная трафик в общежитии и в университете и он сумел добиться

корреляции 90 определения собственной а вернее того кому какой компьютер и даже собирается с и 95 процентов просто проводя говорю вот корреляционную работу вот по открытым данным который у него есть по регистрационным записям в сети ну собственно у него естественно был некий этот самый некий manning данных то есть он собирал них некоторые данные по разным источникам проводил с отнести сначала соотнесения собственное поведение того что он получил из майнинга данных с поэтической моделью дальше накладывал эту поведенческую модель на трафик в другом месте из 95 процентной точностью вычислял где кто сидел за каким компьютером прекрасно работает эта и эта работа она уже есть в паблике то есть то что что именно вы там делали на верность ну не это самый вопрос закрытой но кто

именно сидел за каким компьютером уже можно определить это достаточно сенситивной информация не всегда хочется скажем так светиться кто где был и наверное это не единственно это кстати единственный способ исследований то есть наверное можно придумать еще что-нибудь забористо вот здесь собственно зря важно очень обратить внимание на то какие роли вот есть в этой истории есть тот кто-то курит есть тот кого атакуют а вот есть еще вот вот эти люди которые о своей маршрут прошу прощения безопасности в части маршрутизации вообще не думают потому что у нас же нет ничего интересного мы то тут причем на самом деле это ровно эти люди делают возможность вот такой сценарий то есть повторю ещё раз простую мысль gps система глобальная rocking интернете он

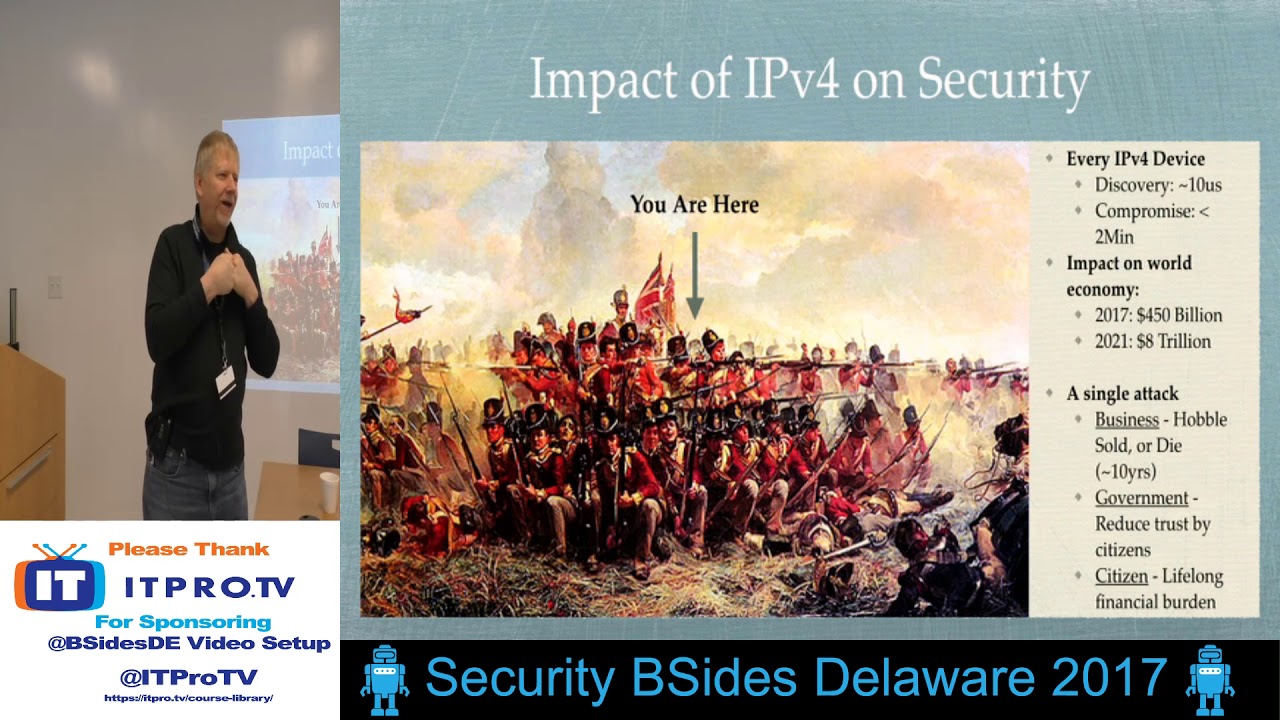

носит глобальный характер нету там никаких не национальных не ни каких либо еще границ уязвимость в одной точке создает глобальную проблему во всем интернете ну и соответственно немножечко истории вот в девяносто седьмом году удачно удачное подделанная бюджет и сессия на 30 минут положил вообще весь интернет 97 год было абсолютно вегетарианский но даже тогда это группа которая это сделала она была достаточно но как стать и известно на сцене поэтому ее достаточно быстро вычислили и они даже давали собственно для показания в сенате соединённых штатов хотя 97 год тогда еще даже amazon был в колыбели до ну то есть деньги такие еще не крути есть в интернете но это дошло до 17 дюймов штатов там комиссия сената рассматривается дело вот ну вот 33 30

минут весь интернет буквально весь испытывал скажем так проблемы глобального свойства ну то есть это была такая атака анти то есть как бы анти до 100 тыс одной точке был положен вид было положено вся сеть в пятнадцатом году исследователи из компании 1с интересам сша случайно анализируя некие до данные протоколы с интересом обнаружил что обмен информационный обмен между двумя городами сша между и нойсом и то есть между чековых длиной и чем то на юге они не вспомню я прошу прощение за было осуществляется через страну беларуси ну то есть вот 2 trance атлантики совершенно серьезно и это была такая тема это происходило несколько дней и потом она исчезла так же как началось остался большой вопрос собственно что это была та то есть понятно кто это

делал но это беларусь да то есть американцы там примерно там пять тысяч раз спросили а это вы зачем так вот ответов получили ровно ноль вот поэтому собственные цели полагания этого действий осталось неизвестным но история получилась очень громко и потому что это говорю было не 15 минут не полчаса это было несколько дней это было очень заметно да то есть почему беларусь решила перехватить этот этот трафик ну почему то есть почему то это оказалось важным очень часто это эти вещи связаны с действиями правительств да то есть самая самая известная история как пакистан будет блоки лавы youtube они решили его блокировать с помощью то есть выпустив поддельные анонсы от имени ютюба эти анонсы покинули пакистан разошлись по всему

миру примерно треть мира перестал видеть youtube зато пакистан получил много интернет-трафика ну это вот самая известная история вторая история тогда турция блокировала google dns покидать пакистанской историях ничему не научила они повторили этот подвиг один в один то есть вот странно вокруг турции внезапно обнаружили что у них twitter не открывается потому что собственно задачей этого перехвата было было заблокировать адрес twitter и в прошлом году и был пот и совершенно примерно год назад вот весной прошлого года был совершил подвиг собственно в украине когда было принято решение о блокировке яндекса яндекс ушел подклад вклад flyer вот некий провайдер мастерски сделал некий некоторые анонсы для того чтобы заблокировать club flyer уже умный один уже мы на действие вот но к сожалению 9

нос и уши в европу вот и часть европы обнаружил школу ковер недоступен ну оно уходит куда-то в украину там умирает вот то есть если бы он был доступен через украину это еще ладно атака на вот пошла в украину там умерла зачем это сделала не понятно да вот но вот собственно такой локальный пример вот того как это делается и последнее это достаточно забавно что это удалось провести атрибуцию вот этой истории и но эта история как бы на сто процентов действительно по теме когда ребята вырывали трафик канадского оператора потому что этого канадского оператора жил большой многое время участников к майнинга вояки противо знаете да как это работает когда не ямой ни один и но на майне он получил не на майне он

не получил а когда это делают но компьютеров и они делят между собой намайнены то есть это позволяет равномернее собственно зарабатывать эти самые биткоины да то есть они не сразу весь блок это сама мне удалось найти вот а если один из десяти тысяч нашел то я получу в одну десятитысячную bitcoin если я нашел я все равно получил одну десятитысячную bitcoin это делится на всех вот при том что сам протокол биткойна он защищен вот протокол работы в кооперативе оказался нет и в результате чего ребята сделали совершенно гениальную вещь они повернули на себя только получение биткойнов то есть майне ли майнер кооператив они получали деньги и это действительно доказанная история да то есть вот вот примерно 80000 им удалось получить после сама когда

рассказать кстати что это было очень смешно исследователи которые это делали они с интересом собственно исследовались следуя следовали и опубликовали . после того как один из них случайно на улице сломал плечо сказали так ладно больше рисовать не будем теперь собственно расскажем ребятам них проблемы я прямо так растрогался есть плечо не сломал то там так сказать люди бы продолжают терять деньги не замечают их свечи происходит причем это самая причем эти ребята исследователи это были надо нормальные академические следователь там из какого-то университета то есть это не по 5 таки не hac c надо которые там считается что у них там с нуля моральными принципами чет не то это нормальная ученая которой она собственно и очень классно явление будем

следует а значит ну вот этот слайд я на нем останавливаться подробно сейчас не буду очень очень очень коротко просто потому что он для специалистов это не не это сама не наверно сейчас вам может быть не очень актуально вот он просто чтобы у вас остался в памяти чтобы вы его нашли потом презентациях если вы перейдёте вдруг политическим действием есть некоторые базовые мира которая существует сейчас они сильно недостаточно вот правда очень сильно недостаточно вот они вот перечислены вот здесь вот среди них есть например наши база данных да потому что мы как люди которые выдаем собственно ip-адреса и кстати нами номера автономных систем тоже вот мы ведем учет собственно как оно должно работать вот да вот есть вот

такая информация с описанием политик маршрутизации есть у нас система которая кусочек который я показывал вам на экране она показывает как на самом деле она сейчас выглядит если этим занимается инженер занимается постоянно то это помогает обнаруживать эти инциденты которые которые происходят вот есть инициатива большого большой международной организацией сок как собственно и уменьшить проблему на будущее есть некоторые подходы которая позволяет в будущем позволят надеюсь в будущем как-то это дело упростить то есть есть большой проект artemis который среди авторов которых есть каида не путать с аль-каидой кайдо это очень большой центр прикладного анализа данных в интернете американский ребята очень очень серьезная большие контрактора например там просто соединенных штатов там и так далее они у них действительно очень хорошая

экспертиза вот то что они заявили что это вот у них есть проект который позволяет вычислять такие аномалии и даже с ними бороться ну скажем так обычно они словно ветер не бросаю то есть по крайней мере частично чем-то помогут я не знаю еще в чем заключается подход потому что видел только описание проекта он сделан в рамках нашей опять-таки программа поддержки проектов сообщества у нас есть программа которого когда мы даем деньги на хорошие проекты вот это один из тех проектов на которые мы согласны были дать денег и есть защищенный протокол bgp где писек который был недавно стандартизована то есть меньше чем больше чуть чуть больше чем полгода назад он стал стандартом он еще не попал даже не в рот мы пк

производителем железо вот то есть надо думать что где-нибудь там нескольких пройдет дарят map of потом еще годика три он появляется в родной по кто через 10 лет может быть мы его увидим и он облегчит ситуацию но тем не менее по крайней мере документ со стандартом формально описание стандарта уже есть и к этому всему естественно предлагает должен прилагаться шелавин мира защита про это говорят все поэтому этот такой слайд который просто должен быть я даже его не буду зачитывать защита должна быть и сувенирован . здесь обсуждать не чем i1 только цифра напоследок есть известная фраза до что дерево проще всего спрятать в лесу вот так вот количество случайных роутинга вых инцидента в интернете которые сейчас вот просто случайно в

любую секунду превышает 5000 штук найти среди них тот который является результатом злого умысла они ошибки оператора задача крайне сложно то есть эта вся история она действительно очень такая трюки вот она действительно про очень хитрые вещи но тем не менее с помощью этих хитрых вещей можно добиться достаточно интересных результатов спасибо если есть вопросы готовят весь час или ну здесь собственно остаюсь можно еще быть задать потом да да да да да да да я помню я бы просто не дослушал до

уверен что у вас достаточно денег чтобы я ответил на этот вопрос нет но если серьезно то ну какой как как ищет сервера с дефолтным логинов сканированием ищут ну то есть это же не это самое тоже совершенно бесхитростно сегодня егор рассказывал про сканирование портов сканирования собственно говоря следующий шаг сканирования сканирование сервисов да то есть как только когда вы составили карту по портам и вас понять вы появитесь что цена 20 рон порту у вас что-то живет in 170 импорту что живет понимаешь там есть ssh есть bdp то есть это скорее всего маршрутизатор не сервер маршрутизатор датчики разные the same сильно разные истории ну очевидно что это элементом организации поэтому соответственно можно дальше ломиться на это 22 порт и пытаться

перебирать собственно стандартный по стандартному словарю то что опять таким сегодня обсуждалось неоднократно это не единственный способ на самом деле способов то много можно достаточно хитро получать доступ последняя только в циски я не за вы вывели вообще четче все было совсем недавно да то есть меньше двух недель назад ну до 250 тысяч единиц оборудования то есть еще раз 250000 да я понимаю что это все-таки это самое коммутаторы но посмотрим правде в глаза пароли на этих коммутаторах точно такие же как на соседних маршрутизаторов