BSidesUkraine Security Week 09.12.2020

Show transcript [ru]

Здравствуйте ещё раз дамы и господа Я таки снова разговариваю сама с собой не дня без казуса как это говорится спасибо большое что дождались Спасибо что остаётесь с нами я ещё раз это говорю я сегодня это говорю уже третий раз потому что сначала я вошла не в ту трансляцию потом я разговаривала сама с собой а теперь я наконец-то что разговариваю с вами Скажите пожалуйста или меня слышно Поставьте пожалуйста плюсик слышно меня не

слышно Господи что происходит я не понимаю Скажите мне пожалуйста

я не знаю что происходит скажите мне пожа вот слышно всё слава Богу меня слышно трансляция началась По крайней мере я в это верю Я сейчас буду д пй раз наверное говорить одно и тоже четвёртый Спасибо большое что дождались дослушали я наконец-то разговариваю с живыми людьми которые мне даже отвечают спасибо большое что дождались ещё раз приношу вам свои извинения за то что мы опоздали и трансляция началась позже а такого больше не повторится хотели Как лучше вышло как всегда Что не день то казус Сегодня у нас будет два доклада Богдан Лукин нам расскажет про domain фнн как часть R Team engagement а Александр расскажет нам про э генералов киберкар скажем так вот к сожалению а Богдан не сможет присутствовать на

сессии вопросов и ответов Извините если вы это уже слышали я на всякий случай повторю не сможет присутствовать лично в связи с личными обстоятельствами но он обязательно будет 12 декабря на круглом столе поэтому вы приходите к нам в эфир пишите свои вопросы в чат пишите нам на почту в телеграмы мы их Обязательно зададим Богдану и он Ответит вам об этом в прямом эфире вот а Спасибо компании Huawei за поддержку и непосредственно бесай Украины и комьюнити безопасности Украины в целом Вот на этом я передаю слово видео Богдану Вот и приятного вам

просмотра Итак всем привет Спасибо что пригласили меня на бесай Украина Меня зовут Богдан Лукин сегодня хотелось бы мне поговорить о теме домейн фнн как элемент Тим мероприятий ретим Гейдж очень кратко Я расскажу всё же о себе а Меня зовут как я сказал Богдан кин также я известный под ником мистр бертони также бывает используются и другие никнеймы такие как Dark У меня их очень много но один из самых наверно часто использованных - это Мистер Работаю я на сегодняшний день в Security Как как Security консультант касательно сертификации У меня есть CS CR также значительных там сертификации таких как там acad и так далее основная Цель моя это разработать м команду то есть сообщество у нас на уровне Украины из числа

высококвалифицированных специалистов поэтому так вот на правах рекламы если кому интересно да вот у нас сейчас в Окта очень хорошие возможности для развития какм сообщество Мы сечас реализуем придумаем какие-то там ивенты скоро они будут а какие-то практические кейсы Вот например сегодня я расскажу какие-то Лева на про техники Да а домейн фронти а уже М В ходе наших мероприятий мы разработаем какие-то практические подходы для того чтобы можно было попрактиковаться в первую очередь и так ещё раз Ну сказал кому интересно Приходите общаться на тему развития Тим сообщества То есть у меня есть цель она пока не реализована и Возможно мы будем её реализовывать вместе О чём Хотелось бы поговорить сегодня поговорить хотелось бы в первую очередь о техниках которые используются

как мерами так и АПТ группировками для закрытия своих активностей вредоносных раскрывая тему сокрытия вредоносных активностей Я бы хотел бы начать с директоров или прокси которые используются как мерами так и АПТ группировками продолжая развивать тему директоров перейдём плавно High Trust директорам такие как ладные функции а потому что они как бы очень часто White listed и могут использоваться как прокси серверы для обхода фво и систем защиты также плавно развивая тему ха Trust и директоров А затронем основную нашу сегодняшнюю тему домейн фнн также известная как Доха то есть в частности что это такое Почему И когда оно используется пару слов о том как обнаружат Какие митины к донгу и также затронем тему Почему дорон ещё актуальный то есть в силу работы

протокола 13 с использованием Ну так прежде чем нам что-то хотелось бы пару сокращений полезных озвучить то есть на случае Возможно кто-то не знаком с какими-то там очень распространёнными терминология в первую очередь это что такое АТ то есть эти сокращения Я возможно сечас просто буду использовать в презентации поэтому я вот такой с перевод Нарус простыми словами это группа злоумышленников которая получила доступ к целевым ресурсам и владеет необходимыми навыками и ресурсами соответственно для того чтобы скрытое и длительное время находиться в инфраструктуре преследуют такие ПД группы Ну совершенно различные цели такие как корпоративный шпионаж извлечение информации потом контро инфраструктуры также В некоторых случаях диверсионных дест нужный момен моё субъективное мнение Ну это как правило группа реальных специалистов в

области информационной безопасности которые выполняют чаще всего государственные Зака а также Ну соответственно думаю всё логично понятно что такое ttp Это тимовский такой термин ээ набор тактик и техник которые и процедур которые используются А в ретим симуляция чаще всего согласовывается с клиентом А что такое C2 Command and Control сервер Ну думаю понятно это центр управления к которому подключается тот же самый Ram оператор AT а также будут затронуты темы CD и cni то есть Content Delivery Network и Server indication то есть Server indication как extension протоколу tls который в принципе и позволяет позволяет реализовывать такие атаки как domain fronting дальше мы уже ближе к концу презентации поговорим про ES encrypt Server indication то есть который будет реализован посредством

использования протокола 13 Итак а начнём пожалуй со стандартного представления какой-то bnet инфраструктуры Да большая часть людей представляет её где-то примерно так Да что есть ряд заражённых компьютеров то есть компьютеры были скомпрометирован в самый разный способ там от посещения каких-то сайтов или там либо какой другой способ и они подключены к какому-то центру управления серверу который оперирует так сказать оператор либо злоумышленник но если мы говорим про современный мир то такая схема То есть когда боты или заражённые компьютеры напрямую подключены к серверам Ну наверное сейчас уже не встретишь а потому что если мы говорим о каких-то Enterprise Да компании там то есть у каждый какой-то плюс-минус А так сказать более-менее состоятельной компании есть свой сок Security Operation цен своя BL Team своя Security

Team которые такие вещи очень быстро обнаружат Ну могут обнаружить с детектировать сделать инцидент ренс соответственно и то есть иметь а открытый всему миру центр управления это нелогично то есть в мире современных тимеров и как результат А атакующие И вообще злоумышленники в своё время начали практиковать такую технику как проксирование как директоры ну на данном слайде в принципе один из практи сов использования вы видите Да использования своей Ram инфраструктуры где у атакующего должен быть отдельный сервер отдельный тем то есть сервер на который кобе сервер Да на который будет отклики от Ну от заражённого от заражённой машины делаться в определённые промежутки времени которые будут довольно долгими например один отклик там Раз в час раз в 2 часа и

соответственно да такой вот сервер который типа в режиме реального времени То есть атакующий может использовать заходить то есть на случай если вот этот тем отвалится то всегда есть резервный Терм который менее обнаружат такая вот техника она после того А как появились разные Тимы Ну начала активно практиковаться на сайте а она получила идентификатор 1090 и так то есть и что собой собственно говоря представляют эти прокси эти директоры это в первую очередь возможность сокрытия своей реальной инфраструктуры да атакующей то есть своих центров управления а посредством каких-то промежуточных хостов а то есть жертва подключается не напрямую к а центру управления а посредством каких-то прокси серверов это могут быть как скомпрометирован также компьютеры то есть могут быть использоваться как мосты

да и просто могут использовать какие-то трасты Sol такие как cdn например Cloud FR Сегодня мы также пом поговорим и так [музыка] далее естественно а возвращаясь к Амет что что нужно сказать что техника External прокси которую я называю директорами Да и техника ulti Proxy domain FR то есть на моё удивление когда я посмотрел на аме эти техники были добавлены на этот сайт только в 2020 году То есть это меня очень удивило да Потому некоторые соны они используют метрику Да там интерактивную есть для того чтобы детектировать обнажать То есть те или иные техники атаки и то есть эти техники просите они намного раньше были использованы вовсю эксплуатировались к примеру в 2018 и gole соответствующий а только через 2 года то

есть эта техника была занесена к на метрику аме То есть это меня немного удивило То есть когда я посмотрел это и собственно говоря А как выглядит директоры в действии да как я сказал по Бест практи сам хорошо иметь несколько директоров Да там где longterm но также можно использовать разную интерпретацию директора включая CD включая там домены включая вспомогательные сервисы которые на случае если какой-то директор будет заблокированы всегда будет иметься резервный То есть это одна из техник которая используется мерами для того чтобы обходить средства защиты средства обнаружения а то есть как реализуются эти директоры очень просто То есть как стандартными средствами I tables можно просто сделать обычный роутинг а весь входящий трафик на 443 порт определённого промежуточного сервиса

будет просто пере перенаправлять на таргетированный ну на наш сервер Да в нашем случае это будет сервер Command andol Team сервер костра ча очень часто использует а и Ну также стоит просто не забывать что когда мы настраиваем IP tables нужно включать IP Forward Но самая распространённая наверное Ну я её по крайней мере очень часто использую это техника с помощью порт форвардинг да То есть скатом можно и Форвард того чтобы Форвард очень много но то есть одна из самых простых и наверное самых тривиальный и наверное также чаще использованных - это использованием да то есть поднимается и либо это скомпрометирован инс и все входящие то есть весь трафик на 443 порт мы будем варди на наш сервер управления Да центр

управления также известна техника СПМ То есть я опять же таки напомню что техник довольно много но я вот в слайды положил наверно самые такие распростра в есть идт в случае если ИТ обращение в к либо то есть будет сот соответствующий то есть будет роваться и браться ресурс с нашего центра управления

в действие Да есть SP domain и при обращении на Landing page а на самом деле страничка будет браться С М А с других Fish domain Или либо какой мы там указали да spof domain и Fish domain То есть это как как оно работает но опять же таки не всегда бесплатные сертификаты типа wpt А они вот пройдут в каких-то корпоративных сетях то есть не всегда можно будет ходить на такие сайты А в случае там А tls инспекшн да Если будут фаерволе крипт трафика А тут могут быть проблемы Да могут А и соответственно проверяться необходимые индикаторы Да по обнаружению вредоносных активностей и это всё может быть обнаружено то есть и такой способ всё же атакующие начали практиковать такой подход как директоры

Что такое директоры это такие трасты которые как правило не блокируются Да которые очень часто использу их То есть как промежуточные Хосты атакующие также научились их использовать для того чтобы обходить системы защиты ну исторически так сложилось Да что протоколы http DNS и FTP они очень часто блокируются фала и то есть доминирующим таким протоколом для коммуникации с времи всё же остаётся у на https Поэтому вот один из примеров да вот на скриншоты как можно использовать Cloud функции то есть serv для того чтобы настроит обычную обычный прокси будет трафик просто э форвардинг

[музыка]

если не настроен должным образом этот трафик то как вариант один из способов обхода также очень активно сейчас используется также Вот ребята из Security очень хорошо описали кейсы по использованию Amazon AP то есть и также описали другие ребята Как можно использовать То есть как ра сервисы но уже как не как директоры а как канал коммуникаций то есть А если вот DNS в последнее время очень часто начал блокироваться да е там сильно длинные DNS запросы а то Фае это видят и как susp activities то если мы говорим про Dropbox IP либо avs Ну амазонок IP то Они активно также могут использоваться как канал коммуникации Ну я взял у ребят готовое видео то есть своё Я не записывал как вообще работает реализация

с лямда функциями то есть делается простой деплой функции которые Бут выполнять роль проси цель получить бикон сессию Коба Strike то есть чтобы это выглядело как легитимный трафик А естественно всё стартует деплоя в случае успешного деплоймент мы получаем ссылку на нашу Cloud функцию и просто мы её добавляем Как как stag Host на 443 пор соответственно в целях демонстрации берётся простой бинарник который будет обращаться к функции но эта функция будет рвать весь трафик на Тим сервер Коль Страйка и мы получим сессию то есть незаметную для фа То есть это один как бы из кейсов использования а High Trust директор так как а амазонок сервисы они являются очень часто White listed А в зависимости от м инфор Ринга от

собранной информации то есть атакующие могут а изучить таргетированную компанию изучить Какие сервисы используются и то есть подготовить какие-то Trust директоры соответствую Ну в зависимости от ситуации которая Ну им необходима если это будет ловы сервис они будут использовать ловы если будут опять же таки вот следующий пример Давайте посмотрим но это уже используется как канал коммуникации то есть мы немножечко отходим от директоров но в ЧМ суть что есть Давайте я

включу Есть Dropbox атакующий поднимает свой ДБО сервер и настраивает коммуникацию таким образом что видим два у нас видовых сервера при попытке [музыка] обращения серверу дроп бокса происходит коммуникация посредством создания файла и шифруется через соответствующие APK соответственно на стороне Тим сервера также настраивается коммуникация с использованием этого AP ключа для расшифровки данных то есть расшифровки этих файлов и просто высчитывается содержание тут если посмотреть тут будет просто постоянно создаваться удалятся файлы и то есть Team Север вычитывает эти файлы их расшифровывает и получает то есть Text дату необходимую а для того чтобы распознать м то есть ну обычная коммуникация как с DNS экфрасис посредством использования trusted Application програм интерфейса То есть тут всё довольно Я думаю очевидно дальше просто идёт

Con А следующий слайд это как Ну я наверное скажу Всё же что недавно мы принимали участие в ивенте таком носком который имеет название standof Да это международный ивент посвященный информационной безопасности который проходил на территории России где принимают участие в принципе довольно большое количество людей со всего мира так сказать и проходят они в формате команды атакующих и команды защитников да то есть идёт реплика реального города с реальной инфраструктурой в которым есть например аэропорты светофоры сда системы все они подключены доменам и команда атакующих пытается их скомпрометировать соответствую соответственно команда защитников пытается предотвратить ихние активности и вот опять же таки технику директоров Я использовал как член команды как оператор дати команды я их использовал для того чтобы соть

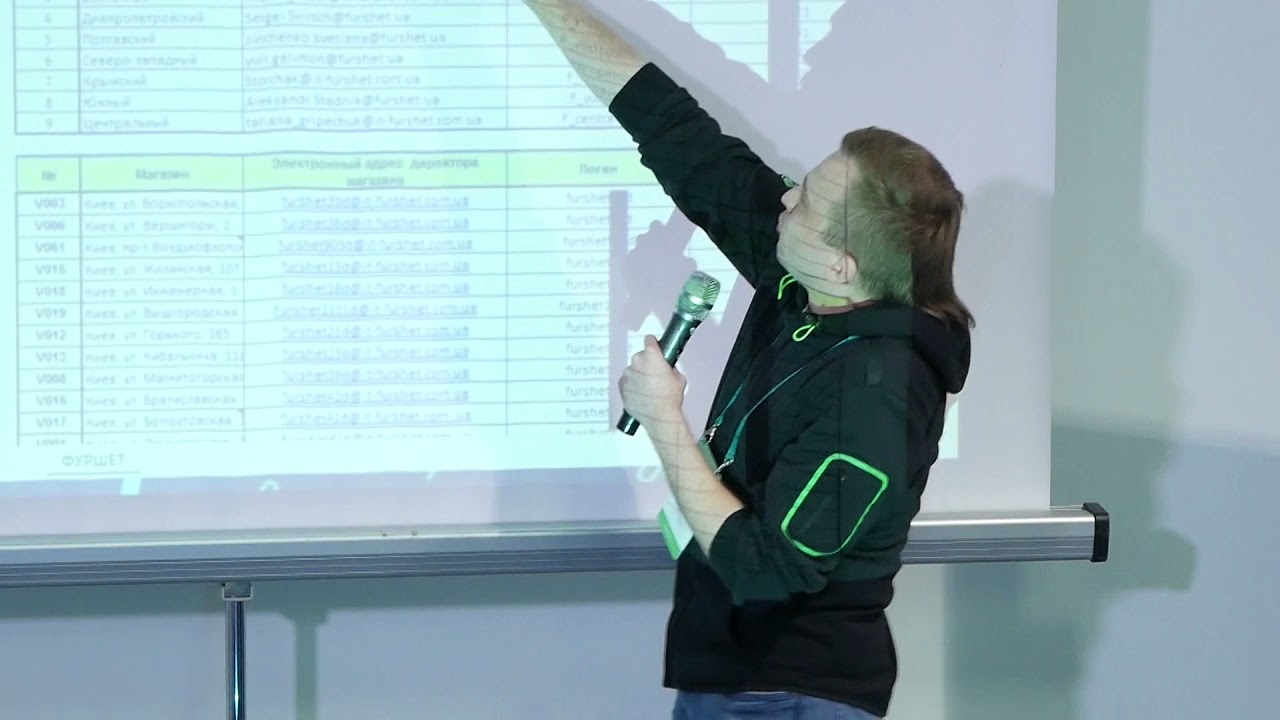

сво сза нах были агенты наши у нас были свои кастомные написанные агенты которые мы использовали для заражения инфраструктуры А и также мы Ну тут видно что Я подготовил сначала директоры обычные http Да одна из фишек использование CD в нашем случае Cloud Front в том что он ну Несмотря на то что директоры у нас на htp А мы это всё прячем за https то есть и и получаем Ну использовался просто стандартный Cloud Front сертификат и этого в принципе было достаточно то есть что происходило в случае заражения в случае там нахождения какого-то це мы быстренько

заражались бина и были у нас случаи что где-то мы использовали - не то есть не Хай Траст директоры и как результат команда защитников их очень быстро находила а команды атакующих другие это красные команды да увидел какие-то наши не защищённые htp э сайты Где хостилис наши какие-то там агенты А мы даже замечали попытки доса да то есть нас тоси или другие игроки чтобы там нас как-то дестабилизировать Но тем не менее всё прошло хорошо поломали очень много и заняли первое место то есть играл я в составе команды Ну это просто Как пример что мы использовали хат директоры и они были не сильно

обнаружат другие игроки да то есть там где мы использовали вот эти вотре Ну это Как выглядело Да после эксплуатации То есть это СН просто скриншот так как я был оператором я вот это вот всё сидел контролил там дальше заходил на каждый каждую машину там собирал н ну как оператор в общем-то Это всё что хотелось сказать про directory немного Подводя к теме Дон

можно начать Да опять же что такое cdn cdn - Это как я говорил раньше это Content Delivery Network А который м представляет из себя который подключается который запрашивает ресурсы ему его перенаправляет на соответствую ближайшие сервера то есть для того чтобы скорость передачи данных была быстрее и допустим это ещё часто используется для обхода цензуры например вот когда в 2018 году если я не ошибаюсь амазонок cdn активно использовалось телеграмом и тогда вот такая вот смешная история была да что как там роско надзор Ну короче государственный власти заблокировали сервисы амазона тем Ну прибили получается половину инфраструктуры включая банковскую сферу медицинскую Сферу что это даже вызвало некую волну юмора А что ещё нужно сказать когда мы говорим про domain Front Да тут нужно всё же

вспомнить что такое северны indication Да что это расширение тлс то есть протокола тлс который позволяет а а клиенту в зависимости от этого си а то есть cdn перенаправляет нас получается на необходимые хвост то есть по-другому говоря то есть на одному На одном сервере можно иметь то есть несколько сертификатов по так и всё же возвращаюсь к тому как это со стороны атакующего эксплуатируется да а в первую очередь это может быть использовано для обхода а опять же таки система обнаружения То есть можно перенаправлять трафик и опять же таки прокиды соединение то есть скрывая Свою какую-то активность Ну по-простому да вот как это выглядит на слайде к примеру У нас есть cdn да то есть где зарегистрировано то есть

blocked Example и unblocked Example то есть соответственно а blocked Example скорее всего да принадлежит атакующему и ему нужно незаметно создать коммуникацию на этот blocket Example а опять же такие до 2018 года практически Да все CD известные а они проверяли только северны indication то есть вот брался пакет совский проверялся и в зависимости от C Дальше он на стороне си распался и

вычитывает м

уб есть они трафик если стоит какой-то прокси да или что-то там он видит что трафик идт легитимный на а на самом деле запрос прилетал то есть эту тему очень хорошо раскрыл на 2

То есть он по сути дал новую реализацию домейн фнн независимо от того что в 2018 году были сделаны очень много кенов со стороны Go со стороны амазона То есть он всё-таки хорошо Очень раскрыл эту тему То есть он Объясняет это как будто это чем-то похоже на письмо да то есть мы отправляем пись где на cna Ну а когда открываем конверт то там идёт уже хост реальный хост на который нам нужно перенаправить трафик то есть также эту тему очень хорошо раскрыл и rafel мач который является создателем Кобальт Страйка да то есть он м на многих примерах показал как это было реализовано да м с Клауд фронтом то есть есть заражение машины и нам нужно скрыть по сути коммуникацию к

нашему реальному серверу то есть берётся какой-то Да известный до и который будет также подключён то есть на него есть на но если мы передадим [музыка] есть наш м сервер И если мы при обращении на этот хост передадим хост нашего фронта то есть кон сервера то соединение пойдёт на сервер атакующего Хотя в блогах будет видно что это соединение шло на реальный сайт а тут вот в этом скрине я ВС же просто воспользуюсь [музыка] из блога винсента Юнга Винсент Юнг - это один из топовых тимеров на уровне мира даже сказал бы который показывает как можно было юзать Cloud Front для успешно атаки Ну для успешной доф атаки то есть ну это опять же где тут время это 2017

[музыка] год делается запрос на cdn видим что есть на и следующим делом он просто пытается подменить СТ на свой вредоносный CL То есть он создал заранее свой свой свой CN и в

хире тент

перенаправить тоже Я использовал готовые так сказать домены э dig ninia то есть я его в референса упомянул то есть эти все его статьи а как оно выглядит то так же самое мы делаем запрос на frontend DJ nin видим что идёт [музыка] то есть ссылается на CL пытаемся когда мы просто да мы получаем какой-то HTML контент того соответствующего домена но если мы подставим необходимый хост сюда то есть который контролирует атакующий да то есть мы увидим что в ответ нам приходит с нашего атакующего то есть с нашего вредоносного сидна нам приходит респонс то есть в такой способ мы можем манипулировать коммуникации и опять же ж таки использовать это в целях сокрытия своих вредоносных активностей то есть мы можем прокинуть и

метай сессию ire Кобальт Страйка Ну всех известных фреймворка а опять же как сказал Эрик ханзе в своём докладе на на 8М деф коне То есть я с ним полностью согласен что в 2018 году как бы всё было сделано много фиксов было митий как и Google Так и Amazon они пофиксили свои возможности как донн частично возможно так

[музыка]

зафиксировали чувака который написал этот скрипт Ну по сути используются стандартные ан Тулы да то есть реквесты для того чтобы в принципе определить м домены которые умы к домейн фронти то есть Очень просто ну в референса Я то есть в конце презентации это всё оставил То есть как бы как скрипт и то есть их не очень сложно найти и работает по сегодняшний день также стоит отметить что помимо то есть угловых и амазонок синов Ну и ф а Существует очень много то есть каких-то там своих синов да то есть много энтерпрайз реализовывает их и очень часто они могут также а поддерживать cni и они потенциально могут быть уязвимы если они не сделали тех фиксов которые сделали Amazon и

Google То есть как бы выглядела да Вот полезная нагрузка для дой фнн в случае да с ажуром то есть просто-напросто хоз прописался бы Front какой-то да то есть как мы определили какой-то там да и добавили просто параметры Hoster то есть Мы создали свой например cdn на ажуре то есть настроили его должным образом сгенерирована и когда мы его запускаем по сути трафик будет идти на вот этот вот сам Front domain который будет на а ссылаться но соединение прилетит нам посредством того что мы подменили то есть используя cdn ажура будет перенаправление трафика на наш м сервер что касается мигена то есть опять жеж такие помимо того что я сказал что [музыка] амазони частично там пофиксили его функционал

но Существует очень много других синов и как митры нам советуют то есть они описали mation у себя на сайте на ре Attack или амире как правильно а идентификатор у этой техники То есть это этого тийна м120 и она говорит о том что можно использовать фаер волы которые умеют делать CLS tls ипек то есть который уме Крипто трафик но Что здесь может быть не так опять же тут на помощь приходит нам знания комсо таких как Да если очень часто бывает такое что мы можем встретить в энтерпрайз поставщики услуг Да провайдеров этот проде и Согласно комм то есть там не разрешено чтобы трафик перехватил и расшифровал посредством да то есть это будет нарушать Ко и соответственно также в таких случаях

можно использовать и успешно находить до

[музыка] могут быть использованы опять же таки для сокрытия активности Фу что касательно ТЛ 1.3 То есть тут ями Да сказал То есть этот слайд опять же таки но как вспоминала ранее да в силу того что в 2018 году там известные ээ сидны они э перестали быть уязвимым к до фрон то есть а такой классный чувак как Эрик Хансен используя ресерч чуваков таких как Робин Вуд Энди ванк и Ник Сулин а выступил на 8М дефне со своим чем и в принципе дал новую жизнь техни частично е перезва суть техники заключалось в том что можно было обуть злоупотреблять на известном то есть так как он поддерживал поддерживает по сегодняшней поддерживает то есть чуваки придумали свою новую технику

да Ну опять же таки тема домейн Ханга то есть посредством протокола TS 1.3 и Она довольно объёмная и требует в первую очередь отдельного доклада по ней поэтому сегодня я просто говорю что такое есть что оно активно используется и Импакт от этого реально это техники реально довольно серьёзные и Также хочу заметить что на сайте аре она ещё не описана то есть это как техника Ну новая в этом году было использовано то есть случае с фром то есть какой Импакт да то есть как я говорю Импакт довольно серьёзный то есть а очень-очень много хостов связанных с clf в том числе и государственным то есть и опять же как я сказал что туза она активно работает по сегодняшней день и

[музыка] называется также будет в референса в конце презентации так также я сейчас просто говорю всё поверхностность вы вопросы подготовите то есть я попытаюсь на них ответить сейчас как в силу у нас не сильно много времени у меня Я говорю о техниках которая существует и вот следующий Да вот скрин показывает как можно было использовать опять же эту технику А для того чтобы посредством проксирование а получать и Кобальт сессии и Ну то есть это как бы новая жи для донга донга так Ну в принципе я думаю это это то что я хотел озвучить как техники которые сейчас на сегодняшний день являются активными по тигей я слайд не успел сделать но я думаю то есть Если будут вопросы Я на этот вопрос в принципе с

радостью попытаюсь ответить что нужно делать чтобы а предотвратить такой род Да вот а так то есть в случае использования тлс Team 3 в случае использования фра как сиди и ну собственно говоря я думаю это всё то есть отдельное спасибо ребятам да то есть С ихних твиттеров была взята информация касательно донга таким как н W hst V то есть Shell То есть ференс я ставил и инструменты в принципе по поиску Front domain про использования External C2 фреймворка как я говорил ребята из R Security Это очень хорошо расписали Как использовать баты Как использовать Drop и соответственно сама тоа которая использует уже tls 13 и encryption cni видео с доклада также я оставил здесь и в принципе да то есть если у Вас будут

вопросы Я постараюсь на них ответить ещё раз Всем спасибо что пригласили Если у вас есть вопросы попытаюсь на них ответить так вот я первый слайд Вот на это у меня всё

а Спасибо ещё раз Богдану как я говорила К сожалению его сегодня он не сможет ответить на наши вопросы

но но мы Обязательно передадим ему ваши вопросы и Надеемся Вы подготовите ещё вопросы на 12 декабря с 12 до 2:00 у нас будет круглый стол со всеми нашими спикерами вот можно будет с ними пообщаться вот сейчас будет следующий доклад это будет Александр и он нам расскажет про а

[музыка]

ум привит шанов глядач прит слуха мене звати Олександр дякую организаторам конференции запропонувала ме також прийняти участь в яко спикера деякий час я раздува над якою темою допо материал зроби ишил вам розпо частково тема Яка стосуеться мене тому що Я також являюсь сково службовцем и Яким чином проводяться кипера в прох литар краинах и взагали що вони собою являють тема мо допо генерал киберкар Сегодня я вам буду розпо про таква передумови формування Оре опера тому на даный час мы розу что висковый фронт переходить ус бильше в цифрову сза площу а ниж ранише мы входи в типовых кинетич бойових дй до супроти в цифровому простор тому числи и в литар напрямку також я хочу вам розповисти сьогодни про Типи

вийськових Кирой я вони бувають деляться и бш детально розм про хне планування та реализацию сутнисть безпосередньо що в не вклада разом з вами можливо полку про наслидки таких операций и что нас буде дали чекати в майбутньому философ беда так Поли передумовою створення окремого виду операций Як кинетич опера стал розвиток так званых не традицийни Метов ведення абд зараз мо Нава таке вызначення прописано також [музыка] у стратег доках та инструкциях провадження у захидних краинах видповидно традиций [музыка] метод мето ведення вни складаються з багатьох компонент не льки ВКО безпосередньо Я проводять бо а також вони включають так компоненти Як кинетич складова та информаций психолог операции традиций вна складаеться Як я сказав з таких компонент як кинетич безд информаций

ропе сй в СМУ допо я не буду Нава темы Як СВ з иншими вдом Свами сферами ми лише я вам ще роз подаю про безпосередньо вийсько д я проводяться вко ЗНО ХХ нормативних документ та вони не стосуються застосування будь-яких цильх компонент чи компонент инших вств серед я основ ли проведення трайни метод вни це знищення противника методами кинетич Як ми казали кинетич операций демотивация вийськового противника за допомогою информаций чх операций це безпосередньо вплив надасть на мораль готов противника протистояти вести д вплив на Дору до нього вийськово политичного кернит и так да кинетич опера безпосередньо ми бачимо Сява на знищення Реж звязку та якихось х компонент для тогоев прове також Як компонент загалом вко всх операций зача

ВН проводиться п час планування и так дали да по рора вско опера незалежно в нього типу наприклад вийсько наприклад потр чи сухо чи так зва Special op операций подиляються на три Типи за рня це стратег операций и такти опера повня ВНО стратег проводяться на родному рвз впливом застосуванням численних компонент засов спецслужб та иншому прого мало сго ч

операций РВ кират операций рве проводиться п час проведення вже безпосередньо вийськових операций планування та застосування прикладом цього ми можемо бачити Ну наприклад що такий операций рве це Як наша зона проведення операций обх сил це класичний приклад Опера на ць РВ також мо проводись рч опера и тактичний рве - це операции на РВ одного роздилу за ними численно який безпосередньо може виконувати спрямоване завдання Ну и класи за в ко Кибер безпеки ч мо також така паралель провести Як наступа операции та операции за власних объектив безпосередньо по захисту власних объектив також це жва складова кожного объекту окрема И сегодня я також хочу вам розповисти про наступа ки беро операции ранише до 2016 року оных документах ни жодна Краина жоден

Альянс вко формування не делава проведення наступальних Кирой делава лише так званый проведе операци з Кибер захисту та Ну тримання обк инфраструктуры та взагали питаннями информаций Кибер безпеки а от щодо наступальних вже з'явилося пля чх инцидент колико планери вко зули що потрно працювати на випередження так Як в стратегиях хто почина перший той ви завжди и будую лише принцип в оборони ми врача инициативу я косько командир чи Лидер ВН врача инициативы тому зараз вже розу ходи до наступальних Кирой В директива Н яу прописано вко кипера мають на Мет безпосередньо впливати найко компоненти ЗНО конвен них Тото це не

вплив на цивильне населення вплив на объекты цивиль чи критичны инфраструктуры тому що за це иснують ВПО ВНО наслидки порушення умов ведення вни так званих и ну ця информация щ я вам декла вона чи так принципи заклада наприклад альн НАТО своих орай ВПО формування або та краины Як Рой Федерация та краны Як Китай Иран чна Корея вони ведуть дещо иншу стратег Але про це ми трошки пше полку тепер перейде до безпосередньо наступальних операций про захисни опера я вам не вкю жх Нон сайт в принцип ус тж що ми використову у кото ВНО будування политики безпеки протоков також техничний захист номат ресурс интернет там Мусь уникальным Я вас врати не можу тому все класика чно захисту своих Влах ресур

а наступальних операций ход на цьому слайд рель детально так бачимо Националь стратег рве пла операции Коли наприклад Альянс НАТО свого шення Да дозвил на проведення тично Опера Да коорди все завдання на контроль и проведен операции Cyber Mission Forces я Вы бачите таки компонент Але для того щоб безпосередньо виконати завдання на ль Я Мы бачимо оранжеву хмаринку На схем и отримання локального эффекту рта ле планування на розгортання операций застосовуеться як мы бачимо дуже багато компонентив безпосередньо нит який виконуе доставку бачимо них засоб т я розробляють специаль програм засоби та физич чинш розд Я супроводжують чи допомагають двом командам опера завданя працюють синхрони видповидно до одного плану и координации активно застосовуються розд Электрон радиоэлектронной боротьби також для

викоста ефекту ВН наприклад класичною Так ну це Як ми бачимо приклад рата продумано с прозвано з результатом отма доступ до Бачи иншого до ли вю ж класичною кибератака бачимо це те що можливо використовувати физичний компонент для впливу безпосередньо на обекти яки ходится поруч Тото банально як мы зись взл мент звязку Яла чи иншому в нас для цього засоби або також засоби радиоэлектронной розд чи подавлен финали выявлен чи мины них компонентив Мих можемо застосовувати ВПО ефективни проведення опера чи банально детек значно вы Тото в комплекс из застосуванням засобив радиоэлектронной боротьби також засобив радиоэлектронной розви та ВПО розд вже бе кинетич орай я здийснюють влив деф ВПО ли можливе проведен рда и ефекту для чого проводяться так кинетич операции Ну

Як я вже казав та основ ри Моти основ напрями проведення взагали любо вийськово Опера для якщо ми можемо вивести з Ладу якийсь конкретний вузол елемент чи порушити систему роботи ВПО наш буде менш ефективним або дезинфо його чере кана засо звязку чи пото в подальшому выва информацию для демотивации чи проведення психологични операций яки ж наслидки бувають проведення Кирой то информация я я вам сказав вона декла ВПО ВНО також розд альянсу Але Як я вже сказав що за ци принципа не закладають таки щоб не могло порада цивильне населення на жаль в наш час ми поча що не ВС краины дотримуються правил ведення вни в тому чис в сиво Простор безпосередньо в най кра Як ми бачимо застосуванням зла

вфв впевнено мож сказати для цього до цього багато дуже приклад Росва х що безпосередньо росийська Федерация на нашу державу проводить вко кинетич опера також в минулому ми бачимо проведе в груз пря кинетич опера Коли були виведе з Владу систе звязку а також сайти державны структур сайти засов масово информации для того перева в информа Простор и безд вже в подальшому проводити информаций психолог опера противника Иран також приклад вас можете зуст основ проведе опера вда Неда поно поучи инши недавно конфликт в Азербайджане конфликте мы та також активно проводилися кинетич операции з стороны рнии та також з стороны азербайджану Але також можно сказати что российка Федерация також проводила мало дого приклали свои зусилля до проведе для своих Интере результаты таких порушення объек

критично структу вплив на вийськово политичне керивництво ворога вплив на вибори Як ми бачимо це приклад чх операций я казав ня страте на операций РВ Як у вас колеги вко чи в я проживають поряд опера проводиться операция обх сил у наш в держа мы може поча також числен спроб зо проведення Слав дефе А також порушення нормально роботы засобив никого звязку тому что в м РАО противно працю засоби боротьби МКА безд

засо Яким засоба використовую для того чтоб отма буквально физичного до Будько устройст зю электромагнит выва ВНО [музыка] працюють на такому рев також на локальному РВ на тактично на операций РВ проводить операции з выведен з Ладу зазвичай операции выведен з Ладу засобив звязку роз або орех оц критично важливи для там противника чи иншого я вам хочу сказати про подальше перспективы чин я вже сказав протистояння переходить вийськова в цифровый фронт не ме каза добре чи погано Але це в наявности и також зму протистояти сучасним викам зараз розгортаються безпосередньо ПС того Як вже прийнято шення про розробку алгоритми проде чх операций про принципи методи технич шення ВНО зараз уже бусте приня ше для опера також систе Моторин ефективного вже застосування

Ну засов машино навчання та штучно интелект для прогнозування так на випередження проведення ра и максимальны знешкодження имо проведення таких

на цю тему В принципе я по нараз допи сво закончив хочу всм побажати не хвори зараз такий перд також фильтру сй информацийни прор в нотных новин та завжди Вась дякую за увагу

я снова разговаривала сама с собой а Спасибо Александру за презентацию [музыка] а Спасибо ещё раз да Если у вас есть вопросы пожалуйста пишите сейчас уже должно быть слышно вот Пожалуйста пишите ваши вопросы Александр с нами и он на них ответит вот есть ли у вас

вопросы вопросов пока нету Александр Я даже не знаю что у вас спросить Что вы порекомендуете нашим слушателям в плане э кибергигиены скажем чистоты и вот как э не поддаваться на а Уловки противников скажем так Александр меня вообще нигде не слышно я не могу понять Александр я тебя не слышу Ага я почти обрадовалась что у нас всё хорошо А у нас пока не слышно Александра раз раз о Теперь слышно отлично Ты хоро порекомендовать Ну если мы как обычные пользователи работаем то конечно более аккуратно относиться к своим персональным данным потому что они очень часто и густо вытекают в сеть и мы и мых их потом могут использовать для кражи финансов и прочих возможных Макина поэтому для защиты данных ну

безопасные пароли факторные идентификация не переходить По непонятным ссылкам и такие простые вещи это кибергигиена что касается информационной безопасности то Ну проверять информацию которую вы читаете на факты если это действительно Эти люди произнесли сделали Это документ действие то есть банальный факт чеки этих событий он тоже как-то обезопасит своё информационное поле Ну таких минимальных Советов пожалуй всё А есть ли какие бы ты порекомендовал я не знаю блоги каналы книги А по а порекомендовал блоги книги для для содержания Я не знаю головы в чистоте и Вот снова таки отличать реальные факты от пропаганды врага Ну или там атакующего Ладно громко называем врага так по поводу блогов скажу что Ну наверно Если вы минимум меньше висеть на общих блогах которые см

всех людей Если вы занимаетесь конкретной профессией то наверное людям можно Вить на этих блогах Там информация хотя бы подаётся конкретно для людей а то есть не засорять свой мозг максимально ненужной лишней информации потому что это в первую очередь мешает адекватному здравому мышлению ээ то есть фильтровать своё информационное поле То есть у нас сейчас информационного мусор очень много вокруг в том числе и в девайсах и в блогах поэтому поменьше неспециализированных блогов а что касается там если брать Кибер блогов или там разных профессиональных блогов бизнес прочих маркетинговых то я скажу что люди стараются туда более выкладывать грамотно информацию поэтому их можно читать и слушать так хорошо Спасибо большое за ответ здесь нас ещ спрашивают чутно у нас с

приводу розгляду кибератак акту агрессии на державу наприклад ти Нидерланды мають на законодавчо РВ таку оцинку для кибератак а мый РК вй так слышно нас ляду на самом деле заниматся люди из спецслужб это их [музыка] тива очень много как я говорю в Информации разных блогеров закидать что никто ничего не делает люди наоборот есть такое понятие выражение как это люди которые вообще молчат и просто сидят делают свою работу поэтому расследование проводи но чтобы конт какую-то силу обоснование обвинить то на это нужно время Сами понимаете А тем более если сделать какой-то расследование полноценное на это действительно ходит очень много времени и так просто щёлкнуть пальцами сказать что вот они наломали это популизм в первую очередь и уже должны понимать что

эта информация может быть не проверенно у нас да ведомства ведут и проводят оценку кибератак Может с опозданием может задержка но я думаю со временем эти же результаты расследований будут в Гаг хорошо спасибо большое Какие асимметричные ответы используются в Кибера Ну очень часто мы можем видеть это такие рэли когда и военных И даже иногда среди спецслужб разведка одна с другой когда мы видим атаку на одного устройства и второе вот последнее нашумевшее это когда компания сказала что ээ на неё были попытки взломы дискредитации как-то вот всплыла информация но она пока ещё не имеет себ что это как бы ответ спецслужб страны нашего соседей очень недружелюбный э-э для спецслужб вот мы видим когда э скажем так это дуэль такая

кибернетическая потом есть такие ответы как Скорее это работа на опережение то есть в Defense сейчас как такой в киберов он не есть эффективным потому когда ну военные получают данные что будет проводиться Вот такая атака или готовится или появляется сигналы которые указывают что вот будет то логичнее всего дать первому ответ или ударить первому по конкретной цели вот как-то так хорошо спасибо большое Ели у наших слушателей ещё вопросы Вот вы можете задать их в чате по асимметричности ещё могу добавить что ну как если брать чисто по терминологии то параллельно между Кибер это ответом или атакой ведётся сразу работа в СМИ с информацией как это кто первый скажет об этом тот и выиграет второе - это работа на Ну это больше на как я вспоминал

на таких стратегических уровнях это Когда ведётся война уже с санкциями война ээ гражданскими и другими и с использованием других средств воздействия на противника это такие асимметрический името Всё спасибо большое

а хорошо а если больше нету вопросов то спасибо вам большое Александра мы вам виртуально хлопаем Вот спасибо доклад был очень интерес снеси Я думаю он всем понравился вот если будут ещё дополнительные вопросы пишите их двенадцатого числа Александр на них ответит Вот спасибо большое а я на сегодня у наша трансляция подходит к концу оба наших спикера А уже рассказали всё что хотели вот напомню что с Богданом кинем вы сможете поговорить и задать ему свои вопросы 12 декабря завтра у нас будет Назар те мошик который расскажет о своих своём опыте в в тесте за последние 8 лет и как он видит развитие на ближайшие года Вот я думаю что это будет очень интересно и после него у нас

[музыка] будет жет про внедрение R Base Access контрола в medum Сай финансовых учреждениях скажем так вот Спасибо нашему спонсору компании Huawei за то что нас поддерживает Спасибо всем кто дослушал кто дождался сегодня трансляции несмотря на форс-мажоры и мы Приносим свои извинения до конца наше до конца нашего так сказать недели мы Надеюсь уже будем выведем это всё и всё будет идеально вот до встречи завтра в 7 ча вечера Всем большое спасибо за А за участие пишите ваши вопросы до встречи завтра пока-пока