Hunting Threats like a Cybersecurity Ninjas

Show original YouTube description

Show transcript [es]

Eh, muchas gracias por acompañarme en la charla. La verdad, para mí es un privilegio, lo digo de verdad, estar en el Bides Colombia. De entrada siempre me gustó venir a Colombia. Es un lugar que adoro, me encanta. Había estado en Medellín un par de veces, más veces en Bogotá, pero conozco algunas ciudades, entonces siempre que hay oportunidad y tengo el pretexto de hacerlo, bueno, pues vengo para acá. Eh, Roberto Martínez, trabajo para una compañía llamada Bulletproof, basada en Canadá. Eh, básicamente servicios administrados de de ciberseguridad. En este momento estoy al frente de un equipo de pen testers, la parte ofensiva, pero durante muchos años trabajé en la parte defensiva, en la parte de investigación. Yo trabajé 10 años para la compañía

Kaspersky haciendo investigación de amenazas y durante esos 10 años, bueno, eh creo que y siempre lo he dicho siempre en mis cursos, en mis presentaciones, aprendí realmente muchos de los conceptos de seguridad que me ayudaron verdaderamente a entender de qué estábamos hablando, a saber que cuando se habla de ciberseguridad no estamos hablando de malware, no estamos hablando de atacantes maliciosos, sino que estamos hablando de actores de amenazas, estamos hablando de motivaciones y estamos hablando de objetivos. Eso es, todo se resume en eso. Una empresa que es atacada es porque un actor, un adversario decidió por algún motivo atacarla. Todo lo demás es adorno. Que si usó el malware tal, que si usó la técnica tal, que si explotó tal

vulnerabilidad, al final es el medio, no el fin. Y desafortunadamente en ciberseguridad muchas veces nos enfocamos en el fin, perdón, en medio, no en el fin. Es decir, nos preocupamos por detener el malware, nos preocupamos por encontrar las vulnerabilidades solamente y que pueden ser explotadas, pero no nos preguntamos qué está buscando el atacante y si el simple hecho de que yo parche una vulnerabilidad lo va a detener. La realidad no es así. Un atacante en la vida real, si tiene la motivación suficiente, no se va a detener, no le va a importar. Si le falla un exploit, va a buscar la manera de sacarle la vuelta. Okay, no me funcionó el exploit, voy a buscar otra

técnica que me funcione. Por eso es que las organizaciones fallan en sus estrategias de defensa porque se enfocan en los medios, no en los fines. Y entonces el universo de los medios está muy acotado, muy limitado. Hay un sesgo ahí. ¿Por qué? Porque va a depender las herramientas que tenga, va a depender que también sé configurarlas y va a depender cómo lo hago. Es mi cuenta de Twitter por si quieren que tengamos contacto. Me dará mucho gusto que nos escribamos por ahí y podamos tener comunicación más adelante. Muy bien. Dicho esto, les preguntaría, ¿ustedes están familiarizados con el concepto inteligencia de amenazas? Perdón, el concepto de cacería de amenazas. Sí. ¿Cómo definirían casería de

amenazas? En un concepto simple, ¿cómo lo definirían? Aquí si quieres. No, alguien no. A ver, encontrar la vulnerabilidad que encontrar la vulnerabilidad puede ser puede ser una forma de digamos si tú haces un escaneo de vulnerabilidades, estarías haciendo tres hunting.

puedan estar relacionadas con un una inicial. Correcto. Okay. Bueno, en cierta manera buscas vulnerabilidades, en cierta manera buscas patrones de comportamiento, ¿cierto? Sí. Y yo compartía con mis alumnos en la clase, en en la capacitación que tuvimos estos días, era que parte de lo que aprendí todos estos años trabajando en investigación sobre todo de amenazas avanzadas era que la mejor manera de desarrollar una estrategia de protección y defensa para las empresas era conociendo el adversario, conociendo aquellos que te pueden atacar. Mientras más sepas de ellos, tendrás una mejor posición estratégica para poder defenderte. Y esto es interesante porque esa información nos la proporciona la inteligencia de amenazas. Y yo me di cuenta que la inteligencia de

amenazas se necesita para todo. Es decir, yo no puedo simplemente comprar y desplegar EDRS, XDRS, herramientas de monitoreo, tener un SOC, si no sé realmente qué estoy monitoreando o qué necesito detectar. Y por eso el principio de inteligencia de amenazas es la base. Les voy a compartir un video. Yo pertenecí a un grupo de investigación llamado Great Team, Global Research and Analysis Team. Y básicamente nosotros hacíamos thread hunting, pero de aptir aquellas amenazas que no eran detectables por los antivirus, aquellas amenazas que explotaban zero days que no conocía nadie y que se usaban para campañas específicas. Y parte de la base, y por eso les quiero compartir el video, era que la metodología para poder hacer hunting era

justamente basarnos en esa información de los adversarios. Se los voy a compartir.

Keep on security collections. We work in different channels to collect artifacts that may or may not match the pieces in our collection. Sometimes we join efforts with other paleontologists and share our findings and finally we'll have an understanding of the ap we're really dealing with. But the investigation doesn't stop there. You need to find examples. Reverse reverse the communication protocol with the CNC. map new find new a lot of work for a lot of different investigations at the same time sophisticated cyberat usually have very professional groups behind they have resources clear goal and plan how to achieve it and there are very few teams in the world capable of professionally investigating Casper knows great is one such team.

Great. It's not just about analyzing vulnerabilities or taking a look at myware. We are hunting the hunters. Ya.

[Música] At this we process hundreds of thousands of samples every day. The art of figuring out which ones are significant is a bit like finding needles in a huge we are grateful for every needle we discover because this makes the world a little safer. [Música]

Gracias. De por sí no tengo voz y luego sin micrófono creo que no me van a escuchar. Okay. Bueno, básicamente eh eso hacía en la parte de investigación y les comentaba parte del aprendizaje era que justamente una forma de desarrollar estrategias de defensa es entender quiénes son los adversarios, qué hacen, cómo lo hacen y a quién dirigen sus ataques, ¿no? Y definiendo la parte de cyber thread hunting, es una postura proactiva. ¿Por qué proactiva? Porque ciertamente la idea es anticiparme a cualquier amenaza que pueda existir en mi organización y que no ha sido detectada en ese momento. Por ejemplo, tradicionalmente el enfoque siempre hacia la parte preventiva es, okay, en la organización vamos a hacer un pen

test, ¿correcto? ¿Para qué? para encontrar vulnerabilidades. Ese modelo me permite efectivamente y de hecho es la función de un penestrar vulnerabilidades. Pero nos quedábamos en el camino, no siempre se enfocan solamente en explotar vulnerabilidades. El atacante, por ejemplo, en la actualidad utiliza herramientas Living of the Land, es decir, utiliza herramientas del propio sistema operativo, no necesita explotar nada, las tiene ahí. utiliza técnicas que le permiten navejar debajo del radar y muchas veces eso no lo vas a detectar con un pen test y por eso se creó la figura de reteaming. En la actualidad hay mucha confusión entre penetration testing y redimaming. Eh, muy interesante. La charla anterior hablaban de simulación y emulación de ataque ¿cierto?

A eso se refiere el reteaming. El reteaming es una actividad que complementa el pen testing. Es decir, con el pen testing yo busco vulnerabilidades y con los ejercicios de reteaming yo emulo comportamientos que me ayudan a identificar qué partes no estoy detectando, es decir, qué comportamientos de un atacante real no detectarían un SOC, por ejemplo, o no detectaría un antivirus. Eso no lo voy a tener un en un penest. Entonces, en la actualidad, en los modelos de madurez, no solamente que la organización tenga escano de vulnerabilidades, pen testing, remediación, ese nivel de madurez te deja la mitad. Pero si tú comienzas a hacer ejercicios de emulación de ataques, pero emulación basada en inteligencia de amenazas,

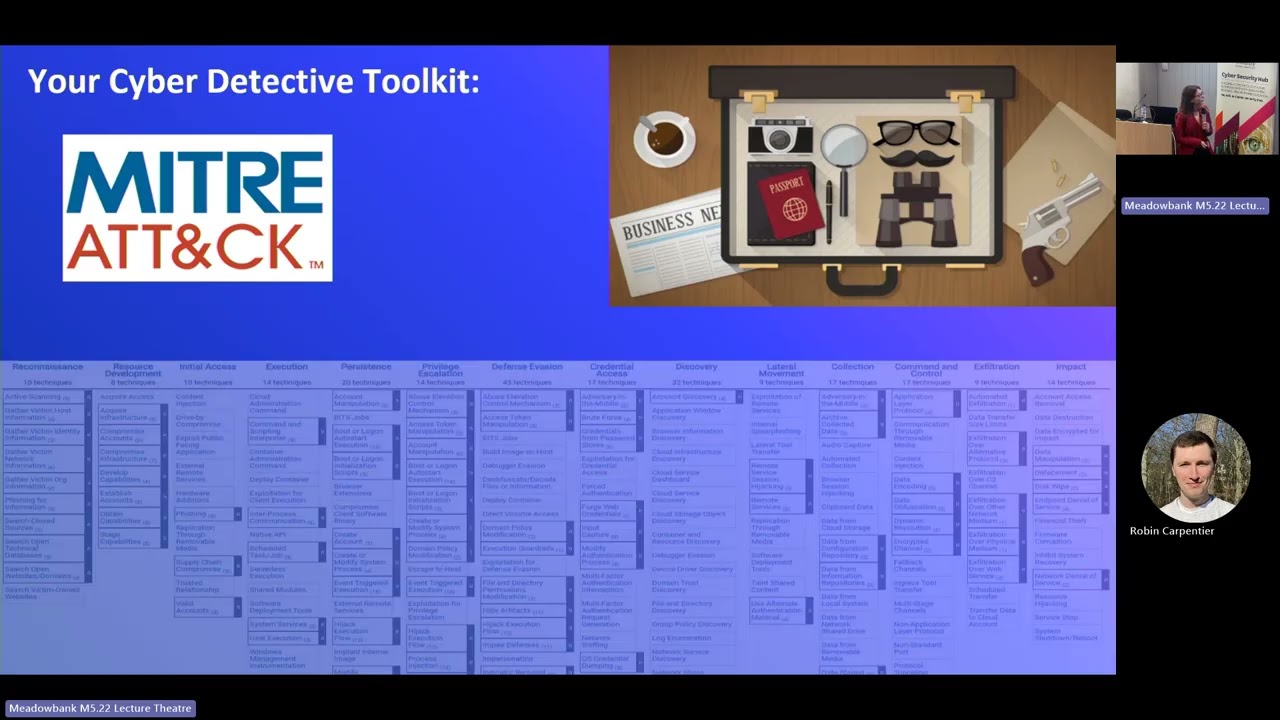

¿qué qué comportamientos? ¿Por qué esos comportamientos en particular? Necesito una base, ¿cierto? Es decir, necesito algo que me diga, mira, vamos a plantear un escenario donde un atacante con estas características va a realizar estos procedimientos y entonces marcos de referencia como My Attack te ayudan justamente a determinar eso. Esta otra postura proactiva de ciberdefensa que es el thread hunting, te va a ayudar a dos cosas. Uno, partir del asumible que no estás detectando algo, es decir, que te perdiste de algo. Ese es el principio fundamental de Hunter, apostar o pensar o partir del asumible que te estás perdiendo de algo, que hay un punto ciego ahí que no estás detectando. Y entonces te das a la tarea

de buscar. ¿Qué vas a buscar? evidencia de indicadores de ataque, es decir de comportamientos. Y el thread hunting se puede dar en dos situaciones. Uno, de modo proactivo y programado, ¿sí? como vamos a ver en las metodologías o la otra después de que se presenta un incidente, porque ese es otro aspecto. El modelo convencional de forensics y todo lo que se manejaba respuesta incidentes forensics evolucionó a tener que ser más dinámicos, tenemos que ser más rápidos. En un incidente, como les compartí a mis alumnos, no puedes esperar a sacar la imagen de disco de 20 computadoras. ¿Cuánto tiempo te va a llevar eso? por ejemplo, ¿no? Es decir, ese proceso, esa necesidad de tener que

ser más eficaces y más ágiles te lleva a hacer búsquedas directas de ciertos comportamientos. Entonces, ahí también es parte del thread hunting y se basa en algo que se llama colección de datos y analítica de datos. Esto es bien interesante. Miren, el rol de Thread Hunter no existía sino hasta recientemente y es un rol formar. Tú puedes ir a varias compañías que tienen ya el nivel de madurez y ellos te ofrecen trabajo como thread hunter. Ese es el rol. tú te vas a hacer a dedicar exclusivamente a hacer thread hunting en la empresa. Y otro otro ote de las actividades de ese rol es la ingeniería de detección, detection engineering. Un thread hunter tiene que saber cómo

traducir un comportamiento en un parámetro de detección, porque no todas las herramientas son mágicas de que ya la compré, ya importé los indicadores, escanea. No es así como funciona. Tú tienes que tener la habilidad de que si vas a hacer una búsqueda y no tienes las herramientas que te permitan hacerlo, tú tienes que crear la detección en tiempo real y esa parte tiene que ver con la analítica de datos. Porque esto es importante. Si traducen la información del video que les compartí, donde investigábamos amenazas a nivel global a las empresas, tiene relevancia porque vas a poder detectar nuevamente cosas que tu SOC no está detectando. Ojo, no porque no funcione la herramienta que tienes implementada en el SOC o no porque tenga

no tengas el personal capacitado. Es imposible que una herramienta de detección te detecte todo, todo el tiempo. Por una simple y sencilla razón, las técnicas evolucionan, cambian, las amenazas evolucionan. Y si tú no te adaptas a ese cambio, si tú solamente estás escaneando, porque aquí hay una diferencia importante con el monitoreo. Al final el monitoreo son reglas que tú ejecutas para que busquen o detecten cosas a partir de alerta, ¿cierto? Pero en este caso la diferencia es que está siendo proactivo y lo estás haciendo aún cuando no existan esas eh esa información. Obviamente esto te va a llevar a una detección mucho más rápida de las amenazas, incluso antes de que se conviertan en un riesgo importante para

tu empresa y te va a minimizar el riesgo de que sufras una brecha de seguridad. Estos son algunos de los frameworks, metodologías de thread hunting. Es decir, hay una base de esto, no es como, eh, voy a hacer thread hunting, ¿okay? ¿Qué modelo vas a utilizar? Sí, en lo particular eh les voy a mostrar dos que es P que publicó Splunk, lo pueden encontrar en internet y también voy a hablar un poco de My Attack. Eh, Myre tiene una metodología también que está alineada con My Attack. y que puede servir como un buen punto de referencia. De hecho, Pic integra parte de las metodologías de Taiti o de Magma. Ahora, esas metodologías te plantean, esto es tomado del documento

de Splong, de la metodología de Pic, que puede ser un thread hunting basado en hipótesis. ¿Qué es un thread hunting basado en hipótesis? Por ejemplo, imaginen ustedes que trabajan para una institución financiera y se publica un reporte de inteligencia acerca de ataques hacia el sector financiero. Si ustedes hacen investigación y revisan las características del ataque, es decir, inteligencia de amenazas, van a poder saber qué sucedió en el ataque. Obviamente, ¿ustedes creen que esa información le puede interesar a la gente que defiende este tipo de instituciones? Sector industrial, manufactura. Sí, cuando se tiene esa información, tú lo que puedes hacer es partir de una hipótesis. Okay, vamos a imaginar que este atacante realmente nos comprometió ya y no lo estamos

detectando. En mi clase compartí un reporte de inteligencia de mis colegas de Kaspersky, de, por ejemplo, eh los ocho principales grupos de ransomware, sus tácticas y sus técnicas. Para los que estuvieron en mi curso, recuerdan en cuáles fases ocurría la parte del cifrado o de la exfiltración de datos. en las últimas, ¿cuánta información nos estamos perdiendo? ¿Cuántos comportamientos maliciosos nos estamos perdiendo? Muchísimos. O sea, nos perdimos toda la película. Y nuestra estrategia para detener el malware es, ¿cómo detecto yo el malware? El el ransomware como malware. Entendamos el mal, un ataque de ransomware no implica solo malware. El malware es la etapa final. Ya te perdiste toda la historia. Yo estaría más preocupado, ¿por qué no detecté

todos los pasos previos que siguió el atacante? Porque estuvo semanas, meses sin ser detectado y al final logró exfiltrar la información y al final logró cifrar los datos. ¿Cierto? De eso se trata el tr hunting. Entonces, supongamos que queremos hacer una hipótesis donde diga, vamos a suponer que ya hay un actor de amenazas en mi red que quiere implementar ransomware, quiere plantar ransom, quiere exfiltrar datos. Yo reviso todos los comportamientos que realizaría un atacante. Sí. y busco indicadores que me digan que efectivamente hay un atacante. ¿Qué va a suceder en la mayoría de los casos? Probablemente no detecte nada, ¿cierto? Pero, ¿cuál va a ser la ventaja? Que en el camino me voy a dar

cuenta que probablemente mi detección no está siendo tan buena en ciertas cosas. Entonces voy a ser proactivo. La otra es basado en una línea base que tiene que ver con eh tengo comportamientos normales, comportamientos anormal, anormales. Cualquier situación que se salga o que haya una desviación en ese proceso es búsqueda de indicadores. Y otro que es más automatizado, que tiene que ver más con aprendizaje y todo lo demás. ¿Qué necesito yo para hacer hunting? Obviamente no voy a hablar de herramientas ahorita, particularmente del Hunter, porque va a depender la situación, pero en general necesitas, en el mejor de los casos, tener al menos un CM. Eso te va a facilitar mucho el trabajo. Necesitas EDRs, o sea,

necesitas información, en pocas palabras, y obviamente inteligencia porque es lo que te va a dar los patrones de comportamiento. Seguramente ustedes conocen esta pirámide del dolor. Levante la mano. ¿Quién lo conoce? No en serio. ¿En qué consiste la pirámide del dolor? ¿Qué representa?

Ponerle piedritas adversario. Eh, básicamente de lo que se trata la pirámide del dolor es cuánto le dolería a un atacante tener que cambiar algo. Por ejemplo, eh me tocó varias veces donde en un ataque el atacante me cambiaba la muestra del malware en cuestión de horas. Entonces, si mi detección está basada en hashes, ¿qué va a pasar? ¿Qué tan complicado es recompilar un malware? Me cambian el hash así. Es más, con que cambie un bit, se acabó el hash. Entonces, si mi detección solamente es hashes, adiós. Por eso es trivial. IPs. ¿Qué tan complicado es que un actor de amenazas cambie su infraestructura de una IP a otra? Dominios. Cierto, obvio se va complicando, pero ¿cuánto cuesta un

dominio? Es muy sencillo comprar dominios. Artefactos red ya es un poco más complicado cambiarlos, pero no tanto porque al final el malware o lo que sea se tiene que comunicar por la red y no puede cambiar mucho su patrón de comportamiento. ¿Cierto? ¿Dónde está la parte interesante? Obviamente las herramientas, porque si un atacante, por ejemplo, está usando MIMCATs, pues como que no va a estar tan fácil cambiarlo. Probablemente va a usar una una versión modificada, pero al final el comportamiento es el mismo, ¿no? Sí. ¿En qué nos enfocamos cuando hacemos thread hunting? En los TTPs, en las tácticas, técnicas y procedimientos. ¿Por qué razón? Porque el comportamiento no depende de una herramienta. Si te recompilan el

malware, el malware va a seguir haciendo lo mismo. ¿Están de acuerdo? O sea, es más difícil que un desarrollador de malware se ponga a hacer un malware completamente nuevo. Sí, es decir, es más difícil que pueda cambiar sus TTPs que cualquiera de las otras cosas. Por eso hay dos conceptos, indicadores de ataque e indicadores de compromiso. Indicador de de compromiso son hashs, IPs, ¿cierto? Entonces, en thread hunting, ¿en qué me enfoco? ¿Indicadores de ataque o indicadores de compromiso? Indicadores de ataque. Sí, hablamos de un ejemplo claro. Un PR dump haciendo un dump del proceso del SAS para robarse las contraseñas con Mimicats. Proc dump es una herramienta genuina. legítima de Microsoft, de las utilerías de Windows is

Internals, pero que obviamente alguien dijo, "Oh, mira, podemos usar esta herramienta para esto." No, entonces abusó de la herramienta para poder extraer contraseñas del proceso del SAS. ¿Saben en cuántas en cuántas respuestas incidentas que yo me topé? Encontré que el atacante quiso hacer un volcado del proceso el SAS para obtener contraseñas en el 80%. de ataques de ransombard. Era una de las técnicas más utilizadas para robar contraseñas de los usuarios. Eso es un comportamiento. ¿Qué creen que funcione más? ¿Dectar Pro Dump o detectar el momento preciso que Procamp está tratando de hacer el volcado de ese de ese proceso? ¿Cierto? Cuando el atacante usa herramientas Living of the Land, que son parte del sistema operativo, Bits admin,

Sertil, ¿sí? Eh, la herramienta esa que te baja los desktops de Windows, cuando prendes tu computador, los paisajes bonitos y todo eso, los atacantes lo usan para bajar malware. Ahora, ¿ustedes creen que en sus pueden poner alertas que digan, "Ah, cada vez que se ejecute el el la descarga de imágenes, eh, márcalo como malicioso. ¿Qué va a pasar? tus alertas se van a poner como arbolitos de Navidad, ¿no? Miles de alertas. Exacto. Entonces, ese es el reto y y hacia ya enfocado justamente el hunting. Vamos a buscar hacia TTPs. Esta es la metodología de Myre de hacer hunting. Si se fijan, esta caracterización que tiene que ver con el entendimiento de que quiero detectar la

ingeniería de detección y ya la parte de la implementación. No voy a entrar mucho aquí en detalle, pero lo que trato de transmitirles hoy, porque no tenemos mucho tiempo, es hay metodologías, no es solamente, ah, mira, me bajé esta herramienta de thread hunting, ya soy thread hunter. Hay procesos, hay metodologías que te ayudan a hacer mejor tu trabajo. Les voy a mostrar un caso de uso, la prueba de concepto. En la primera parte, sí se hace una búsqueda, por ejemplo, una investigación. Vamos a poner thread intelligence. Esta es una amenaza que vamos a ver ahorita de Screen Connect. Eh, es es un ataque que se realizó a través de del de esa herramienta. Es a cadena de

suministro. ¿Sí? Entonces, la primera parte es hacer inteligencia de amenazas. Yo leo un reporte de inteligencia que me dice que grupos detrás de ataques de Ransomware están usándola para poder entrar a la organización. Investigo todo lo que puedo de diferentes fuentes porque eso es trade inteligence, no es solo sint. Voy a leer reportes de proveedores, voy aer reportes de todo tipo relacionados con esa amenaza en particular. Entonces se buscan diferentes fuentes, se empieza a recopilar la información específicamente de esa amenaza y si en mi empresa se utiliza Screen Connect, ¿ustedes creen que la empresa podría estar preocupada? de que un actor de amenazas de Ransomware pudiera atacarla. Por supuesto. Ahora, imagínese que la compañía parcha la

vulnerabilidad. ¿Tienes garantía que el atacante no esté ya adentro? Me tocó ver un par de veces eso. Sale la vulnerabilidad nos hablan, no había pasado nada, no había habido ninguna alerta, nada de nada. Al momento de hacer el hunting, resulta que ya los habían atacado. Es decir, parchar algo no te garantiza que la vulnerabilidad no haya sido explotada. Ya. Sí. Entonces, una vez que ya haces toda la investigación, hay herramientas, por ejemplo, esta es una herramienta, me encanta, open source, que lo que hace es que te puede tomar los reportes de inteligencia porque a veces hay proveedores que no te ponen los comportamientos, no te mapean los TTPs. Entonces, tú lo que puedes hacer, bajas

el reporte y esta herramienta te convierte, lee el reporte y te los convierte en TTPs que identifique. Utiliza Machine Learning. Entonces te dice, "Ah, mira, el atacante en este párrafo está utilizando esta técnica." Entonces, tú empiezas a colectar las técnicas que están asociadas, en este caso los comportamientos que están asociados a este ataque. ¿En qué comportamientos me tengo que enfocar? Una vez que tú recolectas toda esta información, generas un mapa de cómo es el proceso del ataque. A ver, el atacante fase uno, manda un correo electrónico de spear fishing con un anexo de PDF que a su vez invoca eh un archivo, una conexión a internet que descarga un archivo, el archivo viene ofuscado y bueno, eh aquí te explica

todo el proceso del ataque. ¿Qué es lo que tienes que hacer como thread hunter? Ya tienes la inteligencia de qué hace esta amenaza, ya tienes los comportamientos identificados. Lo que sigue es, a ver, Misoc ya tiene la capacidad de detectar de 15 comportamientos, a lo mejor ya tiene capacidad de detectar 10, cinco no los detecta, voy a crear las detecciones al vuelo, las voy a generar esas detecciones. Entonces, lo siguiente es las detecciones. Normalmente los comportamientos, la información la puedes extraer diferentes fuentes, una de ellas son loss, puede ser tráfico de red o puede ser otras fuentes, pero normalmente si ustedes entran al sitio de My Attack, cuando hay un TTP en la parte de abajo

hay un párrafo que te dice detection y te dice, ¿quieres detectar este comportamiento? busca esto en la red o busca esto en los logs o busca esto en determinadas fuentes. Entonces, tú a partir de ahí comienzas a trabajar. ¿Quién de ustedes conoce el proyecto de Sigma Rules? Regla Sigma, para los que estudon en el curso. Sí. ¿Por qué es interesante el concepto de Sigma Rules? eh fue creado eh por Florian Rot y Thomas Pes creo. Eh ellos crearon ese concepto. ¿En qué consiste? Uno de los retos que se tenían en la detección era que había muchas herramientas, ¿cierto? Comerciales y open source para detectar y cada uno implementaba sus propios lenguajes, sus propios queries. Entonces, si por ejemplo yo ya tenía una

base de detecciones, si la compañía decidía cambiar de marca, tenía que aprender el nuevo lenguaje y convertir esas detecciones en el nuevo lenguaje. O si tienes entornos con varias herramientas, tendrías que crear la misma detección en diferentes lenguajes. ¿Correcto? Ellos visualizaron y dijeron, "¿Por qué no crear una regla genérica agnóstica que no dependa de ninguna marca, de ninguna tecnología? y que a partir de convertidores tú puedas convertir procesos de búsqueda o de hunting basados en esa regla. Es decir, la misma regla puedes convertir a un query de splunk, Elastic Search, Sentinel One, Microsoft Sentinel, etcétera, etcétera, etcétera. Entonces, de ahí surge. ¿Qué haces? Tomas tu reporte inteligencia y te pones a buscar. Okay, voy a buscar a ver si hay una regla

Sigma. que me detecte el comportamiento específico de una de las fases de ataque. Ahí se busca, por ejemplo, lo relacionado con Screen Connect. Eh, hay un apartado de las reglas Sigma de la comunidad, son gratuitas, en donde normalmente se publican este tipo de de quereris de reglas para amenazas recientes o que sean muy relevantes. Entonces encuentras varias reglas, te vas al GitHub del sitio y aquí tienes la regla genérica que independientemente de la tecnología que tengas en tu empresa, te va a permitir hacer la detección de ese comportamiento en específico. ¿Correcto? Ahí está. Básicamente te va te va a buscar que a partir de esa ruta ejecute ciertos comandos, ciertos procesos, sus excepciones, etcétera, etcétera. Aquí te dice cuál es la

técnica de My Attack con la que está mapeada. Sí. Y puedes utilizar convertidores que hay en internet gratuitos o puedes utilizar el cliente de conversión de Sigma, un cliente de Python y con eso prácticamente ya generaste la detección. A partir de ahí lo que haces es, por ejemplo, si quiero crear una detección para Sentinel, hago la conversión de esa regla en un query de Sentinel, Microsoft Sentinel, te vas a la parte de hunting. Lo mismo puedes hacer con Elastic Search, con Expl o con cualquier otra herramienta, Crow Strike, cualquier herramienta que soporte regla sigma. Creas el hunt. Obviamente aquí ya convertiste la regla en un query. Sí. Entonces tú puedes hacer el hunting después de que salga, por ejemplo, un

reporte de inteligencia que consideres relevante y dices, "Voy a buscar específicamente esos comportamientos." O puede ser basado en una hipótesis. A lo mejor no tienes un reporte de inteligencia, pero dices, "Vamos a hacer este esta cacería." Adelante.

No sé si recuerdas cuando se hablaba de Yara. Yara. Sí. La pregunta es complementarios. De hecho, es justamente lo que iba a comentar. Eh, incluso en la página de de Sigma tú vas a encontrar un apartado que te dice lo que es Yara para detectar eh archivos maliciosos. suricata o en este caso eh cualquier herramienta que te detecte tráfico de red que funcione con reglas. Eh, Sigma sería el equivalente para análisis de comportamientos basados en lo ejemplo. Imaginen un caso de uso. En mi organización hay un CM que está recolectando locks de todos los sistemas. A mi empresa le preocupa que esta vulnerabilidad sea explotada y que haya estos comportamientos. ¿Qué hago? Corro mis queries hacia el CM y en ese momento

yo voy a saber si tengo equipos comprometidos. ¿Cuánto tiempo te va a llevar? ¿Cierto? Acuérdense el principio de thread hunting. Estás asumiendo que no detectaste algo, o sea, no detectaste ese comportamiento. Ese es el principio. Ahí está el query. Simplemente se crea, se ejecuta. Okay. Sí. Bien, como les decía, hay metodología. Obviamente la mejor manera de hacerlo es de forma ordenada, por ejemplo, hacer un plan donde tú definas el escenario y la hipótesis. Por ejemplo, el escenario puede ser la hipótesis que la atacanta puede llevar una operación que comprometa eh la organización a través de un acceso inicial para poner ranso sí, esa es tu hipótesis. ¿Cuáles comportamientos conocidos hay de atacantes que se dedican a eso en todo el proceso desde

que comprometen tu red hasta que cifran los la información? Y a partir de ahí vas a crear tus planes, con qué técnicas de Myel los vas a mapear, tu plan de acción y comienzas tu hunting. Okay. Sí. Bien. Esto sería más o menos un modelo de seguridad accionable a partir de información de inteligencia, marcos de referencia como Mire Attack, ¿sí? Que es tu White Team. Tú puedes hacer dos cosas. La charla anterior me pareció interesante porque hablaron de emulación de ataque, ¿cierto? mostraron ciertas herramientas para hacer emulación de ataques y es s super bueno. ¿Por qué razón? Porque cómo vas a tú aprender de comportamientos para saber dónde buscar y cómo vas a poder desarrollar mejores detecciones

probando, ¿no? Emulando comportamientos. Entonces, los Red Teams pueden emular esos comportamientos. tú averiguar qué registros dejaron en los logs y creas una detección para eso en caso de que no lo detectes, ¿no? O en un incidente. Pasa el incidente, tienes la información relacionada a ese tipo de ataques y puede ser mucho más preciso y mucho más eficiente al momento de hacer la investigación. Sí, en el caso del Blue Team, pues obviamente la información de inteligencia te ayuda tanto la respuesta incidentes eh o el thread hunting como parte de respuesta incidentes o de forma separada. Y este es el último video que muestra, por ejemplo, yo veía que les compartieron varias herramientas,

¿no? Yo vi que les compartieron varias herramientas para automatizar, que de hecho te ayuda porque puedes tener muchas emulaciones de TTPs o de comportamientos, pero por ejemplo lo puedes hacer también de forma granular, ¿si? de forma manual. Este es un marco de referencia que se llama eh Atomic Red Team y hay una suite que se llama eh Invoke Atomy Rect Team. Está basada en Power Shell. Te funciona, la puedes instalar en Cali, por ejemplo, y puedes hacer ejercicios de red teaming, pero granulares. Poremplo, tú le puedes decir, "A ver, quiero que me ejecutes la emulación de este comportamiento." Ojo, la emulación. No estás atacando nada, estás emulando un comportamiento. ¿Para qué? para probar tus detecciones o para saber si tus OC las

está detectando. Sí, es decir, no necesitas meterle malware o ransomware a la empresa para saber si estás protegido de ransomware, porque decíamos, es solo la última etapa del ataque. Entonces, tienes que emular comportamientos de todo el proceso. Eso sería, por ejemplo, eh cómo podrías a partir de Atomic Retinam emular, por ejemplo, la descarga de archivos con Bits Admin. Bits Admin es una herramienta de Windows que sirve para descargar archivos. Pero, ¿qué creen? Hay cuatro grupos de ransomware que lo utilizan para descargar malware, ya que están en el sistema. ¿Y saben por qué? Porque al ser Bits admin, herramienta de Windows, y ejecutarse muchas veces en el día, no la puedes poner como maliciosa, ¿cierto? Eso saben los atacantes y por

eso la utilizan. Entonces, aquí lo que estás emulando es ejecuto ese comportamiento sin descargar malware. Simplemente descargo un archivo X utilizando ese ese proceso y reviso si mi lo detectó o no. Si no lo detectó, hay que generar una detección para que en caso de que exista algo malicioso y diferencie de que es normal, lo puede detectar. Sí. Muy bien, ya para ir cerrando el impacto que tiene que ustedes implementen thread hunting en la organización, primero van a poder detectar y responder amenazas más rápidamente. Va a mejorar su capacidad de respuesta en caso de un incidente, sin duda. y eh va a ayudar mucho a identificar vulnerabilidades que a lo mejor pueden pueden tener que ver con

parches y todo eso, pero básicamente vulnerabilidades que tengan que ver con no vulnerabilidades, simplemente cosas que se esté perdiendo eh tu SC o tus herramientas de detección. Básicamente eso es como conclusión en la actualidad con las amenazas evolucionando tan rápidamente, esto se convierte en una parte fundamental de la estrategia de tu empresa, pero como dije en un principio, siempre basado y siempre respaldado en inteligencia de amenazas. ¿De acuerdo? Y les tengo una sorpresa a todos. Para los asistentes de Bites, ¿sí? Eh, vamos a lanzar el curso de justamente de eh Thread Hunting, va a ser curso live online por ser el 10 aniversario, el décimo aniversario de Visites Colombia. Los que estén interesados en el curso van a pagar solo el 10% del

curso. Okay. Es un curso de 32 horas.

Va a ser live online. El que esté interesado se prerregistra. Esto va a estar, este cupón va a estar dos días hoy y mañana solamente. Ese es el cupón. Entran ese sitio, poner ese cupón y les va a hacer el descuento del 90%. Sí, es un curso de 32 horas. Okay. Un curso práctico solo para la gente de Bites. Es una forma de reconocerles el apoyo que le están dando a la organización, de hacer que esta organización crezca. Créanme, el esfuerzo de toda la gente que hay detrás es enorme para que puedan ustedes tener información, que puedan ustedes tener charlas. Yo creo que una forma de reconocerlo es compartiendo conocimiento. Sí. Muy bien. Dudas, preguntas que tengan, lo voy a dejar un

ratito por si se interesan. Adelante.

Eh, primero, primero que todo, gracias, Roberto, por ese regalazo. Eh, Roberto, ¿cómo cómo puede cambiar el enfoque de la cacería de amenazas cuando se tiene la sospecha de que yo puedo ser el paciente cero? Porque hemos visto hasta ahora es existe una amenaza conocida en el entorno y yo trato de casarla en mi entorno propio. Pero ejemplos como Solar Winds, eh donde posiblemente hubo un cliente que fue el paciente cero de de esa amenaza, ¿cómo cómo cambia el enfoque ahí de la cacería de amenazas? Si si tu enfoque de thread hunting se basa en, ¿se acuerda la pirámide? detectar TTPs. Si ustedes disectan el ataque a Solar Winds, no es como que llegue el y

todo mágicamente pasado. Hay una serie de cosas que suceden, ¿cierto? Si ustedes revisan el marco de referencia en Myta, tiene un un número limitado. Limitado no porque sea pocos, limitado porque son las amenazas que se han son los comportamientos, perdón, mejor dicho, que se han detectado hasta este momento. Si el día de mañana sale una nueva técnica, un atacante, se le ocurre hacer algo, seguramente se va a agregar ahí. Pero quiere decir que ese marco referencia lo suficientemente completo como para que tú puedas armar hipótesis. A lo mejor tú hiciste una hipótesis de hunting donde quieres buscar, no sé, la fuga de información de tu empresa y en el camino va a haber comportamientos que está utilizando los

atacantes de Solar Winds con los atacantes de fuga de información o de ciberespionaje. Es decir, no no es, se acuerdan que les dije en un principio, no es, me voy a enfocar a identificar malware porque ciertamente si es paciente cero, no hay firmas, no hay antivirus, no hay nada, ¿cierto? A mí me tocó lidiar con eso y la forma en que yo hacía el hunting era haciendo reglas Yara. Yo tuve que lidiar con Malware que no lo detectaba ningún antivirus. Lográbamos la detección y a las 2 horas ya me habían cambiado la firma. Ya no era detectable otra vez por ningún antivirus. Entonces, si te enfocas en los comportamientos, sería muy extraño que el atacante usara comportamientos que no

estén mapeados en My Attack. Entonces, diríamos que no cambia tu enfoque, es nada más a lo mejor te lo encuentras en el camino. Eh, me ha pasado que, por ejemplo en incidentes, el incidente lo reportaban los thread hunters. Yo trabajé para una compañía que tenía un área de inteligencia y amenazas, o sea, obviamente el nivel de madurez era muy bueno. Había inteligencia de amenazas, había thread hunting, había SOC y había respuesta a incidentes. Hubo incidentes que se dispararon por cosas que el SOC no detectó y que los thread hunters encontraron. eh en el camino de su de su trabajo diario y de ahí se derrió al incidente. Esa sería como la forma de detectar. Sí.

Hola. Eh, ¿qué tal? Yo tengo dos preguntas. Adelante. Eh, la primera es, quisiera tener un poco más claro esa diferencia entre el pen testing y el hunting, eh, porque, por ejemplo, yo puedo contratar un servicio de pen testing y saber que me van a hacer pen testing y yo estar vigilando, mirando lo todo el tiempo, mirando que no detecto, que sí detecto. Yo pienso que son complementarios, eh, pero también siento que hay partes donde se unen. Eh, entonces quisiera tener uno un poquito más como de de claridad en los dos conceptos. Y la otra pregunta es, ¿cómo está el tema de hunting en temas de cryptocurrenci o o temas de blockchain? ¿Es exactamente el mismo principio para

cualquier tecnología, es el mismo principio para cualquier plataforma? Primera primera respuesta. Yo pondría más bien el contexto, ¿no?, de de hecho yo no los pondría al mismo nivel, diría pen testing más bien pondría ejercicios de reteaming como complementarios. Es decir, contrato un pen test que busque vulnerabilidades, vea la manera de explotarlas y si son explotables que me diga, "Oye, aquí está el plan de remediación." Una vez que se concluye eso, un equipo retam crea una hipótesis basada en inteligencia de amenazas, porque no es, me voy a inventar las los TTPs, ¿no? Sino es, a ver, ¿qué queremos emular? ¿Qué comportamiento? Sí, por ejemplo, quiero emular los comportamientos de Solar Wins. Te lees los reportes de inteligencia,

identificas los TTPs y los emulas, ya sea con las herramientas que mostraron en la charla anterior, con Atomic Retam, con lo que tú quieras, pero esos TTPS en particular. Entonces, ya complementaste, porque por un lado estás detectando vulnerabilidades que son explotables y por otro lado estás detectando comportamientos de un actor malicioso que ya está en tu red y que no va a usar exploits, que va a usar las propias herramientas del sistema. Sí, me explico. Ahora, ¿en qué parte entra Thread Hunting? Thread hunting te va a servir cuando, vamos a suponer lunes por la mañana, aquí no está pasando nada, está todo tranquilo, no hay alertas. Tú como Thread Hunter, tu trabajo es asumir que algo ya pasó. Está demasiado

tranquilo esto. No, tienes que ser paranoico por naturaleza. Entonces, ya sea que armes una hipótesis o te lees un reporte que salió el lunes, oye, fíjate que hay una amenaza relacionada con este producto que tenemos en la organización y lo están explotando de esta forma. Creas tus TTPs y entonces te pones a buscar a ver si alguno de esos hace match en tu red. No porque lo hayas detectado, sino porque asumes que tal vez y no necesariamente es actor como como le explicaba él, ¿no? O sea, en un punto puede ser algún otro ataque que no hayas detectado y en el camino te lo vas a encontrar. Entonces sería como la relación entre las tres,

entre pen testing, redeaming y y la segunda pregunta era, ah, sí, les decía que en realidad si se fijan en la metodología aplica para todo. Por ejemplo, lo único que tienes que buscar es si es criptomonedas, qué comportamientos hay involucrados alrededor de ese de ese evento, de ese comportamiento, perdón, de esa de ese de esa brecha o de lo que estés investigando, pero aplicaría lo mismo. Muy bien. ¿Alguien más? Sí. ¿Qué recomendarías para implementar thread hunting en un caso donde el presupuesto de ciberseguridad es muy limitado y el equipo es pequeño? Sí, esa pregunta es bien interesante porque ustedes saben que en Latinoamérica, México, las empresas pequeñas y medianas en la mayoría. Muchas veces no hay presupuesto

o no hay la madurez, ¿cierto? ¿Cómo empezaría yo con mi equipo de ciberseguridad? que tengan un perfil más eh obviamente defensivo, pero con conocimiento ofensivo y que puedan, no sé, leer reportes que que saque algún proveedor o de acceso gratuito y, por ejemplo, eh hacer, no sé, un hunt cada mes, por ejemplo, o sea, con la metodología, con tu documentación, porque todo eso que les mostré lo pueden descargar en internet, es gratuito. Entonces, te bajas los formatos, haces tu plan del hunting y vaya, no es que lo tengas que hacer en un tiempo determinado o lo tengas que hacer de alguna forma. Entonces, yo empezaría de esa manera con los recursos que tengo. Conforme tú lo

vayas mostrando valor a la compañía, eh puedesir incluso puede llegar el punto en que se genere esa área por la necesidad y por la utilidad. Muy bien. Eh, Roberto. Sí. eh con el fin de incluir un proceso de trade hunting en un proceso ya de ciberseguridad a nivel organizacional, ¿qué tipo de indicadores se pudieran eh indicadores de gestión se pudieran eh proyectar para darle visibilidad a ese proceso? ¿A qué te refieres? Eh, ah, como métricas. Métricas, exacto. Ah, ese es otro punto importante. El marco de referencia creo que estáí. tiene formatos con métricas que te dice, por ejemplo, cuál fue tu grado de éxito en detección de tu hand, es decir, te lo convierte en números que tú puedes

presentar como reportes a la organización y decirle, "Mira, vamos mejorando, logramos detectar esto." Por ejemplo, ¿sabes qué? Gracias a que hicimos un hunt, detectamos algo que no estábamos detectando. Resulta que había un malware en uno de los equipos que no detectaba el antivirus, pero detectamos este comportamiento y aquí está. Entonces ahí viene una serie de métricas que te van a servir para eso. La metodología Taití. Muy bien. Este, Taiti, th, sí, sí, T, t y creo. Sí, estoy seguro. Muy bien. Les agradezco. Ah, sí, un amigo, digamos que ahora escuchando la las preguntas de, oye, ¿y qué diferencia hay entre pen testing y un thread hunter? Un amigo mío un día ponía una analogía muy interesante y decía, "Yo creo que

los Thread Hunters son o es el hijo fruto del matrimonio de una un experto en pentesting y un experto en forense. Si esos manes se casan, ahí sale un trad hunter." Exacto. Es el resultado. Creo que es correcto. Y lo otro es que tú sabes que hoy día estamos invadidos del speech comercial de marcas. Trabajaste en una muy respetada. Y se habla del user behavior analytics, se habla de inteligencia artificial para entender los comportamientos. Digamos que entendiendo tu nivel de expertiz tienes muchos buenos contactos. De fondo, tú sabes si es marketing o es realidad. Esas tecnologías de user analytics, user user and attack analytics y todas estas tecnologías de que detectan, entre comillas, comportamientos, ¿son realmente

efectivas o no? Porque muchas de las empresas podrían decir, pues es que yo tengo dark trace, yo hago análisis de comportamiento puro utilizando algoritmos, yo detecto anomalías. Entonces, ¿para qué contratar humanos si yo estoy contratando automatización? Entonces, ¿cómo lo ves? Error número uno. Error número uno. Sí. Ojo, el marketing tiene que existir porque de eso viven las compañías. ¿Están de acuerdo? Y dice un amigo, "Nadie vende pan frío." O sea, todos venden lo mejor. Está bien, es parte del negocio, ¿no? Yo yo no veo malo eso. Todas las tecnologías que implementan inteligencia artificial, machine learning aportan y ayudan a la reducción de riesgos. El error está en el momento en que yo crea que eso es

suficiente. Error. Olvídense, eso no va a pasar nunca. O sea, nunca una herramienta, no me importa qué tan avanzada sea, no me importa cuánto haya costado, nunca va a ser suficiente. El thread hunting, de hecho, es un proceso semiautomatizado. Hay cosas que vas a automatizar para ser eficiente, pero hay cosas que tienes que hacer manualmente. Eso no va a cambiar. Entonces, la falsa sensación de seguridad que te da decir, "Es que yo compré esto y me hace thread hunting." Y yo he escuchado speech que te dicen, "Esta herramienta te hace thread hunting." Okay. ¿Y en qué se basa? ¿Dónde está la inteligencia de base? ¿Cómo lo hace? ¿Cómo genera los escenarios? ¿No? O sea, no es stret hunting,

simplemente hace monitoreo basado en las reglas que tiene preconfiguradas. Eso es todo, ¿no? Pero no es que sea malo digo marketing es parte del negocio, ¿no? Pero pero sí creo que es importante que hay que entender eso. Eh, muchas gracias, Roberto, por la charla. La pregunta tiene que ver con, tú mencionabas al principio que una de las maneras en las que se utiliza el trade juí es como parte de la respuesta incidente de seguridad y cómo conecta en ese momento con la necesidad organizacional de mantener la evidencia digital a través de la cadena de custodia. Es completamente compatible porque, por ejemplo, en un thread hunting eh tú te vas a enfocar más en un proceso de hacer un triash

inicial. antes de a lo mejor determinar si necesitas una copia del disco duro. Es, te pongo un ejemplo, eh, como parte del incidente, tú evalúas qué tipo de incidente es, características y con base en tu experiencia tú dices, "Yo puedo encontrar evidencia en estos locks, puedo encontrar evidencia en estos artefactos de Windows, puedo encontrar evidencia en estas partes." Entonces, tú puedes eh en el curso de respuesta incidentes, veíamos, por ejemplo, herramientas como Velociraptor que te permiten que tú definas qué artefactos necesitas de un sistema y hacer un trias, un triash rápido. ¿Por qué? Porque vas a poder decidir rápidamente, o sea, vas a ver la información y vas a decir, "Ey, aquí hay algo." Y eso te va a llevar a la a

cubrir la necesidad de decir, "Necesito evidencia de esa computadora. Necesito el disco duro de esa computadora, necesito una imagen forense y ahí empiezas tu proceso normal de cadena de custodia. Es decir, el el thread hun es la agilidad de responder, porque acuérdense qué es lo más importante en un incidente, vas contra reloj, ¿cierto? O sea, es resuelve, identifica, dimensiona, contención, erradicación y es como tú lo alinearías al proceso de análisis forense que involucra la protección de la evidencia. La última pregunta. Sí, eh muchas gracias por la sustentación. Eh, partiendo pues de de eso último que mencionas de disminuir el impacto o el riesgo, en este caso pues eh este tres monting es un poco más

técnico, ¿cierto? Sí. Entonces eh yo quisiera que si podrías mencionar una relación que encuentras eh sobre cómo las metodologías de gestión de riesgos existentes pueden involucrarse con el thread hunting y el trading inteligence. completamente. Les voy a poner un ejemplo. ¿Ustedes qué creen que sea más eficiente? Supongamos que ustedes trabajan para la industria farmacéutica. ¿Qué creen que sea más eficiente? Utilizar una estrategia de de monitoreo, detección y respuesta contractores de amenazas que dirijan sus sus ataques al sector farmacéutico o tratar de enfocarme a cualquier atacante que ataque a lo mejor instituciones financieras. Es decir, si yo empiezo con la inteligencia de amenazas a enfocarme en aquellos actores que están atacando mi industria, mi país, mi región, que

tienen intereses muy específicos, que yo considero una amenaza, en el momento en que yo me enfoco toda mi estrategia de ciberseguridad cambia. ¿Qué pasa? Empieza a implementar este tipo de cosas y eso en automático te va a reducir el riesgo versus cuál es la postura que normalmente se toma. Imaginen ustedes una habitación completamente oscura. No ven ustedes absolutamente nada. ¿Saben que alguien los puede dañar en algún momento? ¿Cómo se sentirían? No ven nada. No saben en qué momento, no saben de dónde, no saben con qué. ¿Qué sentirían? Miedo, ansiedad. ¿Se podrían proteger de cualquier golpe si no saben por dónde va? Estamos actuando a ciegas, ¿cierto? O sea, estaríamos como, no sé, todo el tiempo cubriéndonos por todos lados. Y

eso es lo que pasa muchas veces en las organizaciones. Compramos tecnología de seguridad y nos tratamos proteger de todo. ¿De quién? Pues de quien sea, ¿no? Entonces, cuando tú ya tienes muy clara una estrategia, cuando tú ya tienes claro quién te puede atacar, entonces ya conoces a tu adversario y sabes cómo defenderte. Eso reduce tu nivel de riesgo. Sí, sí. Vamos a aclarar eso. Eh, Roberto, ¿nos puedes poner la URL otra vez, por favor? Sí, sí, sí. Adelante. Sí. Ah, se me fue una tipo ahí. Ah, sí, es IT. No, no, Y sin Y. Funciona. Lo vamos a aclarar para todos para no Ah, perdón, error mío. Perdón. Aquí tiene la y nada

más. Está ahí, la de acá la quitamos y funciona. Gracias por la aclaración. Esta la de hasta acá esta la quitan. Listo. Roberto, hicieron una pregunta muy buena. Me parece que es recomable. Eh, me preguntó, "Oye, ¿qué tipo de nivel de conocimientos necesito yo para meterme a hacer ese curso? ¿Será que necesito ser un hipergeno y saber?" Van a aprender a hacer reglas yara, sigma, van a aprender a hacer metodología de TR hunting, necesitan ganas de aprender. Cualquier pregunta adicional, Roberto nos acompaña. Un fuerte aplauso.