Pandemic Luckers Revelando al Adversario Ailin Castellucci & Francis Güibernau

Show transcript [es]

genial bueno nosotros venimos a presentar la charla pandemic workers revelando el adversarios link y francis y vamos a hablar un poco sobre la explotación de la temática del corrido como el look principal durante esta pandemia no sé esta es la agenda que tenemos vamos hablar un poco de las estadísticas generales de todos los números que fueron pasando tanto como de la pandemia como de los ataques porque están totalmente relacionados de los ataques y de los atacantes de las aplicaciones mobile y cómo fueron funcionando para bien y para mal los distintos malware que fueron atacando y vamos a dar una pequeña conclusión con un par de recomendaciones bueno para introducirnos un poco mi nombre es francisco bernal

yo soy server security research orden del hoy argentina mis tareas más o menos días días son básicamente analizar recolectar y documentar información sobre incidentes campañas y operaciones llevadas adelante por adversarios ellas sean oportunistas o estafadores o directamente amenazas avanzadas persistentes que son los grupos que son una gran cantidad de miembros o directamente están nucleados abajo de un ala gubernamental secreta y más que nada con esta información lo que hacemos es desarrollar perfiles basados en las tácticas técnicas y procedimientos de ellos para generar cualquier tipo de otra de otro proyecto ya sea reglas de detección entender en un inicial response cliente atacó directamente atribuir ataques a otros adversarios mi nombre bueno 60 ch que lo menos dije ellos dicen o si quieres

empezar charts de un ráting que actualmente me encuentro trabajando un banco galicia que es un banco muy grande de argentina y me gustaria que todos los días son básicamente ser un buen 20 sting de todos los servicios que tienen el banco y en base a eso realizaremos las acciones de los distintos adversarios así que nuestros trabajos más o menos complementarios bueno bueno para empezar un poco de 19 la idea es más que nada hablar como en la pandemia ya sea biológica se convirtió también en el método principal de infección utilizado por los atacantes y además porque se convirtió en la principal amenaza a la seguridad en toda la historia de la ciberseguridad por ejemplo en este gráfico es

directamente de microsoft cuando empezó a verse un poco más de ser de información todos sabemos buenos gobiernos o - se originan en diciembre de 2019 a partir de los primeros dos meses del año empezaron a ver los primeros contagios la gente se empezó a interesar un poco más sobre el tema del coi 19 empezaron a buscar un poco más información y ya después cuando la curva empieza a levantar justo en las primeras en la segunda semana de febrero fue cuando se empezaron a documentar los primeros casos más que nada en la parte de américa las primeras muertes también entonces una necesidad de información sobre el público que fue el método principal utilizado por los atacantes

para básicamente entender cómo explotar esto para llevar adelante cualquier tipo de ataque ya sea contra individuos para robarle tarjetas de crédito o información personal o credenciales de acceso hacia adelante o otros ataques o directamente para llevar a tanques adelante encontrar empresas muchísima más grandes bancos financieras cualquiera de estas cosas entonces en este gráfico almacena fue los ataques individuales tematizados con kobe 2 registrados por microsoft que fue en la primera semana de marzo que llegó a su punto máximo fueron 5,5 millones y medio de ataques tematizado solamente una semana o sea casi un millón de ataques por día basados en el código esto fue directamente ataques totalmente al azar o sea directamente tiraban para cualquier lado y el que quería caída más

adelante igualmente empezaron a surgir otros gráficos y empezaron a ver otra fuente primero en este caso mcafee cual empezaron a reportar los ataques de superficie la diferencia entre superficie y fishing fishing quiere decir que directamente es un medio que de vuelta es al azar cada de quien cada quien hace clic no importa está básicamente desarrollados para que una persona cualquiera se interese y haga un clic ya sea descargando un ataque malicioso utilizando un link o un hipervínculo base en una imagen en este caso se vio que el pico en vez de ser en marzo de los ataques completamente basados en ingeniería social fue en mediados de abril fue cuando los transversales empezaron realmente a explotar la

temática para atacar ya empresas que necesitaban como objetivos y la mayoría de estos ataques directamente fueron realizados por de vuelta a grupos altamente sofisticados frente a grupos por ejemplo que serían oportunistas o estafadores en el sector de la salud sería un costo promedio de remediación frente cada ataque 30 cada bridge de 7 puntos 13 millones en cambio en otras industrias las hacemos incapié esto de salud porque en otras industrias fue de 3.86 millones entonces estamos viendo que el enfoque principal fue justamente utilizando este lugar el desarrollo de vacunas hospitales etcétera en comparación con el mismo período del año anterior un incremento del 58 por ciento en los ataques reportados afectando al sector de salud por eso es tan importante hacer

hincapié en esto en el sector financiero tuvimos un incremento de entre 110 y 6% 238 lo cual es bastante complejo de explicar porque estos números salen de los distintos vendedores cada vendedor tiene quintos 62 según los clientes que tiene y de dónde sacan sus propios números entonces es bastante debatible pero claramente con un incremento enorme en comparación con el mismo período del año anterior exactamente estas dos industrias fueron los que nada los principales objetivos seguramente hay otros gráficos en los que explican más que nada que el público fue el principal afectado directamente en la manufactura claro el público fue principal afectado pero de vuelta fueron ataques al azar la mayoría de ellos no fueron muy objetivos y no fueron

atacados directamente por el hecho de que ellos tuvieron información confidencial directamente tuvieran creencias de acceso para llevar adelante otros ataques sino que más que nada el sector financiero del sector de salud fueron los más impactados porque eran básicamente los principales protagonistas de la pandemia para entender también más o menos quiénes poder llevaron adelante estos ataques hay que entender la diferencia entre oportunistas y estafadores versus las amenazas avanzados persistentes o también conocidas por el acrónimo apt y los oportunistas y los estafadores más que nada son grupos de atacantes que son pocos o directamente una sola persona mándanos un email buscando por ejemplo de tarjetas de crédito número de tarjeta de crédito a pedidos de seguridad en

directamente se pasa por otra persona para que les pague entonces son realmente bajos niveles son personas que no están altamente sofisticadas y son como directamente son muy bajo nivel contra los aportes que los apetecen realmente son muy numerosos realmente llevan adelante muchos ataques y altamente sofisticados son vulnerabilidades que ahora se han explicado más o menos porque forman las vulnerabilidades utilizadas y más que nada lo que buscan estos atacantes es llevarse una buena ganancia financiera o directamente tratará de hacer disrupción destruir un sistema y encriptar datos robar información confidencial [Música] más que nada bueno es uno de los principales tipos que se vio de todo esto fue la suplantación de identidad las suplantaciones identidad fueron una

temática que ya es esencial a través del mundo sawyer es algo que se ve normalmente frente de pasar por el gobierno se hace pasar por organismos que están relacionados a la víctima pero en estos casos por ejemplo las plantaciones en día se centró en tres principales sectores agencias gubernamentales que por ejemplo se vio que habían envíos de estímulos monetarios por parte de gobiernos estadounidenses entonces se han pasar por este gobierno diciendo que tenían un estímulo que tenían que confirmar entrando tan link o directamente habían con lo ministerio de salud diciendo informes diciendo bueno es como hacer el distanciamiento de las personas o directamente ministerio de economía también diciendo cosas o directamente multas por violar una

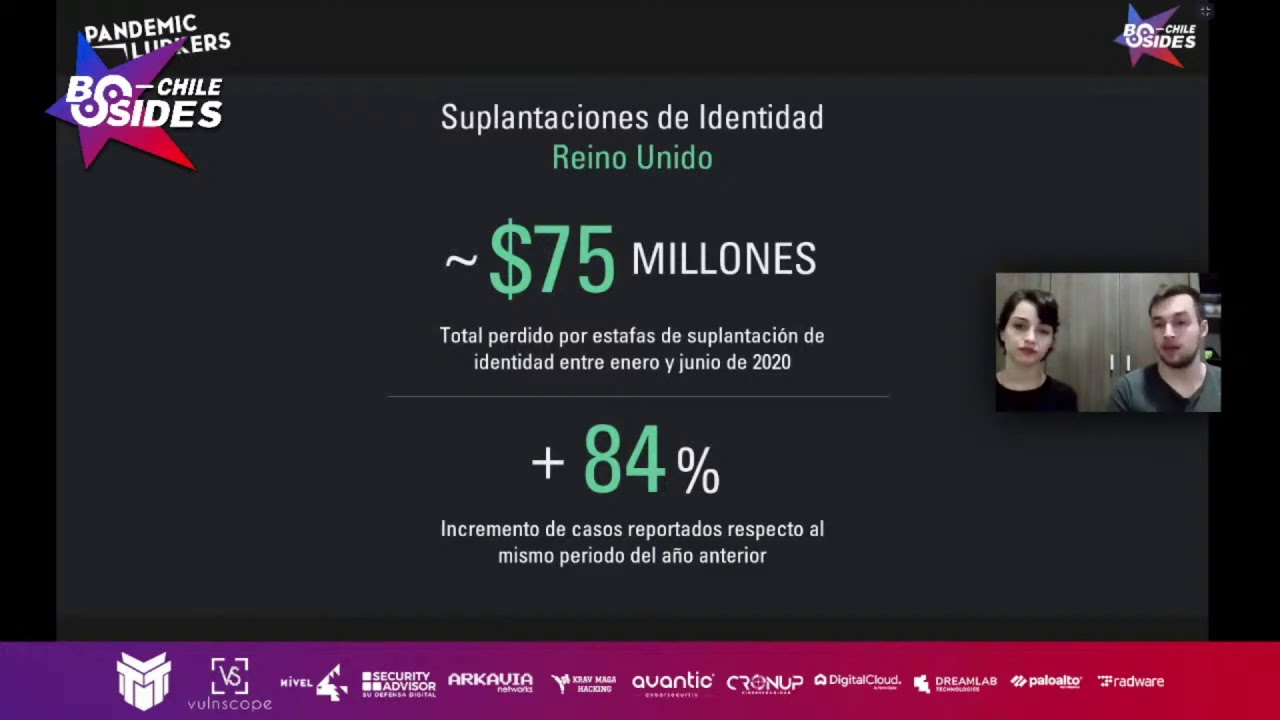

cuarentena algunos organismos de salud también se ven afectados organización mundial de la salud en la cruz roja el centro de control y prevención de enfermedades los estados unidos el cdc y también entidades financieras bancos diciendo detenidos son presa en un crédito aseguradoras y syntek durante toda esta pandemia uno de los únicos países que pudo liberar un poco de información sobre la suplantación de identidad fue reino unido reino ni al timo que más o menos separados 75 millones de dólares solamente en suplantación de identidad en la primera mitad de 2020 lo cual representaba un 84 por ciento de incremento frente al mismo período del año anterior [Música] más que nada para entender una p también hay que entender sus partes centrales

que es lo que lo caracteriza cuáles son sus características principales en el caso de una pt hay que entender que tienen una motivación hay grupos que están nucleados en un gobierno que buscan tener una ventaja política o una ventaja militar es robar información confidencial para poder explotarlas para poder disuadir a otro país de que desista de que brad a que le haga directamente manifestaciones de agresiones también hay grupos que son básicamente finance financieros es decir se basan en rolling dinero para poder llevar razón acción o poder directamente para poder beneficiarse de los mismos yo sé como vemos que no está afiliado al gobierno después estos atacantes con estas motivaciones sigan adelante eventos que pueden ser incidentes que

son cosas bueno un poco en las son un incidente de seguridad que muchas veces no es he hecho un disco bayern por directamente la organización afectada puede ser una campaña una campaña en sión es un poco de nuestros niveles un bridge que se comunica con berizzo básicamente que tiene adelante martín adelante indicadores de compromiso o directamente primero una operación una operación es como un conjunto de campañas es algo mucho más grande llevado a lo largo del tiempo sin que se detecte además bueno tienen un supuesto país de origen y tienen conexiones entre otros grupos es decir estos grupos trabajan entre sí y se comunican entre sí y muchas veces comparten herramientas que a veces son justos directamente son

originales de ellos mismos además de esto bueno tiene una sofisticación pueden ser sofisticados básicos directamente utilizan malware disponible utilizan unas herramientas que son utilizadas buenos por personas de bien con un logo ya sea metas plugins utilizan metas pero directamente que es una herramienta de pentes que el link lo conoce muy bien utiliza estas herramientas que son buenas directamente para llevar a cabo ataques maliciosos y bueno ahí está sofisticación también se mide en base a dos componentes principales que es el desarrollo de exploits basados en vulnerabilidades ya sea silo days o vulnerabilidades ya conocidas o directamente el desarrollo de malware mientras más complejo el malware más sofisticados te atacan alguna de los adversarios que estuvieron más activos durante esta pandemia super

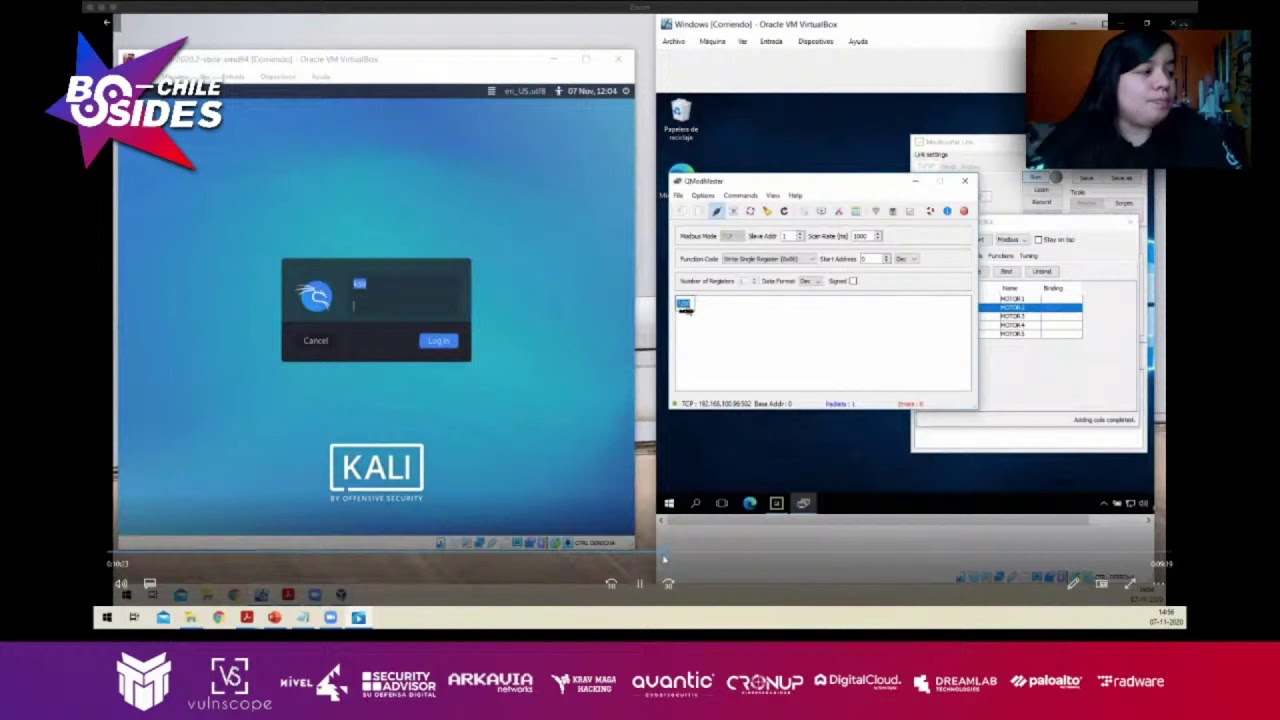

menciona con 1.29 de origen europeo que estuvo atacando bueno desarrolladores de vacunas del coi en eeuu en inglaterra en canadá a pie de 35 o muy conocido de medio oriente estuvo atacando también una empresa llamada william science incorporated que directamente es el desarrollador de una potencial vacuna el coronavirus tea 505 uno de origen desconocido se cree que es europeo también ataca una entidad de salud manufacturas farmacéuticas estadounidenses y tenga y te a 564 que básicamente utilizó en la suplantación de identidad en canadá para atacar a los individuos cuando una de las unidades principales utilizadas durante esta pandemia fueron por herp por ejemplo lucky gateway y que cuente nuevos distintos se ve es que esto lo importante que tiene es la

virtualidad no o sea las personas estaban trabajando en oficinas y que tienen el entorno securizados tuvieron que emigrar a sus casas y muchas empresas no estaban preparadas para securizar todo ese proceso entonces como muchísimas conexiones remotas este lado no sé si se llega a dar porque estamos nosotros pero también por bp en ese y por sistema de macros entonces tengamos en cuenta que justamente mucha gente tampoco tenía computadoras laptops entonces tuvieron que empezar a trabajar en sus propias computadoras en sus casas este tipo de vulnerabilidades tiene es que no son vulnerabilidades nuevas si en este trabajo con mucho siglo 6 y éstas eran vulnerabilidades que claramente no estaban marcadas entonces el ukip tenemos una vulnerabilidad de robots

collection que es completamente crítica que ya es conocida y fue sumamente explotada durante esta pandemia después tenemos las otras dos de rd gateway que también fueron de ramón conexión tenemos la manera de un sector que funciona justamente con me peiné que fue la que utilizaba el trans works hoy lo aquí y después tenemos bueno citrix lo mismo a través de penes y tenemos las de macros que es bastante conocida que debería estar parchada pero justamente al no estar los unas de las más utilizadas acá podemos ver en los packs de de microsoft estas fuentes actualmente es de microsoft comparado los últimos 3 años o sea los últimos dos años y el año corriente como fue creciendo la cantidad

vulnerabilidades remediadas en comparación podemos ver que dura en 2018 2019 a nivel semanal se pueden cruzar un poco las líneas es como un número dinámico pero dentro de un rango relativamente chico y en comparación durante el 2020 tenemos por ejemplo durante febrero 99 vulnerabilidades parchadas solamente en el mes de febrero y terminamos con vamos a ver pero con números bastante altos 129 vulnerabilidades portadas en junio con este sistema de parches de las huelgas aplicaciones mobile tenemos tres tipos de aplicaciones móvil que es pero muy utilizadas durante las pandemias tenemos aplicaciones de rastreo que son las aplicaciones justamente que bueno lo vamos a explicar más adelante no espero que detectan si estuviste en contacto o no con una persona infectada y sólo

estuvo infectado con quien estuvo en contacto para darles un aviso tener unas aplicaciones de autodiagnóstico que son bastante conocidas cuando uno va cargando en sus síntomas y les va diciendo que tiene que comunicarse con un médico si están potencialmente infectados etcétera y las aplicaciones informativas donde podemos ver distintos tips o justamente información que va apareciendo sobre el comido porque al ser una enfermedad bastante nueva vamos buscando información y va a aparecer la información todos los días estos tres tipos de aplicaciones a veces están combinadas eso lo vamos a ver más adelante y es lo que fue dando lugar a por ejemplo las aplicaciones de rastreo oficiales están desarrollados con gobiernos o mediante contratos por terceros

tenemos rastreo de contactos digitales por medio de gps o por uno todos pueden triangular donde nos ubicamos o pueden avisar justamente por conexiones bluetooth con quienes nos cruzamos en el camino la mayor parte de estas aplicaciones recolecta información sin utilización en lo cual es bastante crítico porque nosotros les damos acceso a distintos permisos pero una cosa es que les demos acceso a nuestra localización nuestro nuestro servicio de youtube youtube y otra cosa es que le demos acceso a nuestras fotos y vídeos algunas de ellas fueron observadas siendo suplantadas y avanzadas por adversarios porque porque es totalmente a tener acceso a toda esta triangulación es bastante importante al momento de hacer ciberataques hay 56 países con estas aplicaciones

oficiales pero en total tenemos 77 aplicaciones de rastreo oficiales porque porque países como china canadá india y tienen varias aplicaciones diferentes de estas 77 aplicaciones 33 presentan riesgos para el usuario los riesgos de las aplicaciones de rastreo tenemos un 43 por ciento con riesgos a 23 recolecta la información sensible 14 utilizan la localización de los usuarios lo cual es bastante complemento comprometedor después tenemos 15 aplicaciones que actualmente no presentan riesgos y tenemos 29 que por el momento no tenemos información que quiere decir que quizás el código no fue liderado no fue liberado o no fueron correctamente testeadas por lo tanto no sabemos si tienen una vulnerabilidades actualmente no tenemos información las aplicaciones de rastreo vulneradas

por otro lado ya es un número bastante importante tenemos dos aplicaciones vulneradas por atacantes que ya fueron reveladas estamos hablando de un 14 por ciento tenemos si un 70 que no han sido vulneradas o que todavía no sabemos si fueron o no o vulneradas no fueron reportadas como vulneradas vamos hablando de aproximadamente un 62 y tenemos 14 aplicaciones a usadas por autoridades es decir estos permisos que nosotros estamos dando están siendo utilizados de manera quizás incorrecta desde la visión del usuario vamos hablando un poco de malware basado en mobile directamente acá en la comparativa bueno que sale el tren micro y comparando el primer cuatrimestre de 2020 con el último cuatrimestre de 2019 algún aumento del 71% de detecciones de

malware móvil directamente se convirtió en un vector totalmente de acceso por los atacantes porque ordenar de nuevo los individuos están fuera de una oficina están fuera de un lugar directamente cerrado están la mayoría bueno trabajando en como ficción potencial de trabajadores directamente de automóvil y bueno a mí que se convirtió en algo crítico de máquina computadora que les utilizan el celular el celular estar en contacto uso constante uso directamente porque necesitan comunicarse con la gente y estas estos magos bueno empezar una parte también desde cualquier lado son aparentes de aplicaciones que se encontraban en estos terceros directamente que no sean app store ni siquiera google play sino directamente cualquier store que te deje descargar una pk que no esté firmado directamente

no esté validado por una organización que se encargue de eso de validar alguna cosa segura o no y además de todo esto si comparamos el primer cuatrimestre 2020 a 2019 un incremento del 12 por ciento total o sea comparado a los cuatro cuatrimestres anteriores con solamente el primer cuatrimestre será un aumento del 12% al jueves es muy crítico y es muy importante entenderlo además de esto otro uso que se dio bueno fueron actuaciones bancarios tanto ya sea móvil o tanto sea en una computadora normal ya sea para windows mac os o directamente linux 2 por ejemplo familias muy conocidas troyanos bancarios hemos de distribución en tres locales modulares tengo en este caso también es una botnet y te dieron

muy activos durante el cora vídeos y se vinos muy activos directamente porque los atacantes buscan tener una ganancia financieros directamente buscan tener una ganancia en la cual puedan seguir atacando porque los costos de los ataques también son altos y ellos necesitan tener una ganancia económica y además si hubiéramos destrucciones bancarios muy activos basados en mobile banco event woods eeuu sandwich y gimp son todos troyanos bancarios móvil además hay un montón de familias y faltan acá pero se puede decir bueno que la mayoría de las de las familias de presiones bancarias activas usaron por lo menos un lugar basado en el coronavirus para atacar a su víctima además de esto además de los bares también hay que hablar del ramo

ransomware fue fuego un papel totalmente principal en este año pero este más que los números contradicen un poco esto pero hay que entender más que nada la base durante el primer momento de 2020 hubo un retroceso del 12 por ciento de nuevas familias y variantes de ransomware detectadas comparados al mismo cuatrimestre del año anterior también se encontró un retroceso del 68 por ciento de la totalidad de detecciones de componentes de raros porque fueran conocidos o desconocidas porque es esto directamente porque los adversarios empezaron a buscar objetivos más jugosos dejaron de atacar al individuo que normalmente no va a pagar un a un round son directamente algo monetario para poder obtener sus documentos de vuelta porque

cappa no son totalmente críticos pero intentaron atacar de vuelta a las organizaciones más altas porque empezaron a tener el eslabón débil que es el usuario fuera de una red interna entonces no pueden controlar en nada en absoluto y como ellos se comunican manera exterior qué tipo de herramienta utilizan y si son seguros o no entonces durante el 2020 decidió entre un 33 y el 60 por ciento un aumento promedio en el rescate de familias de rasgos por ejemplo el tipo de razón andrew que seguramente ustedes lo conocen pasó de tener un ransom promedio de 800 mil dólares a un millón 300 mil dólares lo cual es un incremento bastante grande casi que se duplica directamente porque

porque empezaron a explotar directamente organizaciones más grandes empezaron a buscar objetivos más jugosos les pueden atraer traer una una mayor de recompensa monetaria además de esto un sabio hablando anteriormente bueno el pico de ataques tematizados sin ingeniería social fue en marzo en los ataques con ingeniería social fueron en directamente en abril en el caso de los ataques de ramsar el pico máximo fue un 30 por ciento en junio es decir de todos los ataques registrados el 30 por ciento se vieron en junio según reporta y de nuevo estos son los sesgos que tienen cada uno de los vendors solamente la información que ellos publiquen que otros publiquen se va a ver totalmente diferente a nosotros

están publicando porque porque ellos tienen una visibilidad en base a sus clientes es más en la región donde ellos tienen presencia o directamente de lo que son capaces de detectar o que no pero en este caso junio también febrero fueron unos tipos bastante altos de ram sumar pero en junio más que nada porque empiezan a ver un montón de ataques sistemáticos contra organizaciones esto llevó a que también tomábamos the closers de las direcciones por familia del 29% fue eso sino que vi una sombra basado en red y entonces fue un service empezando a detectar en 12 lo cual es bastante 16 debe cada uno relativamente nuevo y 55 un 53% otros dentro de ahí van a entrar muchísimos los rams no

reconocidos pero de vuelta es en base a los ecos del vendedor en el que nosotros nos basamos además estuvo en el rey de las obras hacerles y es utilizado por adversarios de menor su sofisticación porque porque es un ransomware que en realidad los contratas del servicio y desarrollan una plataforma de ransomware para que justamente los adversarios más chicos no tengan que tener gente que desarrolla este tipo de valor y lo estén expresando según cada campaña es de ejecución sumamente simples dos clics y estás ejecutando un árbol la plataforma sumamente sencilla justamente porque hay un equipo atrás dedicado para esto ese es el negocio y tienen una gran capacidad de escalabilidad entonces esto le sirve mucho a los adversarios de

menor sofisticación para ir a las grandes guías de los ciberataques la recompensa suele ser dividida sinceramente desconozco cuáles son los promedios que se están utilizando pero de lo que el atacante se logre llevar hace una división justamente con la persona que le está entregando el ransomware como sabéis en estos casos bueno se vieron tres principales utilizando todo esto bueno soy uno aquí virrey el que se desentiende atrás está como han costado en chile solamente todos están familiarizados con este ataque y networker atacó a la dirección nacional de migraciones de argentina 27 de agosto con esto los los rasos ranchos gracias ares lo que empezaron también hacer es que antes de encriptar los archivos tratar de sacar toda esa

información desde antes sacan es craig jones se la llevan y ahí están el sistema por qué porque de esa forma no sólo tienen los datos encriptados y piden un rescate directamente por ellos porque se los podrán robar sino que pueden hacer extorsión porque ellos tienen los datos adicionales entonces vos no podés acceder a sus datos y ellos los datos además nos tienen resguardados en otro lugar los pueden vender y en este caso en ataque a mi nación es agarro un montón de información sobre las personas que habían salido dentro del país creo que en los últimos meses meses anteriores a eso y había un tipo números de pasaporte foto huellas digitales a todos datos biométricos

relacionados a cada persona lo cual es sumamente crítico porque podrían haber duplicado la identidad de cualquier persona y también buena se puede ver los en ataque a común y tan solo son grupos el 17 de agosto día 17 de abril que fue bueno en hecho por más que me dices bueno uno de los principales que hacen transbordo services porque venden el servicio y tienen además su propio portal donde hacen buenas noticias y se podría decir ruedas de prensa y bueno acá salta una parte que es bastante crítica y la pregunta es ése sea el fuego o no es un chiste de fuego el 18 de marzo en su propia página web en meis publicó que iba a dejar de

atacar cualquier industria crítica relacionada el coronavirus quiere decir hospitales desarrolladores de vacunas etcétera y todas aquellas personas y organizaciones que fueron impactadas por mi frank son ward y van a liberar las credenciales perdón las equis para desencriptar los archivos y para poder demostrar y ahora de alguna forma cómo eliminar los archivos que ellos tienen resguardados de todo esto lo cual es un poco paradójico porque es lo que hace en el proyecto o sea básicamente el mainstream que disco esto pero la persona que tiene me dice puede seguir atacando y se viva de esos mails continuó atacando se vieron organizaciones por ejemplo en australia relacionadas a todo lo que vendría a ser la salud que se vieron impactados por

mes además según un investigador de believe in computer tuvieron en total seis equipos que dijeron lo mismo uno fue mails y los otros cuatro fueron reebok o doblemente jmr con bloquear y sodio y nocivo que temos que igualmente se siguieron viendo ataques que sigue habiendo ataques directamente relacionados indirecta o directamente en contra en el sector de salud lo cual siguió siendo sumamente crítico y no va a cesar porque directamente es una forma de que ellos continúen con estas recompensas monetarias relaciones de sencillos uno de un dato adicional es que me el pasado primero de noviembre publicó en su propio sitio web que iba a dar de baja el proyecto quiere decir que mis ransomware no va a estar más

en la red no iba a estar más disponible y la gente no iba para comprar y ni siquiera se iban a ver a ataques con esto lo cual también dijeron que si se vuelve a ver mails no sería de ellos pero vuelta como cree la palabra ahora de un grupo que desarrolló raras omar para hacer extracciones y bueno hay un par de conclusiones se vivimos que nada en tres una seria bueno asegurar posiciones de trabajo remotas que seríamos esto de las actualizaciones de seguridad que son sumamente importantes utilizar herramientas de transmisión de archivos controles de seguridad fuera de la red interna y el monitoreo de los accesos anormales fuera de los los horarios de trabajo y accesos que no deberían estar

funcionando etcétera asegura bueno es continuidad de sistemas críticos evitar la dependencia del personal y utilizar la tecnología al máximo monitorear actividades de seguridad por no monitorear actividades normales ya dentro del sistema no siquiera acceso sin nada dentro del sistema evitando por ejemplo que se apague un sistema crítico web lo que podría ser el firewall que podría ponerlo a traer bueno e implicaciones porque tendrías una baja un servicio que completamente crítico asegurar la entorno externo poder entender más o menos qué activos tienes externos que están vulnerables son como los puedes asegurar y bueno y mantener una visibilidad sobre los sistemas fuera de la red interna de vuelta a todos estos sistemas están afuera tenés que tratar de tener mapeados

pensar que no estás adentro gana una realizarán tres actualizaciones de seguridad van a tener que meterle uno detrás de la otra y bueno ahí también enfrentan a amenazas oportunistas claro porque hay que implementar todas estas guías de seguridad en tres distintas solicitudes creo que es el mejor momento para empezar a prestar atención realmente a los equipos de arquitectura de seguridad y también hay que mitigar el riesgo de fusión mediante instructivos a ver lo que miro social en este momento es un punto sumamente crítico porque si bien nosotros como empresas muy difícil que podemos entrar a la computadora del empleado para securizar la aunque sería correcto y hay muchas maneras de implementar estas medidas creo que la capacitación es el mundo más

importante justamente para mantener a los empleados completamente activos y atentos antes estas oportunidades justamente de estos distintos striptease o grupos más pequeños que no son apetece pero sí que igualmente están golpeando muy fuerte en este momento de pandemia