BSides Security El Salvador

Show transcript [es]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música] [Música]

[Música] [Aplausos]

[Música]

[Música]

[Música]

[Música]

[Música] [Aplausos]

[Música]

[Música]

[Música]

[Música] [Aplausos]

[Aplausos] [Música] [Aplausos]

[Música]

[Música]

[Música]

[Música] [Música]

[Música]

[Música]

[Música] [Música] [Música]

[Música] [Aplausos]

[Música]

[Música] no fue Simplemente [Música]

[Música] [Música]

[Aplausos] [Música]

[Música]

[Música]

[Música] [Aplausos] [Música]

[Aplausos] [Música]

[Aplausos] [Música]

[Aplausos]

[Música]

[Música] [Aplausos] [Música]

[Música]

[Música]

[Aplausos] [Música]

[Música] [Música] [Aplausos] [Música]

[Música]

[Música]

[Música]

[Música]

[Música] [Aplausos]

[Aplausos] [Música]

[Música] [Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música] [Música] [Música]

[Música] [Música]

[Música] [Música] [Música] [Música] [Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música] [Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música] [Aplausos]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música] [Aplausos]

[Música] [Aplausos] [Música]

[Música] [Aplausos] [Música]

[Música] [Música]

[Música]

[Aplausos] [Música]

[Música]

[Música] [Música]

[Música]

[Música] [Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música] [Música] [Aplausos]

[Aplausos] [Música] [Aplausos]

[Música]

[Música]

[Música]

Muy buenos días a todos Bienvenidos a visage Security El Salvador Este es el primer evento que tenemos como visa es la verdad que para nosotros es un gran honor e iniciar esta esta estos eventos Y bueno ya por algunos problemas técnicos y que las disculpas del caso pues siempre todo evento en vivo se tienen estos estos problemas pero de verdad muchas gracias esperamos poder que interactuar Esperamos que puedan disfrutar de las charlas charlas de un altísimo nivel con grandes speakers internacionales y bueno iniciamos con un saludo por parte de licenciado Jorge arriesgas el director ejecutivo de la asociación salvadoreña de industriales

Un saludo para los amigos de bicis que este año van a realizar un importante evento sobre la seguridad informática estamos seguros que será de gran apoyo y utilidad para quienes queremos conocer más sobre el tema de la seguridad informática un tema de alta relevancia y en la cual es líder queremos felicitarlos por estas iniciativas por el tiempo que llevan trabajando con diferentes actores en el mercado para llevar esta cultura tan importante a las empresas nuestras más sinceras felicitaciones a nombre de la asociación salvadoreña de industriales y Les deseamos muchos éxitos en este evento y muchos éxitos en todo lo que enfrentan en relación a promover la cultura de la seguridad y la informática en el país

felicitaciones

bueno Muchas gracias al licenciado Jorge Arriaza por por ese saludo de verdad es la asociación salvadoreña industriales es ha sido un ha sido y es un un Aliado para para visa es nos ha ayudado muchísimo hemos participado en los años anteriores en este gran evento de la así innovation y Por ese motivo También tenemos una invitada muy especial y les presentamos a licenciada Carla Domínguez gerente de inteligencia industrial y líder de as innovation with Buenos días Muchísimas gracias por la invitación y también a las organizadores de de esta actividad tanto Ronald Claudia el apoyo de Alexis y bueno a cada uno de los speakers ahí un saludo a Paulino a Laura Jason a Walter Así que

definitivamente para la asociación salvadoreña de industriales es importante promover esta integración entre el sector tecnológico y la industria porque la industria manufacturera es un cliente de todos los servicios que el sector de tecnología ofrece para nosotros ante esta nueva realidad sabemos que se requieren hacer cambios tanto en las estructuras organizacionales y por ello dentro de la innovation week que es un movimiento que no sé del año 2019 y en el que también visa y se ha involucrado como un Aliado estratégico hemos querido promover toda esa cultura de seguridad informática Así que los invitamos a que estén pendientes de nuestras redes sociales el próximo siete del Siete al once de noviembre vamos a tener esta actividad

vamos a hacer un esquema virtual y también estamos evaluando también llevar una parte híbrida según vaya todo este proceso del covid porque se ha comentado que hay algunos rebrotes sin embargo virtualmente seguro que vamos a estar así que para mayor información están en nuestras redes sociales en Twitter Facebook Instagram y definitivamente invitarles a que se queden en toda esa sección porque vamos a tener una serie de invitados y que nosotros dentro de así nos sentimos muy honrados de que se de esa invitación Así que muchas gracias y a escuchar y aprender bueno Muchas gracias a Carla igual ya tienen también invitación para la asignogation week Muchísimas gracias a la asociación salvadoreña de industriales por siempre estarnos

apoyando También tenemos un saludo para para toda la comunidad para toda visa de San Salvador por parte de keren El lazari quien es fundadora de visates de la

El Salvador

[Música]

bueno Muchas gracias a Karen de la vi por el te saludo nuestro primer evento y bueno para bueno para para seguir Qué es que tenemos una pequeña presentación antes de ya continuar ya con Paulina que es poder estar esperando ya están bien su charla penique es visa visa es una comunidad de seguridad de informática una comunidad bueno de hackers para hackers en la cual se trata de romper todo esquema se trata de Como dice pensar fuera de la caja de presentaciones totalmente innovadoras y bueno tal vez para allá no quitarle mucho el tiempo porque de verdad estamos con el tiempo que no está sobre tiempo por decirlo le presentamos a un gran amigo un gran speaker nos conocimos en

Honduras y bueno él le va a contar un poquito de la isla de bueno de Cozumel un paraíso realmente fue la foto que me enseñado una grandísima persona Paulino Calderón de México Así que el líder de aguas en México Así que los dejo con con él con su charla Así que disfruten hagan preguntas y bueno Muchas gracias Paulino por por estar Joaquín gracias por la invitación Así que dale gracias a ustedes por invitarme ya aunque sea virtual pero nos podemos ver así no Ya ya se desconectó Okay creo que esto es interactivo conmigo mismo entonces gracias por la invitación Ronald ando un poco agripado hoy Entonces si me escuchan un poco chistoso ahí sonando de la nariz

preferí eso que quedar mal que darle mal al buen Ronald Pero bueno vamos a empezar a compartir pantalla y a platicar un poco de seguridad informática [Música] a ver ponerla para acá listo

un segundo ley de Murphy bueno para empezar buenos días a todos Yo espero que Próximamente podamos empezar a reunirnos físicamente como ya les dijo mi nombre es Paulino Calderón Yo soy mexicano vivo en Cozumel En una isla caribeña entre Cuba y bueno entre la Península de Yucatán y Cuba y pues he estado en seguridad informática aproximadamente quince años profesionalmente soy cofundador de una empresa que se llama webseck operamos en México y en Canadá y Norteamérica principalmente con servicios de seguridad ofensiva aparte de esto me ha gustado siempre colaborar colaborado con el software libre desde hace muchos años con el proyecto nmap llevo 11 o doce años como parte del equipo de desarrolladores oficiales he trabajado

en librerías como las de que son usadas por todos los scripts como http spidering smbb el protocolo de Windows y mi última contribución de eso Fue relacionado con protocolos médicos estuve haciendo la implementación del protocolo daicom para poder escanear para que él no había pueda enlistar pacientes imágenes de de equipo médico no me pueden encontrar en redes sociales como Calderón y y el día de hoy realmente les vengo a dar una plática que se llama o el objetivo de la plática Más bien es que estamos o qué está pasando ahorita en el espacio del software libre cómo lo pueden asegurar Cómo pueden asegurar sus proyectos y contarles un par de historias para ponerlos en contexto para la gente que

no está dedicada a la búsqueda vulnerabilidades y a tomarse el tiempo de reportarlas y todo eso para que entiendan cómo a veces el proceso es bastante tedioso o cansado difícil y como ustedes en sus pueden mejorar esto y abrir canales de comunicación que al final del día van a ser que tengan mejores programas de disclos de vulnerabilidades no de reportes de vulnerabilidades para justamente pues mejorar la seguridad de su producto no Entonces voy a hablar de de un cbe que asignaron este año en una vulnerabilidad que encontré en un producto que se llama alusio aluxio es una solución de orquestación de Big Data y Y la verdad es que yo no soy usuario de esa aplicación llegué por por

coincidencia no Entonces voy a hablar un poco de esa historia Qué herramientas utilicé y Qué herramientas están disponibles para ustedes también para que hagan Security research y para que apliquen a sus proyectos personales Y pues lo que yo Considero que podrían ser tips para que ustedes ya puedan empezar a aplicar estos procesos dentro de su organización entonces este cuatro ocho ya saben cómo suenan divertidos estos nombres pues empezó cuando en diciembre no sé si se acuerdan pero diciembre de 2021 toda la comunidad ya se preparaba para descansar irse de vacaciones cuando sale un anuncio de una vulneralidad súper crítica que le estaba pegando a todo mundo y pues este se llamaba Love no el software afectado

creo que realmente sí puso a trabajar a todos a final y a inicios de año a correr a preocuparse Entonces estuvo bastante interesante a los que no conocen este proyecto es básicamente una librería Open source que está incluida en muchísima infraestructura y muchísimos proyectos que esos proyectos son utilizados por igual muchas empresas muchos productos Entonces se estima que es muy difícil saber cuándo vamos a poder mitigar todos estos problemas causados por esta vulnerabilidad porque pues no se sabe dónde está incrustada esta librería o bueno algunos proyectos se saben Pero hay mucha superficie de ataque todavía por descubrir Creo que este meme lo lo indica bastante bien y y esta vulnerabilidad para los que no escucharon de ella es una vulnerabilidad

que era relativamente es relativamente fácil de explotar Entonces como se aprovechaba de funcionalidad donde la la aplicación o la librería simplemente guardaba bitácoras o imprimía bitácoras pues estas funciones eran muy comunes o son muy comunes en todas las aplicaciones si tú y usaste necesitas usar Love For yey seguramente pues eras vulnerable porque en algún momento estabas Llamando a invocando a esas funciones de imprimir logs no depuración entonces Creo que creo que le pegaba bastante bien y bueno en específico yo estaba buscando o estaba modelando la vulnerabilidad con él Entonces yo vulneraba modelaba la vulnerabilidad para encontrar justamente qué proyectos estaban utilizando qué proyectos Si eran vulnerables porque tomaba user input y lo metían a estas

funciones de imprimir blogs y por coincidencia pues pues está regresando básicamente servidores del OXXO y me crucé con este de de aluxio que no es la misma vulnerabilidad de Love pero en su servidor relojes también pues Tenían un problema de de serialización en Java la los problemas de seguridad de desereralización son muy serios porque normalmente pueden ocasionar ejecución remota de código entonces tiene el impacto más alto y son muy comunes está muy normalizado entre desarrolladores Java serializar objetos enviarlos y realizados y en algún momento hacen está de serialización El problema como siempre Es la falta de validación no no están validando que ese objeto ha de ser realizar pues tiene contenido malicioso y puede aprovecharse

de ciertos gadgets o funciones existentes en el resto del de la base del código para para obtener ejecución remota de códigos no entonces pues esta vulnerabilidad le pegaba básicamente a todas las versiones de de este componente que pues obviamente el componente no era el producto sino el servidor de logs pero pues el servidor de logs viene incrustado en el producto entonces básicamente siempre estaba disponible la clase afectada pues es una clase que simplemente no validaba una función a esto del read object esta función de Java de object es la que se realiza Entonces al no haber esta validación pues causaba problemas este es el código afectado bastante sencillo podemos ver como el input Stream de objetos es tomado se lee

se carga en un hilo y eventualmente pues no sé si hay mi puntero pero si se ve mi puntero eventualmente es ejecutado no realmente esta parte es una explotación bastante tradicional no teníamos que hacer ningún truco ni nada así y pues como todo pues hay que reportarla y demostrar el impacto Entonces al generar una prueba de concepto pues ya saben lo que implica para unir un investigador o para alguien que tiene que demostrarlo pues tenemos que instalar el software a ver a veces está bastante complejo de instalar configurarlo ver cómo está accesible o cómo llegas a esas funciones afectadas entonces piensen que en esta parte a veces se toma bastante tiempo y lo digo solo por

contexto de de ciertas cosas que voy a decir Pues bueno se reparó en el siguiente Release sin embargo pueden ver también que en el boletín de seguridad pues se dice únicamente el detalle pues se reparó la vulneralidad se ve dos veintitrés ochenta y cuatro ocho y hasta allá no no hay más No hay detalles de si se reparó en todos los branches si tienen que hacer porque pues estaban afectados no no hay una invitación a los usuarios a revisar sus configuración de los bitácoras del oxx Entonces sí hay varias áreas de oportunidad al tú dejarle esa tarea extra al equipo de ti o al equipo de seguridad que ellos vayan a investigar y y ahorita más

adelante vamos a ver la importancia o porque esto se vuelve más relevante Cómo encontrar la vulnerabilidad en realidad la la vulnerabilidad salió porque como les decía estaba modelando con code y code q l es la herramienta de análisis estático que adquirió recientemente y digamos que es la estrella el producto estrella de seguridad en estos momentos es muy versátil es gratis para investigadores y proyectos Open source y nos va a permitir modelar y hacer análisis de variantes de vulnerabilidades Entonces el el número de falsos positivos va a ser muy bajo porque utiliza algo que le llaman análisis de flujo de datos Entonces no hay falsos positivos en cuestión de que tú puedes saber exactamente si una unos datos de usuario

entraron Por cierta función que tú definiste y llegaron a la función vulnerable y por qué funciones pasaron no entonces realmente puedes modelar cualquier vulnerabilidad utilizando Este lenguaje También tienen una versión web donde la misma página de internet que es esta que ven en pantalla lgtm punto com pueden correrle ustedes las sentencias que escriban a a proyectos suyos o cualquier proyecto Open souls para la gente que está haciendo investigación de seguridad las sentencias son muy similares tienen una sintaxis similar a un lenguaje de sql esta que vemos en pantalla es no sé si han escuchado del del término programador de tres estrellas en C ven que pueden tener un puntero a datos Y también puedes tener un puntero al

puntero que apunta los datos Pues los programadores de tres estrellas son los que utilizan el el tercer nivel de redirección no el puntero que apunta el puntero que apunta el puntero que apunta los datos entonces La verdad es que yo no he encontrado un caso válido que digas pues sí necesitaban usar este nivel de redirección pero con esta sentencia podemos ver que que podríamos encontrar en un en una base de código todas las llamadas que estén utilizando este nivel y lo importante es que el sintaxis No si se pueden ver hasta utiliza del de dónde vamos a tomar expresión Cuáles son las limitantes o las restricciones Y qué información seleccionamos como output Entonces es bastante

si han trabajado con sql antes es bastante rápido de aprender Y es muy poderoso por ejemplo esto que estamos viendo en pantalla es la sentencia de code cuele que yo estaba escribiendo para detectar proyectos vulnerables y funciona ahorita ya publicó githubt bueno el equipo de seguridad de hip hop ya publicó una versión pues más completa no me he puesto comparar bien las diferencias pero pues está más completa que la mía no la mía funcionó bien en el momento porque sí me me ayudó a encontrar pues bastantes proyectos afectados no que por ahí anduve reportando algunos en privado otros siguen procesos no pero vean Cómo podemos definir clases Igual ahí estamos modelando paquetes nombres de paquetes donde podríamos

Buscar nuestras funciones afectadas perdón y estas mismas clases son utilizadas por el mismo framework donde ellos ya tienen pues justamente este análisis de flujo de datos entonces Esto va a ser muy poderoso la hora de automatizar la búsqueda vulnerabilidades este esta sentencia que vemos en pantalla es justamente la sentencia que la herramienta utiliza para encontrar las unidades de esterilización y fue la que fue para encontrar la unidad de Lucio Ah perdón un poquito de té para el resfriado [Música] esta esta sentencia que que ya pueden ver que hay un poco de abstracción ahí porque ya están definidas ciertas clases Pues realmente lo que pasa es que nos va a dar mucha flexibilidad porque podemos utilizar eso

como base y de ahí expandir o moldear diferentes variantes de vulnerabilidades que veamos entonces muy muy poderoso de las partes igual que que está haciendo un muy buen trabajo y debo reconocer que que estoy impresionado y me está gustando mucho el trabajo que está haciendo el equipo de seguridad de hip hop Es que la herramienta Es gratis para investigadores de seguridad como ustedes también Es gratis para cualquier proyecto Open source ya si tienen un proyecto privado Pues sí tiene un costo allá chequen la página de github la herramienta ya tiene incluida una muy buena librería para vulnerabilidades comunes hace rato les gusta el de civilización por ejemplo esta librería se está expandiendo todavía constantemente Ellos tienen un programa de recompensas

donde están todavía pagando para Pues que gente mande su sentencias Entonces si esto es algo que les interesa la verdad es que vale mucho la pena Hay buenas recompensas la herramienta además pues ya está completamente integrada con git hope entonces la pueden integrar en sus pipelines de de actions también pues se puede integrar no solo o sea en todos los proveedores principales va a tener este tipo de integración a través de git van a tener que crear por ahí un repositorio mirror privado tal vez y sus proyectos privados para poder ejecutarse pero totalmente vale la pena es Es una herramienta muy muy completa en cuestión de detecciones de la vulnerabilidades nuevas que está sacando igual están

haciendo un trabajo bastante interesante con todo y reserve que han sacado Pero además de eso están yendo todavía un paso más allá están dando asesoría gratis a cualquier proyecto Open source por ahí me parece que cierto día del mes anuncian y y pues tienes que agarrar días del calendario no Entonces si tienen proyectos Open source que ustedes requieren ayuda pues pueden alzar la mano y yo creo que con gusto se les ayuda no Además de eso pues el proyecto es bueno más bien ya tiene otros proyectos de seguridad que impactan realmente a todo el espacio yo de primera mano puedo decirles que que realmente están haciendo un cambio en la seguridad en el software libre porque

quieran o no Esto está siendo integrado automáticamente en muchos lados una de las herramientas útiles es justamente el depende que automáticamente está notificando proyectos de cualquier problema que haya en las dependencias del código si existen vulnerabilidades o no Entonces si ustedes tienen algún proyecto gico por ahí olvidado que hayan hecho en su tiempo libre probablemente les haya llegado una de estas alertas activamente también existe El Monitor de secretos cuando a los desarrolladores se les olvida quitar llaves de apis contraseñas etcétera También ya hay funcionalidad para detectar eso con un montón de proveedores de de diferentes cosas Entonces está está bastante interesante lo que están haciendo y sin duda es un buen trabajo recientemente yo creo que

han de haber visto que apareció una nueva pestañita en github justamente y es la pestaña de seguridad a través de esa ya ustedes como proyecto pueden tomar control de de los bueno hacer el manejo de alertas de de vulnerabilidades a través del sitio pueden discutirlo con el resear por privado hacer todas las mejoras que tengan y en el momento que lo quieran automáticamente también les va a asignar un cbe y pues va vas a darle crédito al researcher y y pues tú sate el mejor control y toda la información pública que eso es algo muy importante que voy a tocar a continuación y y volviendo al tema están haciendo un tan buen trabajo que hasta sin querer

están marchando vulnerabilidades esta semana o la semana pasada no más bien la semana pasada justo hice una publicación de otra vulnerabilidad que encontré en el software de Oracle que se llama gélidon este es un framework lo que quiere decir que hay muchas aplicaciones escritas en este framework que no es necesariamente el proyecto no Y esas ya saben que luego son difícil de mantener y hay un impacto alto en ese aspecto lo curioso de esta vulnerabilidad es que la encontré porque en uno de los mensajes de de un Público de de una de un parche que pusieron decía Okay vamos a introducir este código para que nos dejen de salir las alertas de falsos positivos de code ql

Entonces ellos decían la el constructor seguro ya está usado de forma implícita pero code huele pues no no lo detecta Entonces vamos a hacerlo explícito y así ya se van las alertas No pues me puse a investigar y resulta que no no que que Sí definitivamente era un problema de seguridad y como ellos no lo vieron así solo lo habían hecho para reparar las alertas Pues solo habían actualizado la última versión y la y la razón por la cual este cb no afecta a todas las versiones incluyendo hasta la última versión de desarrollo es porque el parche estaba fue sacado para callar las alertas falsas del pero en realidad Pues sí estaba la vulneralidad esto quiere

decir que la unidad seguía existiendo en todos los otras ramas y además no se le había avisado a los usuarios entonces pues el riesgo seguía ahí la gente seguía utilizando las funciones peligrosas ahí Los invito a que le den una ojeada al post para ya los detalles técnicos hay una interesante también creo que la parte de de esterilización de archivos llamo hay una prueba de concepto de cómo hacerlo funcionar en la última versión de esta librería que utilizaba Y seguramente alguien le va a ser útil en algún momento y bueno Yo realmente estoy Pues en en servicios de seguridad para empresas privadas no entonces la mayoría de mi tiempo sí es haciendo pues buscando research en productos o

Software que luego nunca puedo hablar de esto públicamente Entonces yo muy poco realmente le he dedicado tiempo a hacer bock bankings en programas públicos o o hacer esto realmente como ya activamente no pero quería compartirles estas experiencias porque creo que el proceso justamente de reportar vulnerabilidades es muy muy complicado muy doloroso a veces Entonces si ustedes para los que ya son investigadores de seguridad o han tenido que reportar vulnerabilidades seguramente ya estás muy conscientes de esto pero a veces como organizaciones o como producto yo siento que no entienden todo el trabajo que hay detrás de de esos reportes no entonces no sé si he tenido mala suerte o no pero bueno Ahorita les voy a contar Este

primer caso me pasó con Google reporté unas inyecciones de sql en proveedores de contenido que si no conoces los pruebas de contenido para Android es como una interfase por el cual pueden acceder a datos y el chiste de esta interfase es que sea accesible a diferentes aplicaciones El problema es que cuando exportan estos componentes de manera pues sin permisos y y hay información que no Debería ser exportada Sí pues puede ser abusada Pues resulta que también hay sql injections en esos proveedores no solo es en aplicaciones web también en este en este componente ipc de Android existen Entonces en ese tiempo imagínense era el 2013 todavía no existía ni siquiera un programa de recompensas de Android estaba fuera muy

nuevo ese tema pero pues eran afectados por muchas vulnerabilidades no en la versión de Android en ese tiempo era el cuatro punto dos imagínense entonces Esto fue en el 2013 mandé mi reporte por buena gente porque les digo ni siquiera había programas recompensas No yo estaba realmente mi interés era que repare la vulnerabilidad lo envié se le asignó una prioridad se le asignó severidad y en ese tiempo pues se iba a revisar no pasaron dos años cuando me doy cuenta que siguen existiendo mi reporte anterior pero pues ya es la versión cinco x no dos años después de que ellos asignaron que si era esto y de ahí pasó después lo marcan como obsoleto que no lo van a

realizar porque pues se había hecho hace mucho tiempo no nos disculpamos por no responder a tiempo estamos tratando de cerrar tickets más viejos pero como no sabemos si esta si este problema es válido reproducible en la última versión pues vamos a marcarlo como One fix o UPS Pues en el 2016 Ah bueno este es el mismo mensaje que les mandé en el 2018 me doy cuenta que Todavía siguen siendo vulnerables al mismo reporte que les había hecho en el 2013 Entonces ya ya estamos hablando de cinco años que habían pasado y y están de acuerdo que pues uno tiene cosas que hacer el trabajo esto totalmente es por amor al arte Entonces ya dedicarle tiempo a

checar algo así y acordarte unos años después fue más como por coincidencia Porque seguramente estaba dando un taller de seguridad móvil de aplicaciones móviles y dije ay a ver si el ejemplo está todavía y ahí es donde me llevaba la sorpresa no Entonces les vuelvo a escribir les digo saben qué en el 2013 lo reporté después en el 2015 seguían ahí y Para mi sorpresa hoy tres años después o cinco años después del reporte original uno de los paquetes sigue siendo afectado por la vulnerabilidad esta vez pues ya había un un programa de recompensas de Android entonces me me mandaron toda la información que sí había de nuevo que sí se había confirmado la prioridad la severidad Y

de nuevo pasó Exactamente lo mismo pasó un tiempo no lo repararon y eventualmente lo marcaron como One fix que que no que no cumplía con el mínimo para hacer un un Box no para que lo reparen sin embargo es el 2000 vean esto ya estamos 2018 al final del año veo que sacan unos visory otra compañía de seguridad ayote sobre estos módulos igual no el mismo mismo problema no de inyección de sql Entonces ya no me quedó claro si si lo repararon es el mío o o es otro que coincidentemente andaba por ahí pero el el problema lo lo sigo dejando ahí no esa falta de información hace que realmente nadie sepa si el sql injection

es el mismo No es el mismo existe o no existe no y ya de ahí dejé morir el tema no ese fue uno y también me pasó con Microsoft eventualmente no eventualmente en algún momento yo hice Hoy está cambiando esto en algún momento estaba haciendo investigación para evadir el sandbox en Microsoft para Mac los macros maliciosos que es un problema que hemos tenido por muchos años en realidad para los equipos Mac no es tanto problema porque todas las aplicaciones corren San boxeadas no tienen permisos para Acceder al sistema de archivos afuera no pueden no están captivas dentro de un contenedor de aplicación Entonces aunque el usuario ejecute un macron malicioso no puedes ver no puedes

hacer nada Útil no puedes ejecutar comandos no puedes sacar shell no puedes bueno la Chelsea sale Pero no puedes leer archivos de ningún tipo no Entonces no te sirve de nada estaba buscando Cómo evadir esto y encontré cómo evadirlo Entonces lo reporté me dijeron que sí que se lo había asignado un caso no veo que cambie Aquí está Okay yo iba a dar una conferencia y era como más o menos el mismo tema entonces quería saber si podía hablar de esto cuando cuál era su tiempo de respuesta que iba a pasar no Entonces les dije que no me habían contestado que voy a hablar en diez días de una conferencia pues que me pasen un poco más información

me contestan Sí luego luego ese mismo día que terminaron de la investigación que pueden confirmar que los macros sacan un diálogo de seguridad Entonces pues no cumple con el mínimo para ser reparado que el usuario corre un Macro Pues eso se puede considerar como malicioso Sí ya lo sabíamos no pero justamente el error que estoy diciendo es que normalmente Aunque lo ejecuten y le salga el diario de seguridad y lo ejecuten no tiene impacto pero con este error Pues sí y ya se vuelve de todo pues un vector de ataque muy interesante no que de hecho lo estuve utilizando para ingeniería social y saqué una herramienta que se llama mattfish que que es un generador

de pelo de macros maliciosos que utilizan las tres cuatro técnicas que encontré que podíamos utilizar o abusar no Bueno un año después aproximadamente bueno no unos meses después esto pasó en abril 21 del 2017 y en agosto les vuelvo a escribir Oigan qué creen bajé la última versión de Office 2016 para Mac y me doy cuenta que la función que yo abusaba que que se llama Grand Access ya fue reparada Entonces los los vectores de ataque que había reportado Ya no sirven Qué onda no me habían dicho que no lo iban a reparar sin embargo ahorita que lo estoy probando pues ya está reparado no me dijeron que no cumplía con los mínimos para para hacer un Buggy que no

iba a ser reparado pero el día de hoy me haces después ya fue reparado y yo no recibí información de eso me contestan Gracias por tu correo hubo múltiples técnicas de jardín o endurecimiento y defensa profundidad que fueron realizados para office en los últimos meses y es posible que esos lectores de ataque que tú reportaste hayan sido mitigados por uno de ellos Ah si no que coincidencia Yo creo que que si no les hubiera reportado realmente esto seguiría afectado No pero bueno no lo importante es que que fue reparado no Entonces por ejemplo en este caso que Qué es una buena respuesta a un reporte de seguridad ya les mostré un par de experiencias con fabricantes o compañías

muy grandes que que no han tenido la respuesta que uno espera de un nivel de una compañía de ese nivel pues compañías o ustedes que pueden hacer en este caso por ejemplo el proyecto aluxio parchó la vulnerabilidad bastante rápido me respondió por privado y hasta Tuvimos una junta donde conocí al fundador a su equipo de ingenieros técnicos de seguridad y y regenerar la mente estaban interesados en saber cómo encontré esa vulnerabilidad y Y cómo podían ellos pues replicar este proceso y el impacto realmente de la vulnerabilidad no entonces tuvimos reuniones sobre eso inclusive me mandaron un pequeño detalle que que la verdad no es necesario no yo creo que playeras de de conferencias de teca

todos nos sobran pero se aprecia es por ahí lo subí igual en Twitter y al final del día no solo eso me invitaron a dar una plática en uno de sus eventos de comunidad entonces a los mismos usuarios y y resto de desarrolladores y colaboradores del proyecto de Open source también tuvieron la oportunidad pues de escuchar de que era el problema no y por qué es importante o por qué les estaba mencionando eso hace rato porque no siempre la información necesaria es publicada si vamos al anuncio oficial de esta vulnerabilidad que utilicé como ejemplo podemos ver que lo único que dice es que la versión que no es las versiones afectadas no se valida una y de ahí nada

más te dice que no es la misma que que Pero no especifica por ejemplo Que si el módulo de las bitácoras está configurado de cierta manera o sea Hay ciertos detalles técnicos que ustedes tienen que recordar que no todos están familiarizados con su producto Qué pasa que en una organización normalmente el equipo de ti Tal vez es el que haga se encargue de esto o dependiendo de cómo esté estructurada pero o va a ser el equipo de ti o tal vez el equipo de seguridad es el que se encargue reportarlo Pero al final del día ninguno de los dos son el usuario de la aplicación entonces hay hay muchos detalles que ellos no conocen justamente del contexto entonces

Ellos no saben si la funcionalidad afectada se utiliza es necesario parchar porque qué tal si esa función ni siquiera se utiliza no entonces la urgencia parcial sería menor no todos esos detalles qué está pasando estás incitando o estás haciendo que ellos tengan que ir a hacer esa investigación ir a googlear ir a buscar block post ir a analizar el software no sé Y cuál es la realidad que no lo van a hacer o lo van a hacer un poco tiempo No tampoco puedes dedicarle un montón de tiempo a cada vulnerabilidad porque nunca acabarías entonces si la organización a cargo de reportar vulnerabilidades no pone la información pues nosotros tenemos que ponerla ustedes como proyecto ustedes como

organización este proyecto igual puso Mientras más información le den al usuario van a poder hacer una decisión más inteligente y más con todo el contexto no Déjenme editar esto que me dio un copy page de más seguramente Ahí está vamos a ver qué pueden hacer entonces yo yo ya les expliqué la perspectiva de un investigador de seguridad como a veces es muy difícil ya tienen herramientas ustedes para asegurar su software pero como organización o como proyecto qué pueden hacer yo yo les recomendaría el número uno sean muy claros con la comunicación dónde es el canal oficial para reportar vulnerabilidades porque no lo van a creer pero hay veces que solo el inicio de buscar quién es el contacto

correcto para reportarle la vulnerabilidad no está tan fácil no está en la hoja de contactos no está en la hoja de información de la empresa no está en en el tap de seguridad que tú esperarías que ahí esté el contacto y hay veces que estás quince veinte minutos buscando desde el inicio nada más a quién se la vas a reportar Entonces no hagan eso sean muy claros si tienen un programa de de vulnerabilidades o de vulnerabilidades sean muy claros en horas de servicio Cuál es el tiempo como respuesta Cuáles son los canales de comunicación que ustedes esperan y y recuerden esto al final del día si ustedes son un proyecto Open source tienen que entender que no

todos se van a ajustar a la manera que ustedes trabajan hay que encontrar a los colaboradores en medio no no puedes no sé repórtame la unidad solo por el canal de slack del cual tienes que peor una invitación pues no no lo va a hacer muchísima gente yo Honestamente les voy a decir que la mayoría de vulnerabilidades que encuentro por coincidencia o casualmente cuando el proceso de reportes muy complicados no lo hago porque reportarla hay que hacerla por el concepto de que pues en darle seguimiento por meses a veces Entonces es importante que mantengan estos canales de comunicación y una vez que ya hayan establecido el primer contacto Recuerden que es importante darle retroalimentación también al que te lo

reportó de que Oye ya hablamos internamente el tiempo de parche va a ser tanto Oye estamos teniendo problemas para parchar o sabes qué creemos que ya parchamos pero no estamos seguros si estamos cubriendo todos los los flujos de ejecución etcétera no pero pero tener esa retroalimentación porque en la mayoría de casos el investigador o la persona que está reportando vulnerabilidad tiene toda la disposición del mundo de darles la información es cuestión que se acerquen y se platiquen no cuando ustedes van a generar un parche porque ya confirmado En el problema sean claros díganles Cuándo va a salir porque hay muchas formas de trabajar no hay gente que utiliza el famoso full disclosure para ejercer presión es decir

nada más publican la vulnerabilidad y párrele como puedas hay gente que se guía por las políticas del equipo de Google Zero day project que es 90 días y después es full disclosure y cada quien no realmente Por ejemplo yo personalmente no tengo urgencia por reportarlas Entonces si me respondes y me dices Sabes qué me va a tomar seis meses seis meses Está bien por mí no yo yo no me interesa realmente Pues es que la repares no no gano realmente nada y digo realmente porque nosotros oyó en particular no me dedico a hacer Esto del que continuamente siempre creo que que mi respeto para los dos a los que sí se dedican full timer porque creo que ha de

ser muy desgastante justamente esto de lidiar con fabricantes no por diferentes otro punto muy importante es que la gente o las empresas le tienen miedo a los cbes es decir no quieren que su producto tenga CBS relacionados porque lo van a lo van a asociar con un producto malo o un producto ya lleno de problemas de seguridad pero la realidad o bueno lo que yo Les recomiendo Es que soliciten estos cbes aunque no sea crítica la vulnerabilidad todas las vulnerabilidades mientras mejor documentadas estén va a ser mejor para el producto no no le tengan miedo a los CBS soliciten los aunque no tenga el impacto más alto no solo pidan cbes para las críticas porque esto le va a ayudar

a al equipo y a los desarrolladores y a sus usuarios a tomar decisiones en el futuro no de que qué módulos instalar sabes qué no necesito esto es información muy muy valioso no y y justamente el último punto no les mostré el reporte oficial de la vulnerabilidad que use de ejemplo que que era solo una línea si ustedes buscan ese reporte en mi repositorio y buscan el reporte público van a ver diez veces más información no todos los detalles técnicos Cuál era el módulo porque Puerto Para que chequen qué puerto estaba expuesto la configuración del servidor o sea todos sus de Qué función era la afectada todos esos detalles importan y y si no se los das a la gente fácil de digerir

no lo van a encontrar y te pueden causar problemas ya sea porque no parcharon algo porque incorrectamente lo evaluaron o al revés no los vas a hacer correr por algo que ni te afectaba Entonces siempre publiquen la mayor cantidad de información posible y y finalmente Pues los créditos No si están en proyectos Open source son colaboradores al final del día tomen reportes de seguridad como si fuera una contribución de código también porque al final del día es gente o se le dedica tiempo desde la identificación del problema hasta escribir el reporte que todo mundo lo odia hasta generar pruebas de concepto y y todos los correos y todo lo que implica no Entonces es un buen detalle

no darle crédito a la gente que colabora con tu proyecto Entonces eso yo creo que lo principal ahí hay obviamente diferentes niveles de madurez que ciertas organizaciones pueden tener en su programa y ya habrá pues tal vez otros consejos que darle no pero yo creo que por esta plática ya llegué a mi límite de tiempo o ya muy cerca Muchas gracias Me pueden encontrar en Twitter como Calderón si quieren hacerle unas preguntas o ahí en Twitch al rato trataré de conectar un rato para pues platicar con ustedes más tiempo Gracias Paulino por la increíble charla de verdad te he estado estamos muy agradecidos desde pisa es del Salvador y bueno Nuevamente muchísimas gracias Esperamos que tenerte el otro año ya

presencialmente venga para acá gracias No no muchas gracias a ustedes ahí estaré comiendo pupusas

Buenos días a todas las personas que nos acompañan a continuación vamos a tener una exposición de nivel va a ser completamente en inglés

Jason

[Música]

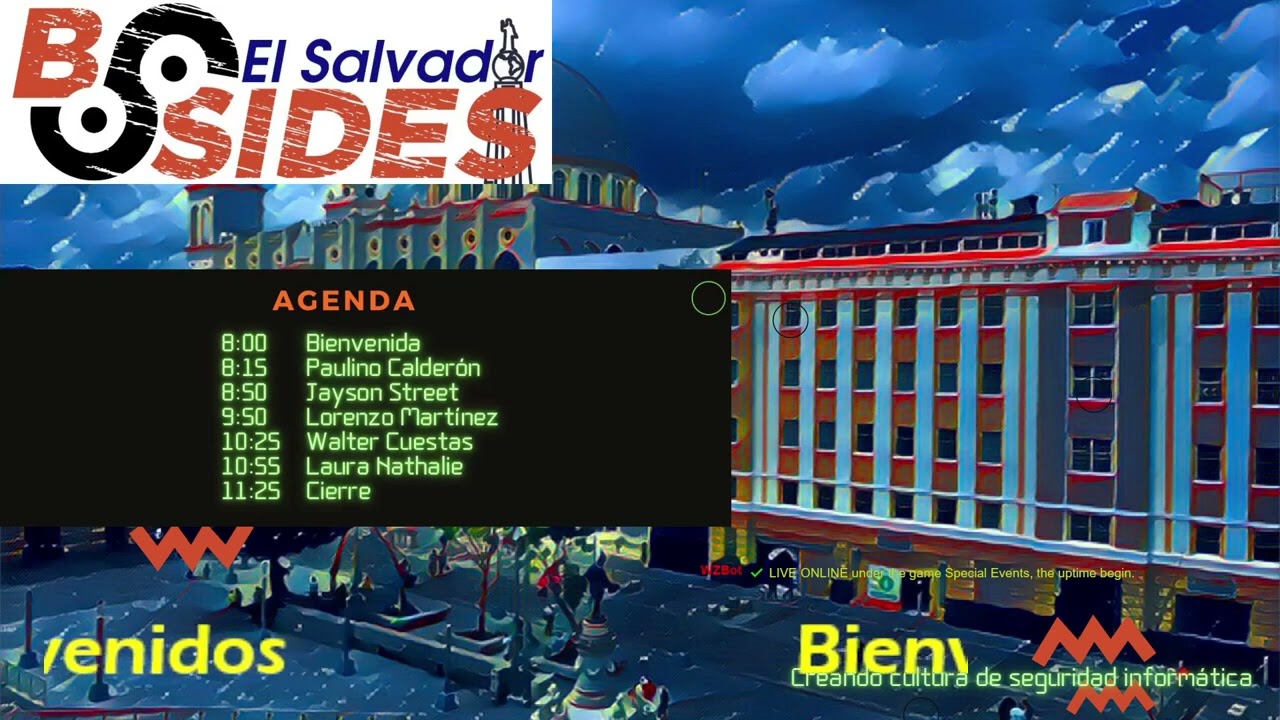

bueno mientras Jason arregla el micrófono que tenemos un pequeño problema ya regresamos para [Música] que ya estamos sí les compartimos antes de que así como se se conecta Perdón Donald aquí va la agenda pues tuvimos la participación de Paulino Y pues ahora continúa Jason luego eh más adelante vamos a tener también la participación de Lorenzo de Walter y también de Laura Así que les invitamos a que se puedan quedar el resto también del evento y tenemos una sorpresas también al evento y tenemos una sorpresas Y tenemos una sorpresas también adelante y tenemos una sorpresas Y tenemos una sorpresas Y tenemos una sorpresas Y tenemos una sorpresas Y tenemos una sorpresas tenemos una sorpresas Y tenemos una sorpresa

al final dentro y tenemos una sorpresas yo te estoy escuchando [Música]

[Música] [Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música] [Aplausos] [Música]

[Música]

[Música] [Música] [Música]

[Música]

[Música] [Música] [Música] [Música] [Música]

[Música] Ok Good social

Claudia

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música]

[Música] accidente

[Música]

[Música]

[Música]

actually happy

[Música]

Everybody

's created

God is the heavens and the University creator

[Música]

[Música]

thank you

bueno volvemos al español y vamos a continuar con la siguiente exposición No ni siquiera bueno continuamos con la presentación la siguiente de este año nos acompaña Lorenzo Martínez él es ingeniero informático informática por parte de la Universidad de Augusto una grandísima experiencia profesional en seguridad y actualmente es fundador y director técnico director técnico perdón de securízame una empresa española especializada en seguridad en hacking en respuesta de incidentes y análisis forense así que sin más los dejo con Lorenzo Muchas gracias Lorenzo por estarnos acompañando Muchas gracias a vosotros por contar conmigo es un placer estar en biciséis el Salvador bueno la charla que quiero presentar cuando me contactasteis Bueno quería presentar una herramienta una herramienta que empecé presentando Pues

en marzo de 2020 antes de que empezara la pandemia una herramienta que empezamos sobre todo haciendo para nosotros para securizame Para nuestras investigaciones Es una herramienta forense Es una herramienta que lo que sea de lo que de la parte en la cual trata es en la extracción de evidencias digitales de un sistema Windows como digo una vez que vi que la cosa funcionaba bien dije por qué no hacerla pública no entonces la publiqué Y la verdad es que desde entonces la empezó a utilizar un montón de gente me escribe mucha gente diciendo Oye es que me funciona muy bien o aquí me da un problema y en base a eso he ido arreglándola mejorándole cosas que saque

otra serie de cosas ha ido mejorando Gracias a la comunidad no a la ayuda de la comunidad el otro día me enteré que la guardia civil aquí en España también la utiliza para algunos incidentes dije Mira pues estupendo o sea me alegro que que algo que uno hace sea de utilidad para para otros no entonces la herramienta se llama windrías es bueno la herramienta del desfile en Windows en realidad es un poco bueno marketiniana la forma de contarlo Pero la idea es el qué le voy a sacar a una máquina Windows en caliente vale ese es un poco lo que voy a presentar aquí esto es un incidente de seguridad Esto es lo que nos encontramos en cuando cuando

vamos a una empresa una organización en la cual pues han tenido ransomware han tenido un compromiso de una máquina de uno o varios sistemas y no saben qué ha pasado entonces todo es fuego todos son nervios máquinas encadenadas en las cuales la información está secuestrada hay malware hay malware que está minando bitcoins que hacen que las máquinas vayan de una forma de grabar degradada su rendimiento entonces pues nada llegamos y llegamos con nuestro maletín de decir no nuestro maletín de decir digamos que no se sujeta con una mano o sea pesa bastante más que para llevarlo con una mano porque uno lleva ahí un montón de cosas Tú vas a un incidente de estas características y no sabes lo que te vas

a encontrar no sabes qué vas a tener que hacer Entonces qué es lo que llevamos de todo o sea es un poco como lo que lleva un aquí le llamamos un fontanero O creo que en otros países le llaman plomero o gasfitter no el que va que hay una cosa que chorrea una cañería bueno no sabes si va a tener que poner un parche y ya si va a tener que picar media pared si va a tener que cambiar tubería no sabe lo que va a tener que hacer Pues aquí pasa lo mismo vas a un incidente Entonces es importante tener en la cabeza que cuando te encuentras un sistema que has identificado que es al que le tienes que

sacar las tripas para analizarlas a posteriori siempre debemos preservar el estado en el cual se encuentra la máquina es decir si la máquina está encendida No la vamos a pagar si la máquina está apagada No la vamos a encender vamos a sacar evidencias en el estado en el que está la máquina y siguiendo un orden de extracción basado en el orden de mayor a menor volatilidad de esas evidencias es decir aquellas que sean menos más volátiles que se sobreescriban antes que se machaquen antes que se inuticen antes las vamos a extraer lo primero porque incluso nuestra propia acción a la hora de la extracción claro al final nosotros ejecutamos comandos para copiar elementos de un sitio a otro Bueno pues

eso digamos que dependiendo del orden en que lo hagamos si lo que nos llevamos al final es algo que nos incluso nuestra propia acción puede que hayamos sobre escrito parte de las evidencias que nos serían de utilidad si las hubiéramos sacado primero entonces en una máquina viva el objetivo es primero extraer aquellos elementos más volátiles que es lo más lo que más cambia en una en un sistema la memoria RAM y en la memoria RAM Hay un montón de información importante procesos que están procesos que han estado Y puede que la información no se haya machacado no se haya Perdón sobre escrito por lo tanto puede haber procesos que están escondidos a la hora incluso

de la ejecución de comandos y la máquina está ruteada si la máquina tiene algún elemento intermedio que juquee una ciscol por ejemplo al listado de una serie de ficheros por ejemplo y que te muestre todo menos lo que el atacante ha querido ocultar con comandos de sistema no sacaríamos esa información porque nos mostraría todo lo que el sistema nos devuelva sin embargo de un peando la memoria sí que vamos a poder sacar todo de la manera lo más pura posible cierto es que es posible ocultar payloads en otros procesos que están corriendo eso es cierto también y que en un listado de procesos de memoria inicialmente tampoco lo veríamos de una forma sencilla Pero bueno siempre para

eso es otras técnicas en las cuales hay que profundizar cierto es que en muchos casos el atacante no es tan bueno o no es tan sofisticado no va tan allá y te deja todo ahí andando y directamente con un listado de los procesos te lo llevas y lo ves por eso es importante extraerlo todo extraerlo en el mejor orden posible de lo más volátil a lo menos volátil para que En caso que tengamos que hacer uso de ello lo tengamos de la manera más pura posible no siempre tenemos que usarlo Pero prefiero sacar Cuanto más mejor y de la mejor forma posible Entonces primero de un pelo la ram luego ejecuto comandos de sistema le pregunto

cosas al sistema sé que es posible que la información que me devuelva el sistema no sea todo lo cura posible pero asumo ese riesgo porque si no lo es vuelco en ficheros de texto o en csv o en html mucha información que voy a poder analizar después qué voy a sacar además voy a sacar otra serie de elementos que no son tan fáciles de destripar de analizar de desmigar de interpretar no sino que voy a tener que hacer uso de otras herramientas para cada una de esas evidencias muchas veces binarias muchas veces está conformada con un formato en concreto voy a tener que utilizar otras herramientas para destriparlo analizarlo y entenderlo artefactos En mi opinión hay de tres

tipos de sistema de sistema de ficheros y de usuario aquellos que son de usuario son aquellos que generalmente los registra el sistema o incluso algunas aplicaciones pero me permiten echarle la culpa a un usuario de algo su navegación su correo electrónico su visualización de carpetas por donde ha pasado que sé yo Los ficheros recientes que abierto etcétera no usuario de sistema aquello que me puede guardar información de usuario o no pero que no es una cosa específica de un usuario sino que es de muchos a la vez pues por ejemplo los eventos de sistema el registro a nivel sistema no sé el prefects Por ejemplo si es que está habilitado en un sistema esos son

artefactos forenses de sistema y luego los de sistema de ficheros en sistemas de ficheros sobre todo ntfs que son los que nos vamos a encontrar en 99,99% de los sistemas Microsoft de los sistemas Windows está generalmente la masterfaltable y el journal Y esto es muy importante la extracción el interpretado la del destripado y el interpretado sobre todo en rangos de tiempo de la actividad de sistema sistema de ficheros unificado Con qué usuario estuvo haciendo que en un momento determinado y el hilado de todo eso es lo que nos va a permitir interpretar que ha sucedido en un sistema en ese Rango de tiempo y tirando del hilo hacia atrás llegar hasta el origen del Por qué llegó este aquí Cómo

se cargó este proceso o Por qué este usuario estaba navegando por determinados sitios o lo que sea si la máquina está apagada lo que hacemos Es un post mortem no lo encendemos hacemos una imagen de disco y analizamos o extraemos el contenido de estos artefactos de sistema de usuario de sistema de ficheros Desde esa imagen de disco obviamente una imagen de disco no le puedo sacar la memoria RAM corriendo porque no es un sistema vivo no puedo ejecutar comandos contra el propio kernel de la máquina porque está la máquina muerta no está apagado esto es interesante además como digo hacerlo porque cuando hacemos una labor de triage Es decir de extracción de estos elementos y posteriormente en

muchos casos se tira del cable de corriente y se hace una imagen de disco también para tenerlo si el sistema de discos y el sistema de ficheros en el disco se encuentra cifrado uno o varios de ellos por ejemplo con bitlocker si no hemos extraído previamente la clave de recuperación dado que muchos de los sistemas de ficheros se cifran y descifran en base a un chip que trae el propio equipo físico nos va a ser imposible descifrar el contenido del sistema de ficheros de manera offline Por lo tanto es importante que ya que tenemos la máquina arriba si hay algún sistema de ficheros que esté cifrado nos avisa y nos diga ojo que esto está cifrado

que sepas que ya te voy a sacar yo si es mi Locker las contraseña de recuperación de los sistemas de ficheros pero que si es veracry si es truck si es otra cosa ten cuidado y saca en caliente todo lo que puedas de la máquina incluso hace una imagen completa de los sistemas de fichero en caliente porque si no si apagas te vas a encontrar con un contenedor grandote un fichero cifrado con una entropía alta que al final no tienes la contraseña y el usuario o malo o atacante no te lo da pues te vas a quedar sin saber que había dentro entonces en base a esto surge windrías es decir por una parte yo

quería una herramienta que me sirva para sacar las tripas de un sistema vivo pero por otra parte incluso quería también que si estuviera una que si tuviera una imagen de disco pudiera montarlo en modo solo en lectura la unidad lógica de la del disco C de ese Windows en concreto y sacar ciertas tripas que me siempre Necesito sacar las mismas y cuando quiero ir a hacer una investigación sobre ese contenido no tengo que meterle la imagen completa a herramientas pues como pueden ser autopsi como pueden ser ex Waze como pueden ser En qué hizo cualquier otra no directamente saco y nosotros en securisa me analizamos los incidentes a mano con cada una de las evidencias y en base a

nuestra experiencia lo que el cliente nos va contando Y a lo que sabemos del caso y en base a eso por ahí vamos tirando solemos ir más rápido así que metiéndole la imagen completa en la thermomix no a la al propio a una de esas herramientas grandes que muchas veces lo único que hacen es indexar la información y luego tienes que estar buscando igualmente entonces hay herramientas libres para trias hay está Windows Live response está ahí r3 como herramientas conocidas y libres Pero ellas en concreto por lo menos por la experiencia que yo tenía usándolas no eran todo lo completas que a mí me gustaban o sea es decir una de ellas se acaba una serie de cosas otras sacaba

varias de estas y otras diferentes pero me gustaría tener una única con la suma de las dos y que además pudiera tener más cosas entonces así es como decía que surge windrías una herramienta que además Es de uso libre para trias en Windows que lo que hace es apoyarse en otras herramientas realmente es una orquestador en el cual si yo necesito copiar un fichero que está en uso por parte de Windows utilizo rau copy por ejemplo que es otra herramienta que lo que hace es ir a la masterfaitable a buscar los clusters donde se encuentra el contenido de ese fichero en concreto va lo saca y directamente me lo guarda no le pregunta a Windows Oye quiero

hacer un file copy de este fichero en concreto sino que va a buscarlo al disco lee el contenido y me dice toma Aquí está entonces eso como digo entre otras herramientas a las que hace de las que hace uso está hecha en auto it es bueno que que yo buscaba un lenguaje que fuera rápido fácil de programar y que fuera fácilmente integrable en cualquier Windows ahora veremos el porqué de esto que sea poco intrusivo la herramienta en sí no instala nada de hecho lo recomendable es ejecutarlo desde un pendrive o desde un disco duro externo o incluso desde una unidad de red O sea la idea es que obviamente se ejecuta en el kernel de esa en esa memoria RAM en

concreto del servidor donde está pasando pero no toca el sistema de ficheros ningún sistema de ficheros de la propia máquina si no se quiere es decir si no hay más remedio pues chico no habrá más remedio que copiarlo en donde sea donde menos daño haga Y ejecutarlo desde ahí vale permite una extracción completa o sea entre otras cosas permite hasta hacer una imagen entera del disco c no es lo que más se usa ni lo más recomendable porque al final vamos a tardar lo mismo vale Pero hay sí que es cierto que hay veces que bueno puede ser interesante y es respetuosa con el orden de volatilidad como decíamos primero la ram Luego si está seleccionado el prefects

el prefects porque eso además lo cambié de orden precisamente porque me di cuenta que el pre fecha al ejecutarlo yo mis propios comandos me machacaba el contenido del prefecto o sea generaba más ruido de lo que yo buscaba no Entonces es lo segundo a sacar Qué es eso qué soporta pues soporta desde Windows XP 2003 de 32 bits hasta Windows 11 y 2022 core o sea es decir todo lo que haya por medio lo soporta quería una herramienta que fuera en modo comma online y en modo online porque hay sistemas operativos en modo Core que realmente no tienen ventanas y quiero que esto funcione igualmente y por otra parte me toca muchas veces Windows XP y

2003 sobre todo en entornos industriales tenemos clientes que tienen máquinas que todavía corren ahí y no las pueden quitar porque El fabricante pues qué sé yo siemens o de elementos que son de dispositivos escala en redes de entornos críticos pues tiene que correr en un equipo que tiene un disco ID del año del catapún Y bueno pues Ahí está entonces arquitectura de 32 64 bits también está soportado que como digo O sea que evidencias de máquina viva o a partir de una imagen esto lo decía antes granularidad que te permite elegir que quieres Hay veces que no quieres sacarlo todo de todo entonces Windows Life response digamos que tiene tres modos de ejecución y te permite demasiada gradualidad o sea

ni tanto ni tampoco una cosa intermedia que es lo que yo buscaba y bueno Y aquí en España pues la certificación la integración con el garante también me parecía interesante o sea buscaba generar una herramienta de botón gordo que se suele decir que incluso muchas veces me suele pasar que hay clientes que son quienes tienen que ejecutar lo que no me dejan conectarme al equipo en concreto y les digo vale No te preocupes yo te voy a mandar la herramienta un alumno mío que me dijo Oye y por qué no me Por qué no me no le pones alguna forma de autoecución que aquello que quieras que se saque esté en un fichero de texto en concreto y directamente sea

hacer doble Y si existe el fichero que lo lea y y lo saque todo y lo que te saque de ahí te lo devuelva el cliente jode Qué buena idea pues Oye copiado lo implemente lo implemente un un hay un fichero que se llama auto punto txt y existe y tiene cierta sintaxis puesta pues ejecuta lo que diga esa sintaxis Y ya y es explicarle al cliente descomprimes esto le das doble click Y es que no tienes que hacer nada más Ahora si quieres que haga cosas ahora lo veremos esto sería la ejecución de wintrears en un Windows 11 vale bueno sistema vivo o sistema offline ahora haremos un par de pruebas y qué es lo que yo quiero sacar

si además quiero solamente sacar información de un usuario en concreto existe la posibilidad de que yo elija en máquina viva de quién le quiero sacar información de usuario si es una máquina que tiene por ejemplo un servidor que tiene su final Su uso es servir como servidor de terminales Windows por ejemplo nos han tocado casos de muchísimos usuarios que utilizaban esa máquina como servidor de terminales pues al final nos moríamos porque sacábamos información de gente que no nos interesaba para lo que nos pedían no entonces el poder elegir usuarios sueltos también es interesante qué es lo que sacamos Bueno pues aquí vamos a ver todo lo que sale no Por una parte identificamos si realmente los sistemas

de ficheros se encuentran o no cifrados Si hay algún sistema de ficheros de los que ahora mismo Está montado con unidad lógica que esté o no cifrado sacamos artefactos de sistema artefactos de usuario y artefactos de sistema de ficheros una alumna me comentó en un momento Oye pues estaría Genial que también sacases una una captura de tráfico de red digo pues tienes toda la santa razón a ver cómo hago yo esto porque el problema para sacar una captura de tráfico de red es que el sistema Windows tiene que tener las las winp-up vale o las npk instaladas para poderle hablar y decir Hazme un tfp vale en modo rápido y generamos un de lo que veas pasar por

esta interfaz de red Qué sucede que yo quiero que no se instale absolutamente nada Qué sucede que Windows permite en a partir de Windows 7 generar con un tsh te permite generar una captura de tráfico en formato etl stl luego se puede convertir apk no es lo más parecido un PK pero es suficiente entonces bueno Pues dentro de lo que hay también lo implementamos siempre y cuando haya ntsh todo esto ya digo que que tiene su complejidad de ejecución funcionan idiomas español si detecta que el idioma de la máquina en el que se está ejecutando es español me da igual español de España que español de cualquier país de América Latina se detective español te lo muestra todo en

español y en cualquier otro caso en idioma inglés Esto fue un lo que hizo que lo use muchísima gente porque claro yo antes lo pensé para mí entonces yo lo tenía todo hecho en español y ya pero luego dice Joel si me escribía gente que había visto charlas en otro desde otros países pero que eran de otro de habla distinta a la española dicen me gustaría utilizarlo pero es que claro está todo español no entiendo nada en algunas cosas podrías ponerlo al menos en inglés digo pues tienes toda la razón y lo hice para que funcionase en idiomas de navegadores fijaos todos los navegadores que soporta Internet Explorer el viejo Edge chromium los dos chromium cualquier

cosa basada en chromium Como por ejemplo Como por ejemplo Chrome evidentemente opera o firefox de todos esos que puedes tener incluso diferentes profiles también lo tiene en cuenta para que por cada usuario que puede tener diferentes perfiles de cada navegador también te saque la información que que es importante de hecho de un navegador lo que te saca de un browser lo que te extrae es lo que nos interesa mirar después es decir su historial de navegación sus cookies y su caché o sea donde sea que eso lo almacene Esto se lo trae y luego ahí pues herramientas de diferente índole habitualmente deirsoft para poder destripar eso y entenderlo Entonces como el tiempo aquí es muy

limitado voy directamente al al demo Time Vale Voy a ir a mostrar Cómo funciona la herramienta lo voy a mostrar en dos tipos de sistema Por una parte tengo el un Windows 2012 aquí Bueno Este es el auto punto txt que ahora mismo lo tengo renombrado con un guión para que no se ejecute solo tiene dos versiones como veis la de 32 y la de 64 bits Esto sí que lo tiene que hacer cada usuario y cuando alguien se descarga Windows por primera vez lo único que viene en la parte pública de wintreas que ahora lo explicaré es esto son los dos binarios y dos ficheros de ayuda uno en español y uno en inglés

y un directorio Tools que hay una única herramienta sin embargo wintrears requiere varias herramientas aquí dentro para funcionar estas herramientas no las incluyo Por qué no las incluyo no es que yo sea mala gente ni que quiera hacer trabajar a los demás el problema que tengo es que muchas de estas herramientas tienen una licencia que requieren que sean descargadas desde el sitio original O sea yo no la puedo distribuir así como así algunas de ellas y otras no pero para no meterme en líos directamente lo que hago es que se las descarguen todos desde cada sitio en concreto Aquí está puesto la ruta de dónde ir a buscar cada uno y cada versión porque hay algunas con

diferente sintaxis Entonces requiero que sea una versión en concreto cada alumno se lo dé a cada alumno cada profesional se lo descarga y hace uso de ello y se genera su propia carpeta con las herramientas auxiliares de las cuales hace uso windrías vale entonces sin más preámbulo lo primero que hacemos Es ejecutar Claro fijaos que lo primero que dice es que no he podido identificar si el sistema tiene anti malware activo y esto por qué es bien una de las cosas que van a pasar es que windrías primero puede ser que o windrías o alguna de estas herramientas auxiliares sea consideradas como malware por algún anti malware esto es muy típico entre otras cosas porque la

herramienta está hecha en autoit Entonces ya solo por eso Tiene bastantes puntos para que sea considerado malware Vale entonces Y es que es así O sea con pilas uno Hola mundo en autodit y lo subes a virus total y te dice que es malware prácticamente mala suerte Entonces no solamente con esto sino con alguna de las herramientas Por qué digo esto porque es conveniente en una máquina en la cual le vamos a sacar las tripas Deshabilitar el antivirus al menos durante el rato que voy a conectar ese pendrive o ese elemento para sacarle las tripas bien Por qué además esto no solamente por la utilización de buen triage que también que no sería la primera vez que

alguien conecta a un pendrive con herramientas forenses muchas de ellas son consideradas malware y el antivirus se las cepilla y las mete en cuarentena y te quedas con cara de tonto diciendo y ahora yo como le saco las tripas a la máquina esto lo he vivido entonces solución siempre Deshabilitar el antivirus Mejor dicho una de las herramientas auxiliares que llama windrías va a barrer todos y cada uno de Los ficheros que hay en el sistema en los sistemas de ficheros existan en la máquina los va a pasar a través de ellos para buscar si tienen ads alternate Data strings Qué sucede que al hacer un acceso a esos ficheros si hay anti malware en la máquina el

anti malware previamente va a decir Uy Espera que un programa un proceso me está pidiendo acceso a este fichero Entonces el anti malware va a decir a ver qué tiene este fichero ostias y esto es malware Vale entonces puede puede darse el caso que un fichero en concreto que ni siquiera tenga una DS pero que fuera malware que estuviera en la máquina que fuera lo que estamos buscando además que en su momento cuando llegó ese antimal ese malware a la máquina el anti malware no lo detectó por problemas de firmas porque no había inteligencia suficiente todavía para que ese ese de ese fichero en concreto fuera detectable por este anti malware por decir algo ahí no lo detectó Pero ahora

sí entonces lo que no el trabajo que no hizo antes el anti malware lo hace ahora justo cuando estoy extrayendo en resumen que deshabilitáis el antimado sistema vivo qué módulos voy a ejecutar aquí puedo decirle quiero Todo vale en mi caso le voy a decir no quiero nada y lo único que quiero es información de usuarios de qué usuarios Bueno aquí hay usuarios de prueba vale No quiero más que el del usuario administrador y quiero por ejemplo mft que me saca la Master Tablet y el journal de todos los sistemas de ficheros de todas las unidades lógicas excepto desde la que yo lo ejecuto si lo estoy ejecutando desde un pendrive vale lo detecta si es un elemento removible o

en este caso que estoy en la unidad c en el escritorio pues no pasará Vale entonces imaginaos que solamente quiero eso bueno por sacar el información del ntds.dit de director activo incluso de Shadow copies lo que hace es Vela Shadow copies que haya y saca toda la información toda esto toda esta de cada uno de los puntos de restauración de cada una de las Shadow copies que tenga la máquina es decir lo que ahora Puede que no exista puede que en otro momento sí existiera le voy a decir que saqué mft eventos y información de usuarios por ejemplo vale le voy a decir que el destino si yo no le digo nada me lo va a dejar aquí va a

crearme una carpeta aquí mismo pero le voy a decir que quiero que me lo deje en la unidad datos lo voy a decir que me lo deje aquí mismo vale aquí va a estar el Root y ahí me va a generar esto en concreto Entonces le voy a dar al botón triage aquí no me está dejando nada pero si me voy a datos me ha creado una carpeta nueva que pone Wind forenses el name de la máquina la fecha año mes día y la hora de inicio de la ejecución me genera un log esto lo podría quitar porque dices qué feo que esto se vea No es que me interesa saber lo que está haciendo la herramienta vale

y me deja un fichero de log con la ejecución de lo que está de lo que está haciendo Vale cuando empieza cuando termina y en mi opinión una herramienta de trias es la potencia una herramienta de trias aparte de que no requiere instalar nada viene dada entre otras cosas por la cantidad de elementos o de artefactos que sea capaz de sacar por ejemplo aquí que no le he dicho que ejecute comandos Pues el informe es no va a haber nada por ejemplo aquí le he dicho mft tiene dos unidades lógicas me saca la mft y el journal de la unidad c de la unidad e y les añade un guion bajo y la letra de unidad de lo que está

sacando le he dicho que me saque también eventos entonces aquí en eventos bueno saca eventos incluso de teamviewer de nidesk si es que hay vale fijaos que sí hay en este caso hay ni desk en vivo creo que no pues también hay vale efectivamente esta máquina también hice pruebas con teamviewer de evenlog que es al final lo que nos interesa no pero bueno saca eventos de un montón de cacharros distintos de un montón de fuentes diferentes que yo le he pedido que me saque aunque he configurado y luego en usuarios por cada usuario que he seleccionado me genera una estructura en la cual me pone el los todos los ficheros en recordad que no son esto es

el registro el user del usuario en concreto en el que estamos No pues en este caso Solamente he pedido el administrador sería el nt user.dat y todos sus transaccionales el userclass donde están las shelbacks por ejemplo fundamentalmente y todos sus transaccionales el historial de Powers si es que hay luego otros artefactos de usuario la artritis caché en un Windows 10 Si Lo tendríamos de navegadores de todos los browsers que soporta pues me sacaría historial lo que decíamos antes no por ejemplo de brave perfil de folk historial cookies y caché si tengo alguno por ejemplo con firefox tengo dos perfiles para este usuario pues me saca al final Los ficheros sqlite de cookies de history y de Place

sqlite Vale y del Play 6.0 y bueno reciente recientes de Office al final ya os digo o sea saca todo aquello que yo he considerado interesante para mí papeleras de reciclaje el fichero dólar reseca el punto Bing me saca todos los sits que hay adentro y me saca todos a los Dolar y los dólar J que tenga bien si una vez terminas si no hay ningún sistema de ficheros cifrado me dice que todo muy bien y que me peine No que ya está que ahora toca analizar y que si hay cualquier duda o cualquier cosa pues que lo diga que lo reporte a contacto arroba securisame.com esto es en un Windows 2012 voy a hacer lo mismo en un

Windows 2019 pero en Windows 2019 en el cual Sí hay elementos digamos cifrados básicamente este Windows server 2019 tiene esta unidad que es cosicas está cifrada con big Locker ahí veis el candadito y tiene dos ficheros uno que se llama gidem.tc y otro vc estos en concreto los uno es de true crime y el otro es de Veracruz y de hecho están montados ahora mismo son las unidades j y K que tienen tres tonterías dentro para hacer la prueba pero pues eso no entonces si aquí ahora mismo ejecuto wintrears 64 dando vueltas por aquí vale

le voy a decir únicamente que haga ejecución de comandos vale aquí como digo podríamos Buscar otros usuarios sólo quiero ejecución de comandos Perdón que ha quedado aquí activo esto quiero solo ejecución de comandos y voy a decir que lo haga aquí me genera un nuevo directorio con el Hot name de la máquina y como lo que le he dicho es que me saque evidencias o sea solamente quiero ejecución de comandos fijaos que al tener elementos que están cifrados aquí en algún punto veis me dice la unidad e está cifrada con bitlocker me dice que el proceso gratuito está ejecutando se salió aparte de llamar a otras herramientas también digamos que busco con técnicas diferentes y alguna

de las unidades que está aquí está en el caso de que así sea se me genera un fichero se llama beatlocker.txt que me dice que realmente es el resultado de sacar la información de bitlocker y me saca me dice que hay un identificador de sistema de ficheros cuya contraseña de recuperación que me da igual que yo tenga el chip o no es esta de hecho esta en concreto esta en concreto es la que me generó en su momento bitlocker cuando cifré el sistema de ficheros le dije Vamos a cifrarlo 22 72 no sé qué para este sistema de ficheros en concreto me saca esta información es decir si yo ahora tiro del cable de corriente y me llevo el disco y hago una

imagen del disco en concreto podría descifrar el contenido del sistema de ficheros con esta contraseña de descifrado vale como digo al final de esto en concreto me generará un informe es que me generará un informe Drive incription punto txt que me dice el resultado de haber ejecutado aparte de Edd que es una herramienta de magnet forenses de los otros elementos que me dice oye la herramienta de magnetics funciona a veces no siempre va bien y por eso precisamente implemente otras formas de llegar al mismo resultado sacar lo mismo me da igual que sea redundante prefiero tenerlo sabiéndose por diferentes técnicas a quedarme sin saberlo no Entonces esto cuando termine al final me dirá un hola se han encontrado elementos

cifrados sistemas de ficheros cifrados ten cuidado antes de tirar del cable del cable de corriente No este lo voy a dejar ejecutándose aquí y os voy a enseñar antes de terminar lo mismo de wintreach pero con una unidad de disco que se encuentre en un que se encuentre en un en una unidad en una imagen en concreto vale en una imagen en concreto ahora lo Vais a ver por ejemplo este esto que es una imagen de disco hecha a un Windows 10 en formato en Case en formato de expert vale le voy a decir quiero montarlo y me va a generar la unidad F esta unidad local vale es de solo lectura y me permite acceder a este

sistema de ficheros estos son los usuarios que no son los míos entonces si yo ahora lo único que no puedo hacer es cerrar ftk vale para acceder a esto si yo ahora directamente ejecuto Perdón ejecuto Wind le puedo decir que en vez de sistema vivo sistema offline y qué letra de unidad Quiero la f que es la que me ha generado ftk qué módulos puedo pedir hombre no puedo pedir todos ni la memoria lo que decíamos antes no pero bueno pues algo puedo pedir quiero que me saques la mft y el registro por ejemplo vale No quiero absolutamente nada más por un tema de tiempo únicamente Venga pues le doy al botón trías no le he dicho donde quiero

que me lo genere O sea no le he pedido un destino distinto por lo tanto me genera un sistema online unidades F y aquí en evidencias mft me ha sacado el log fire de la unidad DF el mft el journal y lo que le he dicho que le he pedido el registro si no me equivoco por lo tanto aquí me encuentro Pues los del registro a nivel sistema termina rápido porque pues le he pedido pocas cosas te podría pedir Sácame todo y bueno podría trabajar después con el voy a haberse terminado el otro no este otro todavía no termina entre que termina y no termina os voy diciendo dónde de dónde Descargar windrías vale windrías como decía anteriormente Es una

herramienta gratuita y básicamente dentro se descarga de la web de securízame no tiene un apartado específico porque la verdad es que nunca Empecé con esa idea dije Bueno lo publico aquí en el blog y ya Entonces qué es lo que hay que hacer hay que ir a securízame.com y directamente aquí en la lupa pues ponéis buen día y nos van a salir todas las entradas relacionadas con wintrears sé que yo cada vez que voy añadiendo alguna cosa nueva a windrías Pues voy publicando un post Vale entonces hay algunos por ahí alguno Incluso en inglés estuvimos nominados quedamos creo que segundos en el en el en el en el cómo se llama en el año pasado y Bueno pues no ganamos ganó

autopsia cosas de la vida se supone que es un concurso entre comillas en el que se publican herramientas de ese año pasado autopsi tiene más años que el hilo negro pero bueno en fin la historia está en que bueno en que aquí se explica muchas veces cada una de las cosas nuevas que se han ido añadiendo Bueno pues yo creo que al final podéis ir siguiendo la vida de gwentrears en base a esto y es lo más parecido a nuevas cosas que que van saliendo no el decir Oye pues por ejemplo vía en un post de El amigo ingeniero informático informático que donde se encuentran los los artefactos forenses de enidesk pues me fui ahí vi que era lo que sacaba y lo

implemente entonces pues cada una de estas cosas al final se van añadiendo backs que se van resolviendo vale Y esto es un poco la historia Entonces ya digo que windrías es una herramienta gratuita que no puedo poner todas las herramientas a libre disposición No porque yo quiera sino porque no me quiero buscar un problema bueno Esto todavía no termina terminará él lo que pasa es que la parte que está pues es un poco un poco larga y Bueno pues en principio Esto es lo que es wintrears en el tiempo que tengo ya digo que no da para mucho más si alguien está interesado en ello en los cursos que tenemos en modalidad online Plus Plus que se pueden hacer

desde cualquier parte del mundo entre otras cosas se habla de wildrías se utiliza nuestra propia herramienta y en el de Linux un procedimiento también interno nuestro del cual probablemente publique una herramienta ya para el año que viene con el procedimiento y la libre también limpias Y bueno pues el que le esté interesado ahí lo tiene y nada si tenéis alguna pregunta Pues aquí estoy

Guau interesantísima herramienta Lorenzo La verdad es que para todo el tiempo forense es súper pero súper útil todos los que nos han mostrado buenísimo le vemos no sé Claudia o si hay alguna pregunta vamos a ver tenemos que revisar acá

por ahora no no hay preguntas parece que una pregunta soporta navegadores basados en firefox aparte del mismo firefox sí es bueno este el doctor browser vale No realmente a ver basados en Facebook no es que haya tantos Thor browser está basado en firefox pero de Thor browser no hay mucha cosa que sacar porque no guarda nada entonces pues poco hay que hacer ahí Imagino que por ahí van los tiros no de la pregunta que Claro porque si no hay no hay o sea yo no me lo puedo inventar Bueno entonces Gracias Lorenzo verdad por por tu tiempo por acompañarnos en este primer y esperamos Que bueno ya el otro año podamos tener por acá ya manera

presencial Muy bien pues muchísimas gracias a vosotros un placer por contar conmigo OK Muchas gracias saludos saludos

pues vamos a la siguiente charla solo nos dan un par de unos par de minutos y en breve regresamos [Música] [Música]

[Música]

bueno nuevamente regresamos ya con la siguiente charla ya estamos con Walter puestas de Perú de visa Perú una gran persona un gran profesional en seguridad ofensiva nos trae una buenísima charla Walter es líder de del área de investigación de seguridad ofensiva para opensek y ha participado en diversas conferencias como defcon 2018 2020 compartir limajac campus party y otros eventos como oaxlapam laptop Perdón así que sin más Muchas gracias Walter y Hola Hola a todos y gracias por por la invitación de verdad que que lo aprecio bastante o sea siempre me me gusta poder colaborar lo que es un poco con con las iniciativas de comunidades y y por eso lo lo agradezco y y bueno en particular

por por poder participar en esta edición de San Salvador no O sea creo que que al menos la gente que me conoce sabe que aprecio bastante El Salvador y me gusta y tengo muy buenos amigos allá hay cosas no tan alegres por esta pandemia se llevó uno de mis amigos también que el amigo de muchos muchos allá y bueno eso es decir lamentable pero no voy a poner este no no voy a incidir más sobre sobre esa nota triste Ah voy a ver de compartir lo que tengo de presentación [Música] Acá está precisamente Sí sí se ve bien Ahí la presentación