BSIDESKyiv 2018 - Alexander Adamov 50 SHADES OF RANSOMWARE

Show transcript [ru]

да я сегодня скажу немножко про рэнсом в лаборатории мы занимаемся в основном анализом рынка программа анализе тестируем свежие продукты от вендоров это backup решение антивирусы на предмет защищенности ход атак со стороны малого я и плюс еще видим образовательную деятельность я работаю преподавателем в университете argos к национальному сети радиоэлектроники читаю там курс по малой она лизис также читаю лекции в швеции вот но иногда провожу то есть какие-то тренинги собственно agenda на сегодня это 9 кейсов уж про мальчиков это все же справочки 2017 год начала 2018 я быстренько пробегусь конце будет вопрос и потом расскажу если вам это будет интересно где можно собственным позаниматься присоединиться или научиться давайте начнём собственно а что мы видим на когда диаграмме я ничего больше лучшего

не нашел чем взять в рамку с сайта майкрософта они делали репорты 1 полугодия шестнадцатого года где на были изображены топовые шифровальщики на тот момент спора лака цербер они сегодня будут у нас в обзоре сразу скажу что в этом году эти шифровальщики которые работают по модели рэнсом вы за сервис то есть в чем суть модели рэнсом вы за сервис то есть когда злоумышленники они не пишут свой кода но опять таки для того чтобы написать хожу шифровальщик нужны навыки до нужно как минимум фотографию чтобы не сесть служу поэтому код пишут профессионалы дорога от рабочих и которые знакомы с криптографией а дальше этот кайт арендуется affiliate уже туда внедрятся су свой конфиг арендует ботнет спам бот нет ну это может быть там не курс это

может быть я и тест и прочее используют exploit kit и рик краб и другие ну и таким образом доставляет уже собственно шифровальщик конечному пользователю дальше инсталлируется идет сусанна если пользователь платит деньги да ту часть из этих денег опять-таки уходят разработчику шифровальщика то есть таким образом существует эта бизнес-модель я скажу что в этом году мы видим меньше шифровальщика который работает по данной модели то есть те же серверы локи и спора они все сами не популярны если объяснения этому это переход тех ребят которые цвета писали и организовали эти атаки переход на крипто майнинг крипто майнинг становится трендовыми атаками вместо этого мы видим использование шифровальщиков которые меня скажем так меня жажды реализации и содержат ошибки в схеме шифрования а первое о чем я

хотел бы поговорить это атака не петя да ну все-все-все-все ибо ты таки слышали а я я я называю это атака клонов потому как если мы посмотрим на эту картинку онлайн атаки мы увидим что кроме не пить и да через медок было на самом деле еще несколько атак которые предшествовали это была атака с шапочками кс дата 18 мая это была атака шифровать чикаго на край написано на дадут найти и опять-таки не петя все эти шифровальщики они исходили как бы из одного источника но опять-таки возможно доступ к взлому взломанном у метку был продан возможно это дело рук то ты же группировки которая собственно взломала серверами dog но факт в том что все эти шифровальщики они являются клонами уже существующих

например x data это собранный по исходникам шурочка из не а если это клип танкер который использовал функции акселерации вы датских процессоров для ассиметричного шифрования она так и называлась а если исходники были украдены у разработчика то есть одни хакеры взломали другого хакера украли него исходники скальпель или и получился как бы на уж строчек что касается вона край здесь был как бы собственно реализация переписан оригинальный вона край был подписан отдохните на сишарпе и опять-таки использовалась уязвимость в этом люблю и это был рома с для устранения через взимать в снг 201 протоколе и не петя а почему не петя да потому что собственно не петя это пропатченный шифровальщик петя было три версии сварщика петя зеленый красный и желтый желтый это называлось еще был

диной иисуса на основании этого мальчика был ли он клоун вместо а черепа который показывался уме хотя на футболке как раз черепа шифровальщика петя вот так вот вместо этого черепа был добавлен свой код был свой свой текст написан красным и опять-таки был было сломано генерация usa ради которая должна была и за ради должен был генерироваться на основе ключа а сольцы 2 трикотаж основал файловую таблицу вот но составить алгоритм был тоже сломан и результате вместо клон наш мальчишка петя мы получили кибер-оружие вайпер не петя который собственно удалял зашел системы вот это как бы такой интересный цедент опять он прошел сейчас такого же не не наблюдается кстати да вот что было вместо черепа и не пейте до витте был

утка бы пропатчен и дописан данный текст powershell собственно это не первое не первый раз когда злоумышленники используют скриптовые шифровальщики первые мы кажется это был волк crypt когда право чик был доставлен в виде батника то есть по сути бать не который использовал pgp утилиту и с помощью этого файла и отрыва кстати алгоритм шифрования был адресован грамотно ключи удалялись в файл потом удалялись жесткого диска и запускалась еще утилита сайфер для того чтобы стереть сусанна файлы и сама сокращаться жесткого диска то есть все было сделано правило в чем просто преимущество скриптовых шифровальщиков в том что у них очень маленький detection рейса да то есть многие антивирусы его пропускают в данном случае здесь power shell был запущен через javascript

то есть вас скрепив был оккупирован по power shell script java script был доставлен через почтовую рассылку через пам он находился в архиве когда жертва распаковывал attachment запускала java script из него запускался опять-таки power shell script ну которая уже дальше провал данные вот как это примерно выглядела здесь как раз идет сборка папа вышел скрипта и его запуск тогда такая картинка да вот нас java-script а вот powershell большинство антивирусов это пропускают ну и что касается крипто алгоритмов да там использовался а из видите здесь алгоритм миндаля блочной шифрования а интересно что ошибся прорвался не весь файл а в данном случае quite да там а первые 4096 байт тоже по такому же принципу действовал шифровать чип нему код но совсем был простенький

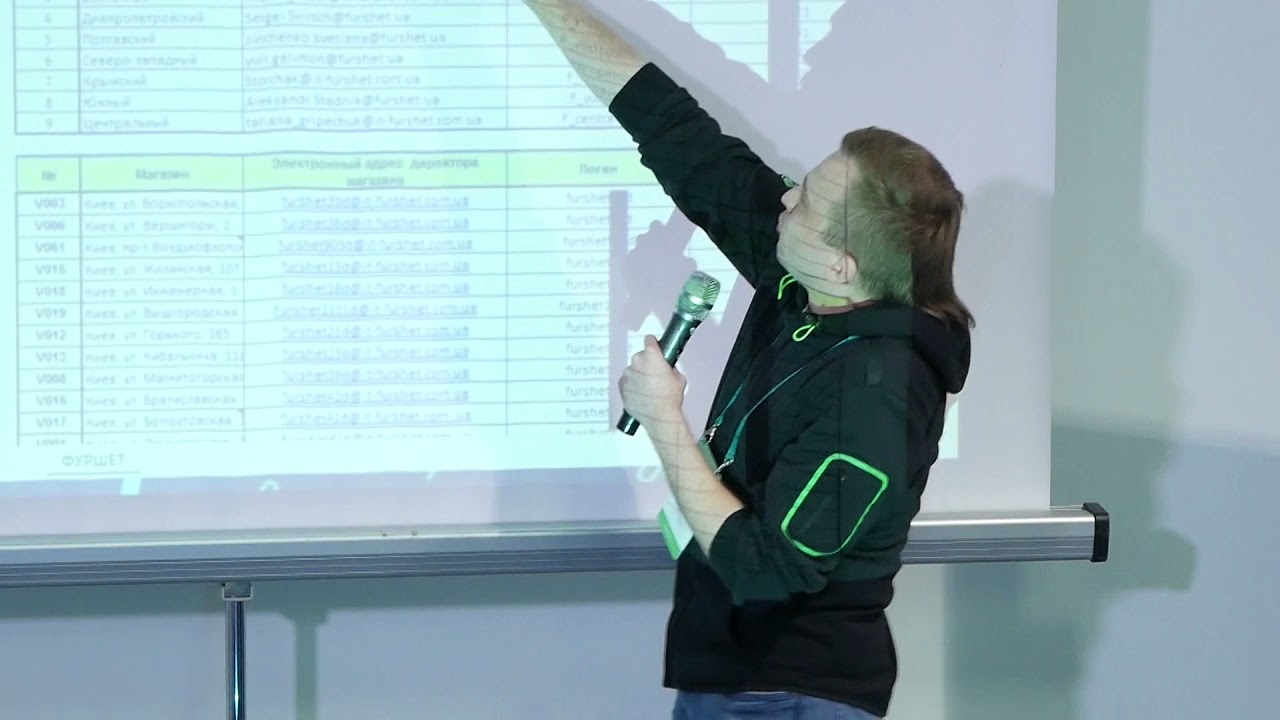

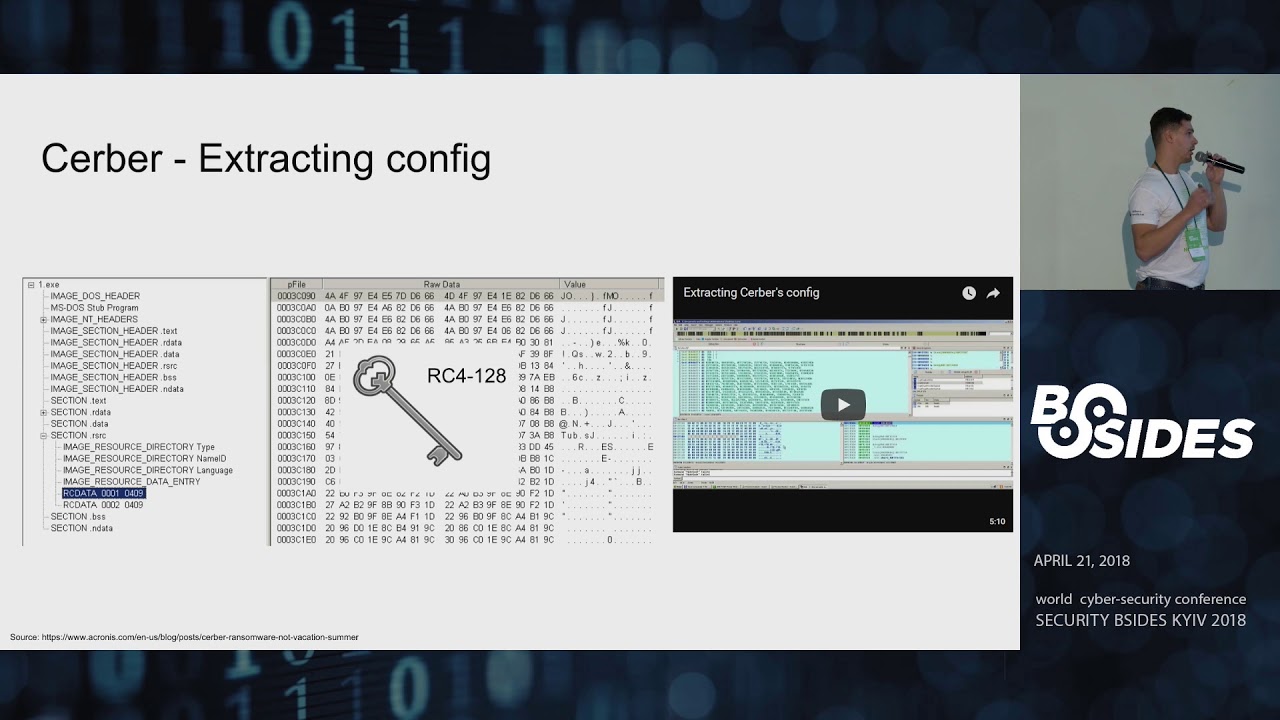

он использовал contempo да то есть к смотрел первые 1000 24 потом первые 2048 байт с ключом и вот собственно видите принципе нет не весь файл был зашифрован ну это сообщение которого водилось цербер цербер является классическим примером а модели рынком в и за сервис в чем суть этой модели в том что я рассказал внутри файла есть полезная нагрузка то есть пайлот и сам сам код шифровальщика и конфигурационный файл где хранится адрес sensi серверов может храниться там адрес bitcoin она который в свои деньги и хранится рэнсом но то есть сообщение которое дается пользователя куда нужно отправить деньги в данном случае в цербере конфигурация хранилась в секции с ресурсами видите здесь перси дата это зашифрованная конфигурация зашифровано она была захардкожены ключом 128 бит

горит воспользовался версия 4 ну это такой набор популярный асимметричный это алгоритм который используется многими с лавочками для шифрования конфигурации ну и чтобы вместо котиков у меня будет ассемблерный код чтобы вам не было слишком скучно небольшое видео которое вчера она показывает собственно отладку начальной стадии запуска шифровальщика цербер вы видите сначала идет ампутированный can't cope with a jump и то есть пока что бы никакого прилова да нет просто и ответвление дальше идет другой пример опускаться это jiang вызов jana функции например копирование создания файлов с несуществующими именами которые эти все колы они возвращают файл вот но таким образом мир можно вывести из строя и 5 монитор который используется сын боксах опять-таки по всему рту ложатся очень долго видите попытки создать файл sony с

различными странами именами но все эти попытки они заканчиваются ошибкой а дальше идет загрузка библиотек в конце концов используя runtime блинкин то есть то таблицы импорта который мы видим вначале она фейковое не соответствует тому что мы ищем ну и дальше чтобы перейти собственно к алгоритмам цифра вани и мы ставим breakpoint на api функции которая данном случае импортирует ключ microsoft cryptographic провайдер и ставим также брать point на функцию которая будет шифровать данные я же сказал что расшифровка конфигурация происходит с использованием статического прописанного в ходе ключа восьмибитного для все четыре увидите здесь до тоже такой трюк том что код он не не поделился едой как вот показался когда поэтому где то что посмотреть откуда происходит вызов функции шифрования стандартная виду сыпь и айда

нам нужно немножко его преобразовать из данных в код я тоже как одна из один из вариантов опускаться и кода ну вот собственно здесь происходит видите кол это вызов функция импортирования статического ключа в microsoft cryptographic provider вот здесь собственно наш ключ находится это его заголовок 0802 поехали и вот собственно 16 байт это россии 4 ключ которым сейчас от сервер будет расшифровывать свою конфигурацию 2 бред панда у нас стоит на функции шифрования вызывается creeping rip так как раз 4 до 7 тысяч на алгоритм да то нам принципе все равно чем encrypt амели до krypt нам его расшифровывать тоже видите а преобразовываем данный код для того чтобы понять откуда откуда у нас происходит из какой части программа происходит вызов функции расшифровки

конфигурация вот на пределе кол мы его можем подписать комментарии до чтобы было понятно помощью этого вызова происходит по сути это как проксирование до вызова функции некрасовской то график провайдер дальше смотрим аргументы которые передаются вот он в стеке находится это 5 параметр для функции crypt encrypt это указатель на буфер с данными которые будут сейчас расшифрованы сейчас мы видим да они высокий уровень терапии данных то есть никаких полярных не видно сейчас мы выйдем из функции и видите да то есть конфигурация шифровались памяти а у цербера конфигурация хранится в addison формате она содержит расширение она содержит папки в которых нужно шифровать которых не нужно шифровать интересно что здесь видите прошиты ленгвич с это локализации если сервер определяет что на компьютере

соответствуя локализация он не шифрует данные это локализации языков всех бывших советских республик байт skip это сдвиг то есть цербер не шифрует первые байты файла в данном случае 1800 байтов ну и дальше информации это мастер паблике опять-таки это правильный шифровальщик он использует симметричную и асимметричную криптографию то есть защиты ip обычный кот соответственно мастер под ключ он находится у злоумышленников и только они могут расшифровать и дать нам дать жертве ключ который зашифрованные файлы ну и дальше сообщение которое выводится пользователя опять-таки кастомно и об рашитов конфигурации дальше а моделирование как он шифрует здесь реализована классическая модель то есть у нас что у нас есть для каждого файла сада генерируется уникальный ключ то есть не они одним ключом супруг эти

файлы а для каждого файла свой ключ создается сессионная пищевая пара рст 880 это длина ключа и мастер-ключ который мы уже видели он хранится в файле конфигурации мастер паблике сессионные ключи интересно я потратил на это бы несколько дней у него понять в каком формате хранятся они автомобиля хранятся не как тучи экспортированный да и закрыта провайдера они хранятся как правильно андерс то есть как api и тью то есть на знаю prime numbers мы с помощью вкладывал горит мы можем восстановить приватный ключ эта особенность цербера но кроме того что даже если мы узнаем мастер правит ключ помощью которого можно выращивать и сион и и ключи в свою очередь восстановить включить кровать ключ с которой он файл нам нужно разобраться

таком формате цербер сохраняет зашифрованный файл оказался там все так просто смотрите как мы уже сказали что в файле конфигурации есть такой параметр как байт skip the и в данном случае в данной версии 1 тысяча восемьсот байт просто пропускается они не шифруются дальше 60 байт это просто мусор генерируется 65 мусора этих байт сохраняются в буфер и дальше они будут включены через ниже в footer уже зашифрованном виде дальше после 1080 байта данные шифруются с помощью аиса и уникального ключа для данного файла потом она что идет у нас идет зашифрованные данные которые хранят оригинальными файла контрольную сумму и rc4 кей который используется для штраф для используется для шифрования данных и чуть чуть дальше еще мы видим что добавляет еще 99 байт в не входят

значит те 60 байт которые были записаны замененным мусорными байтами и также хедер который включает magic уникальная идея данной версии цербера то есть это там четыре буквы fr br предыдущей версии содержали там айди цнбр то есть это сокращение вот сервера размер данных и зашифрованных и аж насти байта вы версии ключ и в самом конце это простые числа которые использовались для генерации овцы сиона и включая ключей россия 880 зашифрованный публичным мам-мам мастер публичным ключом рст и 2048 то есть какая-то чтобы шифровать наши данные что нужно сделать знаю мастер правит ключ мы расшифровываем сначала правильно абз ярости 880 потом мы строим этот блок получаем версий четвертый ключ дальше расшифровываем данные расшифровываем название файла имея контрольную сумму проверяем все ли

у нас в порядке и эти данные уже мы записываем после пропущенных не зашифрованных байтов то есть и плюс да еще есть есть 60 байтов которые были были заменены мусором их тоже нужно вставить соответствующее место то есть мало знать ключ до нужно еще понимать таком формате эти данные были сохранены ну и как выглядит интерфейс теперь запущу

как выглядит интерфейс для цербера оставляется либо в текстовом формате либо формате hd сообщения то есть как нужно оплатить меняется wallpaper для рабочего стола это чтобы для тех кто в танке чтобы можно было заметить и ресурсу находится видите ритагоне на домен то есть server service остановки находится в торе и сегодня его нельзя закрыть и даже вести здесь есть проверка капча есть от от ботов вот ну и интересно что включая стащу счетчик для для того чтобы жертва слишком долго не думала случае истечения срока до сумма увеличивается в данном случае в два раза 0 0 45 биткойна да будет стоить после иссечения срока будет стоить 0 0 90 локи это тоже are in самый и за сервис модель похожим

на цербер та самая fuse catia вначале видите через джемом пойдут тоже есть видите мусорные вызовы для того чтобы вывести из строя и 5 монитор а ну видите здесь алгоритм шифрования чуть попроще здесь у нас есть ключ который в котором шифруется конкретный файл и мастер обычный ключ с помощью которого файла выключить шифруется и добавляется в вот зашифрованный файл в специальном формате что здесь интересно отношению к церберу если цербер использовал полностью microsoft cryptographic провайдер и соответствующей функции шифрования шнуровки данных то здесь видите а если алгоритм он встроен этот ход внедрен в виде ассемблера что как бы создает дополнительные удобства для риверс инжиниринга вот опять таки есть структура зашла на файла это зашифрованные данные здесь нет никаких пропусков неких рандомных данных которые

там записываются в приемное место futari фута содержит следующую информацию это идентификатор вот он это четыре байта который инфицируют конкретную версию локи то есть грубо говоря филе от ада который использует этот этот билд дальше идентификатор жертвы и войди и дальше мы видим что ключ файла ключ 128-битный шифруются мастер паблике длина ключа 2048 мбайт ну и в конце добавляется лейбл и имя файла для того чтобы при шифровки восстановить не только содержимое но и название файла ну и и тростянец очень простой создается html страничка с инструкциями либо опять таки в текстовом файле а еще вот до картинка есть опять-таки сервисов руки находится фтор в торе на униан домене а следующее это голубым poster а здесь видите конфигурация тоже зашифровано с

четвертым creed алгоритмом ключ заход кожин в в файле длина ключа 256 бит и вот здесь на экране вы видите уже расшифрованная например мы видим там html страничка до которая показывается это рэнсом но вот то есть страница с требованием о выкупе здесь видите происходит расшифровка вызова функции и расшифровка попала конфигурации он состоит из кусков поэтому эти функции эти вызовы функций неоднократно еще интересно что я вернусь что захардкожены ключ он опять таки видите есть контакт строка пароль и от него уже генерируется с помощью алгоритма 166 да то есть кики древесин function мы у нас имеется мы получаем ключ и этот путь уже используем для шифровки особенность последний новых версий шифровальщика в том что для того чтобы зашифровать

важные данные для жертвы закрываются процессы связанные с хранением данных это например почтовые клиенты это процесс баз данных сервиса баз данных это офисные приложения для то что платить по полный доступ к документам и данным хранимых в базах даже с помощью то скилла видите то есть определяется а просто иди для для этого процесса содержащего а строку и данный процесс завершается моделирование здесь немножко необычно и вот есть опять-таки захардкожены пароль на основе которого генерируется до 150 6 битный ключ и этим ключом уже шифруется данные то есть в принципе это на это на эту на этот этот провальчик можно совершить крипто атаку первой версии блогом постера расшифрованы то есть есть утилиты для шнуровки последней версии нет здесь здесь опять-таки у нас есть своя реализация а

если алгоритм ну точнее она не своя она просто сказать скопирована скорее всего , библиотеки и вставлена в код формат хранения данных вот суд на наши зашифрованные данные зашифрованный ключ и вектора инициализации и некоторых помогать информация куда выше на входят название файла и контрольную сумму этот шаг собачек он в отличии от предыдущих устанавливать соединение с сервером вот но это не обязательная опция то есть если интернета нет он все равно продолжает он он свернул что это шифрование данных ай-ай выглядят следующим образом достаточно просто опять-таки доступ через тор униан домен а serpent или данная конкретная версия называется octopus что можно посмотреть в в политическом анализе в вместо данных исполняемого файла значит здесь у нас шифровальщик написаны на сишарпе это тут

нет его можно декомпилировать но здесь тоже для то чтобы нельзя было просто проанализировать применена опускаться первое это замена названия переменных и методов программе дальше видите здесь branching он он необычный для того чтобы в общем запутать выполнение обычной обычных инструкции до вводится некоторые перемены который вычисляется и на основании вот этой переменной уже мы папу по модулю пять да мы определяем какая из-за инструкция будет выполнен на следующем какой блок кода будет выполнен этот тоже своего рода запутывание и еще опять-таки не правильный формат ведь при до компиляции компилятор ругается что это не валидный файл значит создание опять-таки мусорных файлов попытка их сознания для того чтобы видеть и и пий монитор не revol малозначимые логе завершение процессов опять такие процессы связанные

с сервисными баз данных для того чтобы файлы баз данных были освобождены и их можно было шифровать и здесь коммуникация с удаленным сервером если у дрона недоступен то шифрование не происходит если sensi онлайн то значит идет chicken request a ссылается информацию о ip адрес жертвой страна да там видно и в ответ получается россии public мастерки ну это собственно где находится сердце сервера то есть в конфигурационном файле было прошита 33 api адреса не все были онлайн модель шифрования мы получаем с удаленного сервера sensi сервера мастер public люси россии 2048 опечатка и помощью этого ключа уже к шифру им уникальный для каждого файла ключ aes 256 то есть данная схема она не отламывается и формат хранения данных значит ключ aes

256 шифруются россиян его быть все четыре добавляется конце файла здесь все просто если есть ключ то очень легко шифровать данные так же как и мы видели в цербере да есть проверка на локализацию собственно если у вас установлен один следующих языков the serpent не будет шифровать данные на этом компьютере ну тоже обычный plantex это рэнсом ноут сервиса шифровки находится не в торе а в обычном в в спора тоже у нас здесь есть конфигурационный файл он зашифрован а если он 256 вы видите эта информация которая содержится в конфиге для споры собственный the rain сомнут это строки папа где мы не будем шифровать расширение для файлов идентификатор конкретная версия конкретного билда дальше мастер public ключ роста и 1024

список список команд которые удаленный сервер может выполнить на компьютере на зараженном компьютере здесь видите что интересно в споре модель шифрования содержит одну screen так лишнюю итерацию то есть кроме кроме просто генерируется ампаро сессионных ключей 1024 еще не дрался еще один населенный ключа я здесь 56 то есть добавлено счет это вот одна один шаг который принципе если его убрать ничего не поменяется но возможно для того чтобы запутать или возможно меняли код и забыли просто удалить эту операцию из как это из-за того шифрования вот непонятно скорее всего просто для запутывания кода и формат в котором сохраняются файлы зашифрованные файлы собственно содержимое файла зашифрованы с помощью файла выключать 6 потом у нас есть часть файла включается к с

оригинальным контентом то есть нет незашифрованным дальше идет блок зашифрованный сессионным ключом симметрично мои шесть который содержит те самые ту самую пару освещенных ключей тысяч 24 дальше за ним идет собственно сам сессионные включая 6 уже зашифрованы мастер по были ключом и в конце мета-данные это размеры блоков идут и сессионные ключа 56 зашифрованной сносного опять-таки этим ключом опять в чем в чем смысл был добавление в двух местах фронт сессионного ключа я выдержу прощения сысина ключ а внизу а есть ключ это разные ей на русском языке кстати а были локализации споры на английском в данном случае попалась локализация на русском языке самое тесное что на сайтах поддержки здесь видите есть публичный чат и если вы почитаете там можно найти сейчас

смешные комментарии вопросы что там один одна жертва пишет что я студент в общем пишу дипломную работу моя дипломная работа зашифровано можете ли вы мне сделать скидку вот но ему-то что нет не можем делаем скидки только корпоративным клиентам если у вас зашифровано там несколько компьютеров в вашей корпоративной сети то соответственно вы можете рассчитывать на скидку для того чтобы пачку сразу ключей получить опять таки для каждой каждая система генерируется свой ключ и своя свое утилита для оцифровки 2018 год начался с атаки gang rape как я рассказал классические шифровальщики типа споры серпента cs сервера и локи они сошли на нет появились такие самописные то есть это это уже не рэнсом и за сервис модели это основной писаный продукт уже вышла

две версии первая версия по-моему вышла в в январе 2017 года она и ее не могли шифровать до тех пор пока не взломали веб-сервер злоумышленника и не украли масти отправит ключ вот и потом компания bitdefender выпустила утилиту для расшифровки с помощью этого ключа вот ну собственно ответ не заставил себя ждать в марте то есть буквально месяц назад вышла вторая версия уже как бы опять таки с новым мастер причем с новым сервисом наверное веб-разработчика они уволили вот и либо разработчик был инсайдером если этот ключ за большие деньги ну в общем не понятно отличить эти версии можно по расширению то есть первая версия провала файл с расширением j&j себе ген гент краб и вторая версия просто расширение краб в

обеих версиях и завершались процессы для того чтобы освободить файлы с базами данных почтовые базы и офисные процессоры модель шифрования достаточно классическая она неуязвима хотя нет в рубрум генерировался гиннес пара сессионных ключей 1 и 2 2048 и с помощью которой шифровался малый ключ а если 56 вот но самое интересное что эти ключи сессионные раз и 2048 они передавались злоумышленнику на управляющий сервер при этом использовался все 4 для шифрования ну как вы понимаете использование симметричного алгоритма да это уязвимость и в первой версии 6 4 ключ которым шифровался трафик был бы захаров кожи то есть при ан проанализировав файл можно было этот ключ достать шифровать трафик если он где-то во сохранился например на стороне провайдера и дальше уже извлечь

оттуда пару сессионных ключей россии и помощью приватного ключа система уже шифровать файловый ключ во второй версии счете сменилось алгоритм генерации ключа здесь ведь используется версии 32 алгоритм для подсчета контрольной суммы от слова попка-дурак вот и добавляется слово европол формат зашифрованного файла соответственно зашифрованные данные потом идет 256 байт это значит файловой клюзе рф рованный сессионным ключом 256 байт это званый рсм вектор инициализации а езди 56 для данного файла ну и в конце 8 байт добавляется еще это размер оригинальных файлов которые были зашифрованы смешной тоже момент в том что каким образом авторы gentra бы выбирали домены для своих управляющих серверов они они сюда добавили всех своих самых лютых врагов это значит portable пин компьютер который часто публикует информацию о

последних так как шифровальщиков и decryptor ах портал но marine сам это проект совместно whirlpool лаборатории касперского еще компания где находится утилитой для шифровки eset nod своим csoft и собственно gang rape то есть один из этих доменов использовался для соединения с у прочным севером во второй версии они добавили полиции румынии почему по листу мы не потому что при помощи полиции румынии был получен доступ к серверу первой версии и оттуда собственно взяли ключ вот но чтобы им как бы отомстить вот добавили тоже мал мал и хантер team опять-таки там команда которая занимается анализом последних шифровальщиков сбором информации о них и публикацией аналитических данных jedi себе понятно emsisoft gentra то есть 2 домены остались юзер интерфейс тоже такой пустой контекст с информация о том

куда платить сервиса шифровки авторе находится он не на домен ну и завершение это манера пей тоже не ррын самый за сервис модель очень простой шифровальщик с принципе его не составило сложности проанализировать и расшифровать что такое манера прн сам он собственно был назван этот шифровальщик манера пей потому что это первый шар мальчик который начал требовать выкуп уже нет ни в биткоинах в новое валите манеры криптовалюте еще интересный момент в том состоит что он был распространен под видом новой криптовалюты спрайт coin информация об этой криптовалюте было опубликовано на сайте bitcoin . bitcoin ток точка орг и то есть там где сидят много пользователей криптовалют интересующийся криптовалютами и на это в на этом сайте был был опубликован пост на форуме что

вот появилась новая криптовалюта и пользователям предлагалось скачать пакет это архив в котором были два было два приложения первое это приложение волит да то есть кошелек и второе это какой-то там циля ционный пакет то есть как когда вы запускали хотя бы один из этих файлов что соединение с удаленным сервером то есть проводился чикин вам показывалась диаграмма что загружается база данных транзакций вот пока идет эта диаграмма к прогресс барр все файлы на компьютере шифровались и в конце пользователю выдавалась вот такое-вот сообщения с инструкцией куда нужно заплатить 0,3 манера это порядка 120 долларов на тот момент а кроме этого что интересного в манера пей в том что там был еще password стиллер то есть программа которая воровала паролей из базы данных

мазилы и хрома там где хранятся за кашированные пароли для ваших ресурсов но после анализа данных шифровальщика стало понятным что во-первых алгоритм который мы шифруются данные это сальса 20 симметричной крипто алгоритм причем реализация и вашу реализацию которая была использована на гитхабе ее написал студент в качестве там какой-то работа или то чтобы грубо говоря потренироваться в написании крипто алгоритмов то есть это неопытный цель то есть это после какой-то кастомные алгоритм который принципе мог бы содержать ошибки хотя он был реализован соответствии с формальной моделью но ключ для этого алгоритма симметричный ключ он генерировался на основании следующих данных имя компьютера имя пользователя profile string но это портал string это опять-таки путь к папке гены где находятся файлы файлы данного пользователя и адрес sensi

сервера вот ну как вы понимаете знаю эту информацию можно сгенерировать этот ключ расшифровать файлы ну я снял как бы 2 demo ролика вместо котиков первый ролик и так как шифруется данные вот у нас есть папочка где я положил мои документы всякие разные я открываю значит в еде манера пей здесь нет опускаться я перехожу сразу на функцию которая называется generate a diet от назвал а эта функция которая генерирует 16 байт овый идентификатор вот он кстати потом добавляется в качестве расширения на основе этого иди потом уже генерируется а ключ для сальсы 20 и дальше идет мы переходим на функцию файл скрипта files то есть происходит шифрование файлов с ключом генри он на основании нашего идентификатора мы это видим давите

отгулять расширения . encrypted теперь посмотрим вторую часть

начальную слова немножко другие у нас уже есть зашифрованные файлы опять-таки запускаем в еде наш манера пей доходим до того же смысле генерация идеи можно сейчас увидеть что а идти тот же самый сгенерировался то есть он один пузырь у сына для подъемной системы дальше мы заходим внутрь и функции файл encrypt предположительно эта функция используется как для шифрования так и для расшифровки мы заходим на другой просто reference который ведет нас фунт набор на branch который собственно расшифровывает файлы я просто делаю с этой пвд багере и запускаю branch который отвечает за шифровку файлов есть мы с боксы которые были добавлены автором манера пей который говорит о том что сейчас начнется расшифровка файлов пожалуйста не прерывайте процесс иначе это может привести к потере данных

а вот собственно вы видите в мониторе файла мониторим посмотрели что файлы оставались и можно проверить нашла ли расшифровка успешно ну ну и дальше уже мы с бокса данте то по сути мы обманули программу мы не вводили код мы просто в 2 гири перешли на другую ветку ну мы сделали специально для этого сам план шифров чик и пожарили вас в евро полам он должен появиться на портале на marines and . курок в скором будущем так а ну собственно моя миссия была показать что показать зачем нужен реверс инжиниринг и очень может быть полезен analyst римский программ шифровальщиков если мы можем определить как какова схема шифрования мы можем сказать клиенту который к нам обращается можно лишь формате данный или нет если можно

мы ищем анализируем алгоритм пишем decryptor и отдаем клиенту для того чтобы он мог шифровать эти файлы чем мы сейчас занимаемся как я сказал что я работаю со студентами сейчас делаем исследования вместе с группой студентов это искусственный интеллект пользованию снова интеллекта алгоритм наши на обучение для определения крипто примитивов в бинарном коде троцкий программ шифровальщиков почему это актуально на мой взгляд потому как в samp лах например волоки вот serpenti в манера пей использовались захардкожены и алгоритмы они были скопированы из репозитория и вставлены в код из не использовался в вызове биотики и это затрудняет детектирование этого алгоритма то есть его нужно первых локализовать во вторых понять что это за алгоритм на этом может уходить несколько дней потому как он

может быть опрос ассоциирован идея какая то есть мы обучаем на стандартных библиотека хоуп нсс скриптов 1 плюс 2 пи до майкрософтовский провайдер что там еще же бичи библиотека мы обучаем алгоритм чтобы он знал как выглядят крипто функция крипто примитивы в эти библиотеках и потом смотрим может ли он найти данные данный клип the primitive в томске программу шифровальщиков это альтернатива существующим подходу с помощью сигнатурного анализа опять-таки есть яра правило который редактирует крипто горит мы и по идее опять-таки есть крипто модуль помощью которого можно детектировать соответствующие использование каюта примитивов если вам это интересно я приглашаю к сотрудничеству студентов о преимущественном магистров и аспирантов то есть это ток будет монреаля на конференции его разбудить и 1018 в октябре месяца вот то есть да и

до этого момента исследования идет еще вот можно писать не и присоединиться к нашей группе для того чтобы попробовать различные алгоритмы машинного обучения можно еще опять-таки 1 год мы проводим в летнюю школу на базе львовской политехники мы стартовали данный проект три года назад у нас был гранат евросоюза приезжают преподаватели из польши и швеции с украины и мы мы проводим такой формате мастер-класса короткий короткую летнюю школу в этом году это одна неделя опять таки если вам будет интересно но опять таки это для студента для аспирантов регистрируйтесь всего 30 мест время проведения ато 19 июля 2017 volvo да все есть какие-то опросы коллеги задавайте да вот у меня вопрос что стоит первое предпринять если столкнулся с шифровальщиком столкнулся в

роли кого туда в роли потерпевшего роли потерпевшего это хорошо ваш вопрос а что нужно делать это нужно фризе систему и звонить вызывать человека который знаком с forensic а для того чтобы сделать там по памяти сделал там жесткого диска и дальше уже отсылать сам пол аналитику либо например есть сервиса ну marines он точка орг и ряд других айден самое где можно загрузить например рэнсом ноут сообщение да и по сообщению прилетит фр вальчика если вы знаете тип шифровальщика вы знаете схему шифрования ну и дальше уже исходить этими шифрования либо есть утилита для шифровки либо и нету вот но первое что нужно сделать это снять дампы и дальше с ними можно будет работать что обычно делают клиенты они как только ночных все все

выстраивалось они ставят антивирус чтобы он еще больше всего там почистила и в итоге нам нам присылают тупо зашифрованные файлы без бинарник а ну как бы иногда это не так получается кровать файлы то есть какой-то там просто поднять backup или что-то в этом роде это не стоит такого делать вы делаете дамб и сохраняйте доказательства для того чтобы можно было же нам сделать а потом восстанавливать систему с backup а ну пока понятно да то есть если у нас есть это хорошо если эту меня каким-то образом остался сказал какой-то эталонный например книжка да там вот зашифровала я нашел где она приблизительно вот она у меня там ещё где-то там на флешке на телефоне сохранилась это может как-то там помочь или

да это может помочь если мы говорим о шифровальщики одним уход там использован темп от то есть как я же говорил . 4 байта ворвалась включим 1002 четыре байта ссорам ну там легко комбинировать ключ 10 лета можно руками тренировать у нас была в практике два случая наприсылали файлы зашифрованы нему кодом бинарник а не было мы просто па-па-па файлом поняли что это что этот сорт ну то есть там одна попробовать получится не получится спасибо виде еще вопросы

скажите вот такой вопрос по поводу обучения искусственного интеллекта как вот вы собираетесь с сэмплами сталкиваться которое of us и раваны но не какими-то такими примитивными способами то есть тут все как работает снимается отпускаться навесная там остается чистой алгоритм то есть такой какой он был и потом дальше в принципе сигнатурных анализ тоже хорошо бы работал никакого смысла обучать там искусственный интеллект ну допустим даже если вдруг она немножко более продвинутая ведь встречается какие-то мусорные паттерн это туз да еще можно как то что то куда приткнуть этот машин даннинг но в общем случае когда опускаться сделано качественно там есть виртуализация то там алгоритм все до неузнаваемости поменяется там вообще ни одного байта не будет никаких не удастся не сэмплов учить не размер

меняется да все там до неузнаваемости поменяется его человек не опознает и машин гонит там работать не может в принципе как вот эта проблема будет решаться да и хорошо просто то есть запуск понятно что если сфокусирован то там еще найти нельзя или запакованный полевым или полиморф хороший оратор используется надо работать дамбами уже здесь снимается опускаться и собственно код расшифрован что касается сигнатурного анализа до большинстве случаев он поможет найти сигнатуры вот в нескольких случаях например вот манера пей да там сигнатуры не работают дампы а не говорите следам пить память до когда он уже раз шифона но не будет расшифровано никогда у него вечное состояние ну то есть нормально из которой он работает это виртуализированные код он не

расшифровывается в принципе он вот так и работает тогда как в интерпретаторов там инструкция за инструкции каждый раз эта виртуальная машина каждый раз разное в него нет кого-то другого раз шифрованного состояния то есть вы знакомы там есть фемида вaм протектор до современный килограммов щеки вот этих сэмплов почему-то нет здесь но они существуют и вот как вот с ними вот решать тогда этот машин лёнинг куда аппарате мида не скажу вот но а конкретно эти sample и здесь как бы там ничего не использую виртуализация для вызовов здесь установить если найти место да то там видно этот алгоритм он как бы очень и поэтому горит мы можем найти собственность исходники даже этого алгоритма основной вопрос потратят время но вот это да там самарка там потратят

какие-то деньги потом появятся сэмплы вам их сделают на которых это все не будет работать но вот как-то жалко труда а также и будь она сам не понимаю не но утилитарное подходить я бы не стал на этот проект он скорее учебный то есть это не то что там мы сделаем утилиту и ее и продадим это просто посмотреть насколько эффективно можно использовать машины обучения в сравнении с и сигнатурных детектированием это скорее просто чтобы студенты попробовали себя в в создании таких алгоритмов в имплементации алгоритм машина обучения для решения задач в рамках кибербезопасности вот это не я это не сидит in silver bullet это просто как бы прикольный проект где можно попробовать силы в машину обучения и время с инжиниринге скрыть их по

вашему мнению кто из антивирусных вендоров лучше всего справляются с перечисленными вещами до их еще запуска мы делали тестирование в апреле прошлого года мы тестировали порядка 20 антивирусов на теста который эмулировать и поведение трески программ шифровальщиков по показаниям тестов большинство большинство топовых антивирусов детектирует где-то там 20 процентов из кейсов ну вот я просто еще парочку делал тестов недавно и увидел что убиты фендера появился х шорох ха ха хороший анти рэнсом в модуль еще одно антивирусы я не помню ну опять-таки сейчас сложно сказать это нужно опять и перед тестировать все эти решения добавить новые тесты исходя из последних примеров которые мы сегодня смотрели и тогда уже как бы показать эту сравнительную таблицу я скажу что год назад ситуация

была очень плачевно то есть если идет например использование microsoft cryptographic айпи то здесь вопросов нет да там антивирусов детектирует если идет что-то чуть-чуть в лево чуть чуть вправо до например вот посреди несколько sample of the манера пей спора локи у них там просто скопирован исходники то есть они используя библиотек никаких здесь здесь пропускается плюс скриптовые шифровальщики и в тоже пропускают то есть в плане расовые решений я бы рекомендовал бэ бэ бэ бэ бэ бэ бэ бэ как решение вместо антивируса есть я могу порекомендовать это не то что там реклама есть решение от акронис а вот там встроены антираковая решение touristik он очень хорошо работает мы его тоже тестировали