BSidesKharkiv 2018 - Alexander Adamov WHY DO WE NEED REVERSE ENGINEERING?

Show transcript [ru]

всем привет да и сильно преподаю в her 9 лет я работаю там преподавать старшим преподавателем кроме этого собственно занимаюсь анализом прелестный программ руковожу если русской лабораторией где мы анализируем кибератаки делаем реверс инжиниринг вредоносных программ плюс тестируем security продукты на таких антивор антивирусы backup решения на предмет их устойчивости к атакам со стороны вредоносных программ есть такой тоже коза так но по сути говоря это так своего рода penetration testing только достаточно такой извращенный собственно вчера закончилась школа летняя школа по типу безопасности в городе таллин она была посвящена а морской безопасности но я туда приехал не пришлось поменять билет чтобы успеть сегодня на свой доклад на be so its собственно что я буквально хочу пару минут сказать в этой

школе что меня впечатлило и заинтересовала первое это нацеленность с точнее фокус сейчас нацелен на безопасность критической инфраструктуры в частности были рассмотрены и аспекты безопасности в в морской среде то есть она это например там spoofing джейми навигационных систем захват управляющих систем кораблей студенты это все проходило на базе морской академии а студенты были разделены на группы и и они у них были симулятор и прочих систем кораблей и они собственно выполняли там маневры на море там грубо говоря там были из таллина в ригу да и им нужно было взломать своих коллег то есть взломать систему управления другого корабля чужого корабля для этого можно было использовать эксплойты и вредоносные программы кроме этого в рамках этой игры были доклады выступал

директора международного авиационного сердца вот такая красота существует его недавно создали а то есть я думаю все слышали до про попытки взломать а бортовой системы самолетов да когда там человек приручил мультимедийную систему через беда мультимедийность м подключается к к внутренней сети самолета ну и дальше там пробуют получить повышенной привилегии и даже вроде как пишет что получилось в одного из исследователей повлиять на на на на управление самолетом насколько это правда или нет но он случае такой угрозу нужно рассматривать и собственно сердца он пьер будет разрабатывать стандарты и процедуры рекомендации до для авиакомпании для собственно для пилотов и для компаний которые зарабатывает оборудование а также представители гамбургской полиции рассказывали про взлом автомобильных систем да то есть как оказалось они у них в практике изучается

очень много краж автомобилей в частности таких марках volkswagen бмв mercedes популярных германии вот и они рассказали собственно про типичный способ угона автомобиля оказалось что это очень просто сделать несмотря на все как бы современной системы защиты без без как это называется frigo по моему когда ключ не нужно вставлять его замок зажигания да то есть эти системы уязвимы то есть угнать такой автомобиль и состояться сложности и технически это реализуется там формате там 200 до 300 евро вот и они как бы работать над этой системой и пока что ничего более никаких стопроцентных решений они не нашли вот то есть нужно полностью менять концепцию безопасности в автомобильной промышленности но опять-таки автопром вряд ли бы это пойдет это решение по держится муж но это все

повлияет на издержки которые несёт компания а здесь на картинке показан симулятор да это вот как бы команда студентов в которой был ментором вот мы шли там поп по курсу выходили спорта и у нас были симулятор ноутбуках с помощью которых можно было запускать эксплойта и пытаться взломать другие корабли прикольная очень такая штука и даже видео я попробую запустить его offline

катком кому нравится видео игры и подобно рода симулятор и я спросил сколько такая штука стоит чтобы дома поставить оказалось стоимость такого симулятора 6 миллионов евро он включает опять-таки учебные классы и центр управления оксана где зовет здесь не задаются а маршруты и правила игры можно сказать да да да да да ну тут два варианта либо к бы вы занимаетесь учитесь морской академии да и проходить этот курс либо вы занимаете безопасностью и там грубо говоря вам дается краткий мануал да как это все работает и отдается симулятор с которым можете работать ну инструкция потому как там вводить координаты как там на самом деле ничего сложного то есть она выглядит много кнопок но на самом деле там радар навигационная система и

собственно управление машиной и рулевое управление так дальше по поводу риверс нижней венка кто знаком что это такое и кто может быть практиковал рейс инжиниринг да я есть я пытался я обычно на каждую лекцию начиная с ввода терминов да и определение собственно что это такое и но обычно беру там определение из википедии и сегодня открывая google вашу реверс инжиниринг и почему-то мой google хотя абсолютно никак бы не подписчик этого ресурса луркоморья почему-то он не перк 1 ссылкой вы дал ссылку описание рендеринга на этом ресурсе я сейчас процитирую а это рис инжиниринг или обратная разработка это процесс следующее слово будет зачеркнуто в оригинале восстановление исходников с конечного продукта инженерная и или научной деятельности интуитивно конструирования механику по

принципу а какие процессы должны вызывать такое вот внешнее поведение этого продукта ну когда мы говорим про dice инжиниринг программ в частности вредоносных программ то это немножко другое да то есть это так более общая относится ко всем по технологиям ко всем скажем так областям науки и техники что касается риверс инжиниринга в коде основная задача рентгеновского кода основная задача таксиста в том что у нас есть бинарник то есть исполняемый файл но обычно там троянская программа например визитом шифровальщик и мы посредством дизассемблирования получаем ассемблерный код ну дальше смотрим листинг а сам верного кода что она делает мы также можем использовать отладчик который обычно встроен вместе с водиться с имбирем для то чтобы можно было запустить эту программу и

посмотреть что она делает вопрос на засыпку что это за программа представлена да это на самом деле это си си программа написана на языке си ну все мы всем известно hello world да только вот она после компиляции была деформирована да и вот так собственно выглядит ну так или примерно так зависимости от компилятор от от архитектуры процессора от опций компилятора а примерно так будет выглядеть в dice наверно в листинге то есть идея какая да все я думаю знать как эта программа выглядит сида она ему записать в гравюре а там 1 или 2 на двумя строчками или даже может 1 здесь видите немножко больше до команд соответственно идея какая то есть научиться быстро читать этот код и понимать что он делает и его отлаживать

или это нужно понимать принципы как собственно работает процессор как идет работа с памятью данными в памятью и с регистрами процессора что почитать на эту тему если вы хотите научиться реверс инжинирингу первый ресурс это бесплатная книга называется реверс инжиниринг of a beginner's автора denis юрьев я и мои коллеги сходимся в в во мнении в том что наверное это один из лучших на данный момент тем более бесплатных ресурсах где покрыты все практически все платформы все архитектуры процессора и здесь это такие примеры и кроме того есть еще вариант на русском языке есть еще книжка если не ошибаюсь 300 касперского по реинжинирингу на на написано в начале 90-х где-то вот на грани в конце 80 90 помощью 90-х и честно говоря

не очень хорошо читается и опять таки нет нет современных ретекстур да то есть там or маски архитектуры mips ну и так далее а по книга по анализу просто программа опять таки очень много хороших отзывов ей пользоваться и преподаватели университетах и опять-таки специалисты которые хотят безопасности которые хотят изучить анализ программ а называется практика мандалы анализе с издательство starch press автор сикорский хоник вот а то есть это грубо говоря ответ на ваш вопрос с чего начать изучение рельс инжиниринга опять таки я преподаю университете и а в принципе читают а на четвертом и пятом курсе для студентов курс по анализу в носу программ там есть как бы элементы reverso неринга но опять-таки курс в университете он больше такое кого общего

плана то есть там нету другая углубленного изучения ассемблера потому как не всем студентам это интересно грубо говоря если же вас это тема интересует вы хотите попробовать по ривер сити проанализирована ста программы то вы можете начать делать сами ну и сегодня собственно не буду рассказывать там детали смп сервера или какие-то техники рестлинга я просто покажу пару примеров в силу своей деятельности в рамках лаборатории мы анализируем трески и программа шифровальщики вот какая цель нашего анализа когда к нам обращается к эта организация пострадавшие о трансовые от атаки обычно что интересуют это возможно ли восстановить данные для того чтобы ответить на этот вопрос что нам нужно понять абсолютно верно да абсолютно до 2 2 правильных ответа вот поэтому это собственно первый ответ

на на название этого доклада да зачем нам нужен древес инжиниринг в частности например при анализе шифровальщиков мы можем понять мы можем помочь клиенту или нет а обычно клиент клиент да кстати я да это хороший вопрос дело в том что часто клиенты прислать зашифрованные файлы и но кстати был был один случай когда мне прислали cyfron и файлы и нам удалось найти ключ по только по этим файлам там там были зашифрованные файлы и файлы оригинальны и нам удалось дарственной ключ кто знает каким крепит алгоритмом было шифрованные тот эти файлы ну еще варианты косор да то есть мы просто берем два файла их складываем вместе и получаем ключ но такое бывает крайне редко это семейство нему код было вот и еще до

него было к ссоре с назывался это 270 шапочка но понятно что это были скорее знаете такие да да но тут тут идея какая то есть если то есть жертва зараженный шифровальщиком она скорее всего не будет вирусным аналитиком с вероятностью 99 процентов и никто не будет разбираться там какой там алгоритм то есть файлы как бы не работают как раз и все да вот проблема то есть а если же мы говорим о более сложных угрозах о которых расскажу то они используют уже проверенные моделирование которое было описано 1194 году на контена и триполи конференции копирайтом provasi двумя китайскими исследователями вот основная идея это использовать два типа шифрования какие как вы думаете о слушании собственно 2 и всего два типа

а ну а называется симметричная это когда до 1 ключ используется для шифрования для шифрования и асимметричная когда у нас два ключа до приватной публично и соответственно если шифровать файлы обычным симметричным ключом дата его пойди нужно куда-то записать внутри файла и тогда камеру как аналитик я смотрю окей это симметричный шифр что какой ключ используется если он захардкожены мы просто его вытаскиваем и все свои задача да вот это кстати хорошее замечание есть примерно это красное на эту модель шифрования вот а если используются например у злоумышленника остается приватный ключ асимметрично мира и россии до а публичный вшит в код программы и публичным и раз и ключевым идет шифрование уже симметричного ключа котором в свою сестру c файлы то тогда

уже если как бы алгоритмы реализовать алгоритм реализован используется кай корректной версии этих алгоритмов шифров то взломать такой сломать такого крита locker а невозможно и тут кто-то подал руку спасибо

ну админа обычно что то что типичная реакция да то есть произошло шифрование первым делом администратор ставят антивирус вот и антивирус с одной стороны он конечно может найти этот файл с другой стороны он удаляет ну как бы все все вредоносные файлы которые находят на компьютере а ну если мы в моменте когда уже шифрования произведено то есть процесс обычно завершается он не висит резидент на и то есть до нужно найти этот файл то есть это задача сисадмина там или специалиста по безопасности по сканировать например антивирусом найти его но обычно нам нас приглашает уже в компанию когда вот они поставили антивируса антивирус все поудалял там все почистил и мысли уже смотрим чистую систему то есть танки никаких следов нету то считает до может

быть логе антивируса но бывает так что когда там сначала ставит оденьте вирус потом его сносят 100 другой антивирус ну в общем

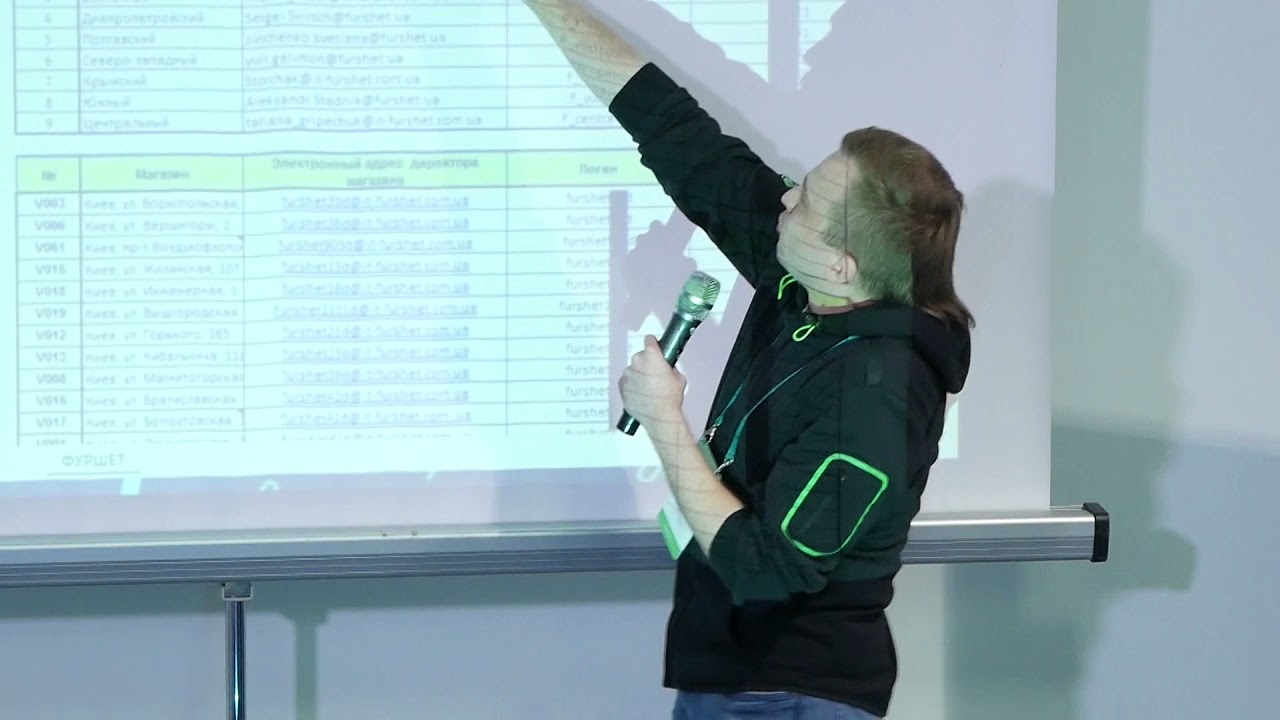

да да обычно до обычно шифровальщик когда шифрует файлы они отключают backup службы в частности windows да там 66 до копия удаляет раструб ленты и среду копий и восстановление файлов таким способом тоже как бы становится невозможно ну давайте перейдем к этому примеру от сервер на мой взгляд это сервер рэнсом в это один из самых сложных шифровальщиков который анализировал первое он построен на модели рэнсом вы за сервис то есть есть разработчик этого продукта там правильно реализован алгоритм шифрования мы сейчас о них поговорим а для того чтобы его кастомизировать под клиента в него внедряется конфигурационный файл он находится в секции ведь ресурсов это вот у нас в файл до порта было бы это был исполняемый файл 1010 видеть он разбит

по секциям в конце масса секция ресурсов и вот в конце зашифрованные данные которые по сути его если конфигурационным файлом зашифрованном алгоритмом si4 это 7000 на алгоритм а ключ 128 бит ключ захардкожены понятно что чтобы программа смогла шифровать и нужно метро есть где-то у себя внутри ну и небольшое видео для того чтобы кто сейчас

а собственно это файл цербера загружен один сэндлер интерактив для сингер идеей на мой взгляд лучше desember сейчас индустрии правда дорогой мы берем его за открываем программу dicembre рует его и запускаем под отладчиком дальше используем так называемая стрельба стены богин то есть грубо говоря видите ходим по коду программу и смотрим что она делает одновременно я запускаю монитор это называется динамический анализ то есть мы видим все что происходит системе вот например сейчас вызывается функция купе файл да это windows и пей вызов и пытается скопировать файл который не существует визитом к это абракадабра в виде имени файла ведено соответственно монитор нам говорит что есть попытка копировании файла которого не существует ну и такие попытки повторяются неоднократно видите на десктопе вот кроме этого а до этого

были такие многочисленные jump и которые в обычной программе мы вряд ли увидим это все техники называются опускаться для чего копируются файлы которые не существуют повредился попытки копирование файлов которые не существует как вы думаете из тех кто сталкивался с инжиниринга или с анализом раз программ

ну это такой сложный вопрос данной техники 1 до это чтобы за сбить с толку аналитика чтобы как бы много мусорного кода потому как по сути когда мы начинаем анализировать программу что мы делаем мы делаем с тобой среды богин собственно в чем секрет успешного анализа просто программа это программы это в том что вы сможете 8 часов вот так вот по одной струкции ходить и как бы разбираться как работает программа это наверное самое сложное из всего процесса то есть иметь иметь терпение второе это автоматизированной системы так называемый sandbox и или и 5 монитор это вот как раз на них этой атака сделано то есть идет запуск обращение к репей cola копи файл и если в операции неоднократно повторять то

отвезти на локоть и монитор он будет увеличиваться и в большом цикле до грубого нас будет мусор мы об этом ноги видим мусорные вызовы что нам тоже не интересно и обычно система анализа не смотрят какой-то часть слова там начально дают им анализируйте не танец и секунд или минут и дальше прекращает анализ если не находят ничего интересного для этого используя задержки да и мусорные инструкции дальше если мы разбираем шифровальщик то скорее всего там будет шифрования здесь простой случай здесь используется винт написав cryptographic provider то есть все картографические функции вызываются через api соответственно если мы знаем api дата мы знаем собственно где искать где ставить точки останова на каких вызовах и пикалов в данном случае я поставил точку

останова на функцию crypt encrypt эта функция которая сейчас будет использовать для расшифровки конфигурационного файла в цербере вот мы туда попали дальше запуска видео дальше мы смотрим стык вот здесь она находится стык вот наша а вот видите здесь работала функция a crib импорт кей то есть перед вызовом crypt encrypt обычно вызывается функция которая импортирует некрасовский фотография провайдер ключ который мы будем расшифровывать для то что понять откуда эта функция вы вызвано мы смотрим стек обычно на верхушке стек а вот это этот адрес это адрес куда функция возвратит выполнение после своего завершения мы сюда прыгаем и смотрим что на самом деле дизассемблер не распознал идти эти данные как кот и мы вручную видите преобразуемых преобразовываем в код это

тоже как один из вариантов опускаться и когда авторы маркируют эти секции как как данные они как кот чтобы сэндлер их не смогут сэмплировать ну после буквально там нескольких секунд преобразование мы видим что вот идет наш вызов видите кол сейчас мучить аргумента добавим вот call видите а перед ним идут pushe pushe это передача аргументов функции через так соответственно анализируя какие аргументы передаются в тогда мы можем понять что это то что передается в частности это ключ вот сейчас я выделяю да это заголовок lucha а это собственно самые данные ключа видите 16 байт 16 байт на ключ по zaharrof по заголовку я например знаю что мир вот 0802 да это идентификатор ключа то есть некоторые иди по которому можем найти понять что

это кого начинается данный ключ а дальше идет 010 168 по моему я не ошибаюсь это индикатор голова алгоритма если мы посмотрим в воздаяние откроем функцию криптон crypt или просто поищем all гайде идентификаторы то мы увидим что это идентификатор rs4 то есть таким образом мы уже определились что это я все четыре и ключ у нас есть да вот в принципе с этими данными теперь нам осталось найти буфер который будет шифроваться и мы сможем написать скрипт который теоретически может раскрывать конфигурационный файл зачем я объясню чуть позже когда мы его увидим продолжаем мы поняли что вот наш до ключем импортировался сейчас происходит вызов crypt encrypt функция симметрично оси 4 да и опять-таки вызов происходит из области данных из области которая

помечена как данные но мы опять-таки принудительно их преобразовываем инструкция и ищем кол-кол который нас будет вести на крип-а-крип вот он сейчас его в комментариях помечу что это это опять-таки method of us кации чтобы как бы жизнь легкой не казалось аналитику вот так выглядит как обычно этой функции они с помощью флирт библиотек один сэндлера нирс просто сдаются и помечаются но не в этом случае дальше вот мы открыли один из аргументов которые передаются в эту функцию это буфер в данными вот он 1 2 3 4 аргументы по счету это буфер с зашифрованным конфигурационным файлом эту информацию об аргументах о типах аргументов можно в избиении найти если мы используем если штурвальчик используют microsoft криптография провайдер вы видите да но

уже превратилась в текст точнее даже это мы по структуре по закрывающая скобка мой в классе это джейсон то есть конфигурационный файл в формате джейсон и если мы скопируем и отформатируем в особо не да кто мы увидим собственно вот как в реконфигурация вот это например интересный момент только что подскочили а это идентификатор и локализации то есть это языки как вы думаете зачем они используются и какие здесь языке ну потенциально так так это как такое возможно но я не видел в данном случае нет нет нет это это не связано с с названиями файлов либо с таким таких технические техническими деталями почему почему как бы одни это шифровальщик да и он проверяет какая у вас стоит локализация на компьютере да

каким вы языком пользуйтесь да да то что вы своих не трогать а если вы посмотрите сети локализация но опять-таки эта информация доступна в документации windows это языки всех республик бывшего советского союза да да да есть такая штука вот смотрите с помощью это конфигурационного файла мы таргетируем мы не мы как бы вы мышь никита они они таргетируя этот цербер он специально был создан для так до зарубежных стран есть специально сборки под наоборот русскоязычный соответственно абсолютно верное что если сборка под русскоязычной страны то и инструкция заморин сон но вот то есть как восстановить файл on the person на русском языке и она внедряется тоже в конфигурационной файл то есть помощью данного конфиг-файл а можно полностью sconfig конфигурировать таргетированную

виде аудиторию какими ключами пользоваться тут и ключ есть публичные да да я думаю это раз второе второе это [музыка] смотрите смотрите а я думаю здесь все все гораздо банальней и скорее экономический фактор потому что сразу помощью этих локализаций уменьшается круг отр агитировали аудитория ответственно а скорость выявление да будет больше ниже то есть то есть единственно компании позже узнает об этой атаки а если мы пустим атаку по всему миру то ее буквально считанные часы и определяют соответственно чем страшное таргетированная таки эффективно так это может быть и кибер шпионаж и в частности даже шифровальщики в том что а жертва обычно там их порядка или 1 или их там десятки и это ничтожно мала по сравнению со 7

причин кибератака то регистрирует антивирусные компании это просто будет это так и будем замечены да это это банальность чтобы себе увеличить срок да да да да опять-таки то есть дальше смотрите здесь у нас конфигурация шифрования сейчас отомстить тому сервис расшифровки потому что обычный обычный веб-сайт сразу блокирует трусить нужно для того чтобы там разместить сервис для шифровки куда жертвы идут вводят номер ну там там информация как оплатить они платят и получают там практик то есть тот кто просить обеспечивает устойчивость данного сервиса да да дальше какие файлы мы шифру им базы данных документы и там исходники давно обычно это такой стандартный лист плюс-минус отличается в разных шифровальщик ах так дальше вот здесь у нас видеть конфигурация ключи идет вот

наш публичный ключ к нему где то есть приватный ключ вот если этот приватный ключ найти то можно расшифровать данный справочник вот это рэнсом но так называемая то есть эта инструкция а вот это наверно самое интересное то сервера сервера куда идут так называемый чикина request a или ну да называемых назовем их очки на request и когда произошло заражение а злоумышленнику нужно а три порта вать достать статистику абсолютно регистрируется какие прошел заражения но они там считают это что это по сути бизнес да это да воронка абсолютно верно это воронка продаж соответственно эти айпи адреса что с ними делаются их blacklist и и дальше идут апдейтами на очки утешение в антивирус и firewall и ой dsps система если вдруг в вашей

корпоративной сети идет обращение к одному из этих api адреса значит у вас есть заражение шифровальщиком да абсолютно на там есть указанные порты не там то не про ты там этот сидор сидор да да сидор

так да да а он не могу сказать ну а нам надо я думаю его меняют его меняют за той же в зависимости от билда он ну по сути под каждый новый билд но там да он он он абсолютно как бы это такой технический момент скорее всего он один и тот же в чине кого-то времени потому как он не не относится к к кастинг информация кастомизация ну это радость узнаете чтобы усложнить работу опять-таки аналитиком вы написали скрипт который extracted конфиг файл и теперь вам нужно постоянно как бы мониторить и менять ключ для этого для этого скрипта чтобы извлекать для новых версий конфиг файл и так а модель модель шифрования самое интересное то что нужно проанализировать и понять если шанс или нет у нас здесь у

нас нет шанса потому что что происходит файлы шифруется для каждого файла генерируется свой версии 4 сто двадцати восьми дней ключ это россии 4 очень простой алгоритм быстрый ключ норовите такой не сильно большой но дальше для каждый файл и ключ для каждого файла он шифруется с помощью сгенерированной пары ключей россией 880 и так называемый сессионной клич и они организуются для каждой машины используя для всех файлов на данной машине но опять таки для того чтобы расшифровать файлы выключить нам нужен что сессионный ключ какой приватный ключ до ответственно что нам нужно сделать для того чтобы скрыть его дамы ваш откроем уже мастер причем вот это та схема которая говорила было описано в научном журнале 1904 году вот из принципе те кто

те кто хорошо учился и они пишут хорошие как locker а вот ну и ещё один момент а кроме кроме собственно схемы шифрования или мыли модель шифрования а важен ваш для расшифровки файлов нужно ещё понять структуру зашифрованного файла то есть как эти данные потом сохраняются в файле ведь нам нужно что в файл добавить кроме того что здесь есть зашифрованные данные вот они видите идут например в цербере это это видите здесь указывает сам смещение то есть первые 1800 байт остаются не зашифрованными дальше генерируется 60 байт рандомные это мусор дальше зашифрованные данные уже идут с 1860 байта вот до конца собственно оригинального файла после этого добавляется зашифрованный файловый ключ оригинальное имя файла потому что обычно шифровальщики меняют имена файлов и

контрольной суммой для то что можно проверить а успешно прошла шифровка или нет и дальше что у нас дальше у нас идет внутренней структуры данных которая включает в данном случае видите это идентификатор шифровальщика у нас цербер да а это новая версия цербера ведь она начинается буквы f ну то есть цнбр это была старая версия а новое fr br размер данных 16 байт а вы ирси ключ который использовался для для расшифровки config file of a здесь же находится за зашифрованные данные сессионного ключа точнее извиняюсь за шум зашифрованные данные сессионного ключа находится вот последняя секция причем это не сам приватный ключ это прям нам берс это простые числа до которые мы можем так как они разделены здесь видите то есть

это не модуль мы можем по ним почитать приватный ключ используя алгоритм евклида да хорошо вопрос потому что обычно злоумышленники представляют пробную шифровку файлов вы загружаете файл на их ней сервис расшифровки в торе и то есть им нужно знать всю информацию для того чтобы весь цикл всю цепочку для того чтобы рисовать то есть начиная то есть мастер-ключ понятно у них есть уже приватный дальше нужно знать приватный ключ сессионный до нас нас новый пике чисел они их вычисляют и дальше расшифровывают файла ключ здесь данном случае за 4 ну и дальше тут видите служебной информации размеры контрольной суммы и в итоге из все этого из всех этих данных получается оригинальный файл это рабочий тысячи вы платите выкуп то в принципе обычно по

такой модели failures проводится нет нет нет такой сети нет но сейчас-то кидаю да особенно если это не не рынка мой за сервис модель это такая уже найти более бизнес да это больше ты же знаете бизнес бывает что до мошенники мошенники которые сильно не инвестируют в разработку не служб не самого кода а им как бы нужно динамитная прибыль а здесь а здесь везде здесь такая модель не по непонятно скорее всего скорее всего могут мы тоже нужно понимать и поддерживать срез расшифровки нужно люди которые будут работать сервер чтобы работал даже фролов да да то есть это этап white то есть и там сообщения это вот это как его лдпр которая ставится на экран то ну чтобы как бы человек по понял что с ним

произошло потому как не все специалисты вот а это сервис видите в торе выбирайте язык сразу видно что люди подошли к там инструкция есть как то эти фтора да да там там все есть выбирайте язык капчи обязательно до в духов а вдруг вы робот вот но и дальше вот вот видите стоимость если вы не платите в течение чего там 5 дней стоимость стоимость до удваивается а вот вам дать время при время протекала ну все все продумано так скачивается утилита для шифровки вот и с помощью этой утилиты можно можно шифровать то есть вам вам по сути что что вам нужно вам нужен сессионный приватный ключ либо вам присылать этот ключ но это неудобно потому что пользователю он даже не

они имеют отношения криптографии да мы прислали выключены чем обычно утилита в которую вставляется ваши сиона ключ зашифрованной приватный и дальше утилита запускается расшифровывает все файлы на компьютере но это если вам повезет как бы вы попадете на да да кстати интересно а интересно я смотрел админку helpdesk до назовем это спарринг сам в это было сказочный build значит top site торс и резьбу на русском языке и там был чад и люди там писали типа там в софии были смешные типа чувак ну там админ у меня там в сети за типа зараза сделать сразу там много компьютеров типа вы сделаете там скидку ну предполагается что там же сиона ключ на каждый компьютер свой генерируется да то есть а если пошла эпидемия например

то сразу не они не сказать чтобы будет скидка корпоративным корпоративным пользователям скидка а второе а второе автора сообщение было студент пишет горит у меня тут курсовая работа типа за да типа не дадите мне бесплатно и не только только-только корпоративным пользователям вот ещё один пример это пример плохого в плохого смысле что его можно шифровать интересно что использовался это в январе 2017 года используется метод со стороны инженерия шифровальщик пришел как новая криптовалюта был пост видите bitcoin так точка орг это форум где публикуются новости о криптовалютах товарищи опубликовали там спокойно альфа-тест ссылочка и вот такой веб-сайт в минималистическом дизайне загружайте пакет для windows видите да ликвидирует раз кстати возрастные тесь но файлы они реально не и не детектировать из вордстата вам

сейчас объясню почему вы загружаете и там 222 экзешника 1.1 допуская другой то есть неважно к какой бы возникнет не запустили всем запусти шифровальщик один из них показывает диаграмму что якобы он соединяется с сервером и пытается загрузить эту вот блокчейна базу да там которое так вот во время этой диаграммы шифруется ваши файлы да да да да чтоб вы там как бы сильно сильно не беспокоились а вдруг друг вы выводом выключите дальше соответственно файлы шифровались ну и вот такой вот класть классическое уведомление о шифровки да вот вам значит вот ваша иди вам нужно запустить 0,3 монета кстати первый шифровальщик которые начал просить деньги не биткоинах в манера да ну как бы без bitcoin уже как-то не модно вот сейчас

много таких как это 2 да да да да да да я согласен вот ваш айди это кстати айди это кусочек ключа шифрования я сразу скажу вот ну и дальше там типа если вы платите тоже нажимайте до krypt и строится а кроме этого здесь была кроме шифровальщика еще и транс кая программа ворующая пароли из mozilla firefox то есть в браузерах едешь базы данных и скилла этому где хранятся не хэши а пароль зашифрованы и я не пробовал но говорят что можно тут форсети собственно и получите пароль и раньше дабы то есть да возможно как бы надежда на такие вот версия вот и chrome браузер тоже а модель очень простая но это стало понятно уже после после реверс

инжиниринга сальса 20 это такой самый самый самый простенький симметричный шифр это это еще проще чем rc4 его частоте вместо него используется чаще уже то есть он он по сути никаких библиотеках его уже не найти в а ключ генерируются на основе следующих вот как раз вы гадали на основе имени компьютера имени пользователя profile string это цветом документ settings имя пользователя и это его константа да это его sensi адрес то есть предполагалось что для каждой версии для каждого билда будет своя своя константа один из сайта и соответственно будет ключ другой же вот когда это все же ты понимаешь вот тогда можно попробовать расшифровать покажу заключении пару роликов не знаю насколько насколько этим вам полезны будут это больше я для студентов своих

снимал вот собственно мои файлы лежат я их специально у меня такая подборка всяких разных документов да да я кстати хотел на всякий случай сказать что ну вы вы вы поймете вы я думаю вы и так догадались что на своем компьютере лучше не реверс инжиниринг виртуальная машина до виртуальная вот смотрите если у вас если у вас будет смотреть если у вас будет bridge в локальную сеть и вы запустите например вона край и у вас не будет прочей да на локальных компьютерах то заразитесь у нас эти был случай 2010 году мы работали на лаборатории касперского и нам прислали стакснет слышали такое вот мы анализировали один из эксплойтов там было четыре города эксплойта мы анализировали exploit в службе принтер

spooler print spooler называется на windows сервере идея какая использует уязвимость стакснет посылала специальным образом собранный пакет на windows server в эту службу и там запускался shell код эксплуатация происходило и дальше этот кот уже копировал стакснет на все компьютеры как по соединенные в домен да да да червь это был червь то есть там там было четыре копыта это один из них второй этап стране и через флешки возьмем его ланки файле еще два не помню уже вот и мы такие ну первой проблемы это было найти так как стоит работать только под scada-системы нужно было найти в windows server scada систем сименс специальная сборка сервера да да да это да это было также на иранскую ядерную программу конкретно

имелось ввиду фабрика по обогащению урана в городе натанз успешно они все-таки туда его закинули там было это так атака была несколько лет что они успешно проникли зародились когда сервер там было spoofing мониторинга и они быть модифицировать программу вопил себя седока контроллер которые управляют управляли центрифуга ми который собственно занимаясь обогащением урана они поменяли количества вращений центрифуг увеличили их соответственно с трилогии вышли из строя из-за того чтобы было spoofing данных мониторинга оператор не увидел эту аварию и точнее это времени то есть там недели или какое-то время прошло пока не обнаруживает а вот к чему я это все рассказываю к тому что когда мы запустили на поставили эту виртуалку носит сименс нашли на хакерском форуме каком-то поставили запустили поставили

локализацию персидскую то есть он поправлялся локализация да что что мы что моим именно там это называется food printing собирание footprint инга когда идет орбите равной атака нужно понять что мы попали туда запустили и а у нас смотрел по сути да в бриджем в вашу локальную сеть и его стоял сервер и этот сервер как раз ну это зародил то есть почти не было и он заразился и в итоге страх на это у нас был у каждого на компьютере шарах ежели файл из текста но он был не опасно если у вас не не scada система да да то есть что нужно вы виртуалка нужно да но обычно ventus

интернет а шифровальщики шифровальщики последнее время отходят от используй интернет а потому что это детектируется это слабая как бы не стоит любой любой trace сетевой это шокирует среди сайт с системой то есть они они от этого отходят что касается например кибер шпионажа то там понятно что будет соединение нужен интернет до из интернета соединениях нет он не будет просто работать до то есть ли шифровальщиков это некритично я продолжу буквально чтобы закончить все таки вот собственно что у нас есть происходит но опять-таки запускаем под баннером и вот я обнаружу функцию я ее назвал generate иди вот у нас с красненьким на ней брат он стоит вот она видите здесь генерируется идентификатор который является по сути ключом для ставится 20 дача вторая функция видите

называлась конект конект то хе хе мы пропускаем потому что в момент дебага уже не работал сервер и третья это of an encrypted file encrypt files ей называл то есть она видите проходит по моему диску и шифрует файлы вот и в итоге видите мои файлы все зашифрованы но когда зашел функцию фонтан crypt files я увидел что туда идет дворе frends а то есть оно вызывается функция называется программе два раза именно так ну лови ok если она называется два раза но один раз она для шифрования зачем нас 22 нет нет вот у меня до зашифрованные файлы сейчас мы видим собственно в чем вся соль я опять видите от кого по датчикам запускаю генерирую айди под мою машину

пропускают эту функцию которая соединяет меня с управляющим сервером вот эти вот как видите айди вот сгенерировался в памяти вот видите про те дворе d2 решится которых я говорил я занят что быстро так 1 из 2 reference идет видите на функцию где есть строка decrypt ну как бы мы все умеем читать ok давайте попробуем я перехожу на эту на эту ветку программы и прохожусь прохожусь по этой альтернативной ветки и что она не пишет congratulations ехать поэт click ok туда крипте files

да ну в принципе я уже знал что шеф разламывается да то есть мне просто было интересно разобраться что что еще есть внутри ну и дальше видите запускаю альтернативную ветку и она сама генерирует ключ сама расшифровывает видите все все возвращаем на место ну это знаете такое совсем слабенький такой слабенько реализация то есть а цербера очень далеко в цербере опускаться использовалась очень сильно здесь здесь видите никакой защиты нет то есть мы открываем код и можем его добавить мы так рады я сделать для студентов чтобы они могли как раз такие несложные шифровальщики которые можно расшифровать я даю студентам чтобы они практиковались до 1 лабораторная работа абсолютно верно потому что у меня был случай когда девушка африканка не иностранные студенты она

носит запустила виртуалку запустил шифровальщик и ставил свою флешку вот а шифровальщики я вам скажу по секрету они шифруются съемные и сетевые диски еще но в этом-то и так противно седан то можно зашифровать сервер да да если там права стоят на на доступ поэтому рекомендуется в корпоративных сетях разделять аккаунты отдельный аккаунт для доступа на файловый сервер всегда у нас часто были клиенты которые попадали под такую штуку да да но вот я на она стала флешку запустил шифровальщик и все все все документы на ее флешки там лабораторной работы за за шифровались вот она не потом пишет что вот мол чуть чуть чуть делать игры ну чё надо теперь заканчивать бартон по бортам и работы чтобы расшифровать да и буквально

парочку финальных слайдов со студентами тоже делаем всякие research и один из research и того для конференции его разбудить он будет в монреале в 1018 году в этом году делаем исследования по поводу использования искусственно интеллекта для определения крипто примитивов в чем соль в том что если используется microsoft cryptographic провайдер и и пиаре вызовы то здесь вопросов нет это занимает ну там 30 минут для того чтобы понять что происходит но последнее время в таких хороших мальчиков начали туда копировать код скрипта алгоритмов то есть библиотека просто берут вставляют код то есть не не обида не дали ничего а просто берут копируют плюс еще собственной реализации либо там кастомизируют шифры то есть даже если вы найдете ключ и то есть вы не сможете

подобрать алгоритм либо этот алгоритм стандартного не будет расшифровывать вот для того чтобы такие штуки находить похожие до хребта примитивы внутри файла первый способ это крипто сигнатуры есть такая программа как пойди она ищет идентификаторы внутри поехала в том числе китай модификаторы и 2 это классический подход используем яра правил вот еще интересно почитать что это такое я не буду сейчас рассказывать яра wine or и яра это формат сигнатур нужен как бы между индустриальный стандарт для себя сигнатур вирусных и мы еще делаем летней школы для студентов во львове в этом году это уже у нас будет 4 летняя школа мы начинали на деньги евросоюза вот мы делали программа по безопасности мастер для магистров для европейских вузов и будет неделя тоже workshop плат

написать евро ну такая я думаю и ford был очень цена приглашаю до студентов в основном это дано студентов на на магистров либо на аспирантов расчитано школа вот спасибо еду у меня времени то что то у нас [музыка] а наполовину угадали да я работал три года составит девелопером я писал компиляторы ассемблер не знал вообще пришлось выучить вот еще говорили за то что последний шифровальщик которые обсуждали там в локальную сеть не нужно bridge делать чтобы он не заряжал компьютеры в локальности а я сейчас червь из да ну черепа если допустим сделать не бьются над донат на формально надо нормально то есть он благоволил глобальной сети не заражает но смотря как у вас на дал лучше firewall но в принципе над над он помогает не

дать возможность просканировать has the host и вашей локальной сети до в которого начнется

обучение обучение в простом случае если вас на ранговой сейда там и роутер провайдера в принципе там там там чего не нужно то есть прайс ставите просто над и но если там нету эксплойта который и там роутер 8 может по 60 разрази да только бы ничего страшного позволял противно сити да там как бы есть нюансы зависимости от того как маршрут настроена а вот шифровальщик петя который у нас был допустим прошлом году мы с ним работали до что можете по нему рассказать что конкретно интересует я могу один отдельно отдельно я могу час сейчас точно сказать насколько актуальна проблема вируса в linux и mac os но по моему опыту не актуально давайте последний вопрос потому что у нас по

времени совсем девушки не совсем по теме доклада вот вы рассказывали про летнюю школу в начале а скажите пожалуйста в харькове там на базе снаряд ничего такого подобного не планируется пока нет но собственно я общался с коллегами и я всячески рекламирую украину как площадку чтобы они приезжали выступали ну например на упаду народа ивентах и очень это очень классная как бы большой респект организаторам которые писать формате до проводят такие встречи собственной в украину обычно люди не едут из европы там или сша но очень очень очень трудно заманить там за большие деньги только единственная возможность это показать что у новичка это комьюнити экспертиза так как хорьки у нас нет ни моря как в одессе и не пиво как volvo vida то нам

как бы десна чем можно взять да это вот до кисти экспертизам соответственно но мои коллеги например я я понял я приглашаю просто не знает меня адресно нет они приезжают и ну где-то 300 встречи устраиваем здесь к сожалению харькове пока ничего не планируется а вот вы привели пример цербер как хорошего рэнс lr какой вы видите себе идеальный render ночью очень такой класс он со всех сторон продуманный не на цербер до продуман этом в там все правильно сделано с cd самый лучший который был его придумать 200000 а локи но сам интересно что они частота перестали сейчас все переключились на криптовалюту на крипто манеры и сейчас уже этот бизнес он не так актуально хотя это мог нему еще вернуться потому что это ну

золотая жила на мой взгляд