Security BSides João Pessoa 2025 - Jessé Neto

Show transcript [pt]

contas de serviços gerenciadas por grupo. Eh, a gente vai falar um pouquinho aqui sobre Active Directory, tá? Então, deixando só o contexto de vocês. Active Directory, pense numa grande agenda, onde tem número, número de telefone, número da pessoa, uma ID. Eu vou tentar mostrar uma carinha dele aqui na frente, tá? Me apresentando um pouquinho. Ah, sou Jessé, esposo de Cínt Israel. Hoje eu tô atuando no Carrefu como time defensivo. Tem algumas certificações Microsoft e Ager. Ah, sou movido propósito e curiosidade. Hoje tô liderando um dos líderes, né, do capítulo ASP João Pessoa e tá aí meu Niquinho também. Ah, desculpa, atrapalhei. Só para avisar que o CTF vai começar às 10 lá em cima, tá?

Só para avisar. Valeu.

Eh, gente, inicialmente eu queria agradecer aqui, fazer uma observação antes de iniciar. Rodrigo Lila tá aqui sentado na frente. É um irmão que a vida me deu e é por conta dele também que eu tô aqui hoje, certo? Esse cara investigu na minha vida muito em conhecimento. Ele fez a primeira certificação, ele me ensinou a primeira certificação Microsoft fez comigo, ele reprovou e eu passei e ele que ensinou a certificação. Vamos falar hoje sobre Kerberus, Kerbero contas gerenciadas de serviço e o golden GMSA. Vou tentar construir a informação com vocês, tá? A gente vai falar sobre kerberos aqui. Todos aqui entendem já o que é o Kerberus e já entendem como funciona. Beleza? Alguém aqui não

entende? Ninguém. Beleza. Pronto. Então temos aqui alguns atores. Eh, que atores são esses? São atores do protocolo, tá? A gente tem aqui o KDC. O KDC eh, pense no banco de dados, o grande banco de dados que armazena informações e credenciais. Temos o AS, o Authenticator Server, ele é um serviço do KDC junto com o TGS, que é um outro serviço do KDC. Então, a gente tem o KDC e dois serviços. O serviço do AS ele gera o TGT, o primeiro ticket. O serviço TGS gera o segundo ticket com ST. Aqui já há uma confusão. Uma vez eu tava conversando até com o Silton na frente da casa dele e ele falou o seguinte, eu falo Kas. Eu disse assim, quais são

os dois tickets? E eu disse: "E tá na época eu tentando estudar, querendo mostrar para ele que eu tava estudando, que não sei que ele me fez essa pergunta. A minha, o meu raciocínio foi o TGT e o TGS. É comumente falado na imagem aqui, ó, a gente tem o TGT e o TGS, só que tá errado. Na documentação, ele não gera o TGS, ele gera um ST, um service ticket. E quem gera o C tem o TGS, que é o serviço do KDC. Até aqui tudo bem. Temos o time stamp carinho da hora. Temos o lifetime, o tempo de vida de concessão de ticket de 10 horas por padrão, o pack, o pack validation, que

vai fazer validação de segurança, se o usuário tem permissão para acessar algum serviço ou não. Tem um PN, o user principal name.neto@carrefu.com, certo? ah, o SPN, que é o serviço que GC. Mé quer acessar, e o AP, que é a própria aplicação tá? Bora lá. Ah, nós temos ali o KDC. Dentro do KDC existe uma conta chamada KRB TGT. Esse cara valida todas as informações que vem da primeira requisição aqui em cima, tá? Então aqui ele tem um serviço ali sais rodando, ele faz uma solicitação assim: "Olha, eu conheço o domínio, eu conheço o domínio a quem eu quero, a que eu quero acessar, conheço o usuário, conheço a senha, conheço o SPN, que é o serviço, ele conhece todo o

serviço da rede." E aí ele faz essa solicitação para o KBT TGT, que ele retorna a a informação já com o TGT criptografado. Então assim, eu vou tentar ser bem breve aqui. É, era bom a gente ter esse conceito antes para poder entender depois, tá? Então, quando a gente recebe o TGT, que é o primeiro ticket, ele faz uma outra requisição. Ele vai pegar, vai solicitar ao TGS uma requisição e essa requisição é o service kit, beleza? Então imagina aqui, eu comprei um bilhete para entrar no parque de diversões. Comprei o primeiro bilhete, eu apresento esse bilhete ao ao guichê de entrada do parque. Apresentei o guichê de entrada do parque. Ele validou que eu sou eu, que

tudo que tudo que eu disse sobre mim tá certo. Eu disse que data que eu vou entrar no parque. Disse a hora que eu vou entrar e sair. Beleza. Aí o que que acontece? Eu preciso ir pra montanha russa, eu preciso ir pro brinquedo. Aí o que que eu faço? Eu recebo essa validação aqui e vou apresentar ao segundo quichê, que é o quichê pré-entrada da montanha russa. Monia Rusa tá aqui nessa pilar aqui. Eu vou entrar nessa nesse agora apresentando esse ticket de serviço. E quando eu chegar na montanha russa, eu já vou apresentar todos os tickets validados. Essa é o é a resenha da história. Qual o problema aqui? O problema é que após o TGT, eu consegui o

TGT, eu tenho uma uma nova possibilidade. A nova possibilidade é de usar e abusar desse setor aqui. Ou seja, inicialmente eu comprei um bilhete para ir na montanha russa, informei que eu ia na montanha russa. Então, usuário GC.netNET do Neto tá indo pra montanha russa e todo mundo sabe. O problema é Jessé mudou de ideia, ele agora quer ir na roda gigante. Pode fazer, pode. Como? A gente vai descobrir um pouquinho agora eh como que faz isso. O ataque chamado de Kerveroste, certo? Eh, uma premissa. Nesse ataque, eu preciso saber um usuário e preciso saber a senha do usuário. Eu preciso saber o domínio, nome do usuário, senha do usuário e o IP da do

servidor lá, talvez o nome do DC, enfim. Certo? Então assim, eu já tô autenticado, tenho aquele usuário autenticado. Eu vou chamar aqui nessa nessa toca aqui, vou chamar o usuário ponto comum, beleza? Eu vou mostrar na tela mais à frente. Então assim, durante o o ataque ocorre, após a autenticação, o TGT lá, o cara recebeu o TGT, o atacante já tá autenticado no domínio, então ele requisita um service típico. Quando ele requisita esse service típico, ele tá fazendo o seguinte, existe uma flag chamada SPN, service principal, um destino a que eu quero acessar, roda gigante ou sei lá, carre batato, enfim, carrossel, essas coisas. O STR com a CL NM da conta de serviço. Com o ST em mãos, CQ em mão, o atacante

pode realizar o force offline da senha. Se for uma senha fraca, ele descobre a senha da conta de serviço, tá? Colocando vocês aqui no dentro do cenário. Bora lá, gente. É importante essa essa fase agora porque dela você vai entender todo o resto, tá? Eu tenho três usuários. Inicialmente criei uma OU aqui chamada laboratório, só a nível de organização mesmo. Essa aqui é a carinha do Active Directory. Meu domínio é o pampo. Local. Aqui eu criei três usuários. A nível conhecimento. Todos os meus laboratórios eu uso uma única senha. Então aqui vai ser abcas asterisco. Beleza? Então, todo mundo tá com essa mesma senha aqui porque é laboratório e então beleza. Vamos bora lá. Aqui tem o usuário ponmal,

usuário ponad admin e usuário pobenfile, tá? Usuário ponto normal, usuário normal, convencional, que a gente trabalha no dia a dia fazendo as nossas coisas dentro de uma companhia. Estamos lá autenticando. A gente não pode instalar o programa porque aí vai pedir uma mensagem chata. coloca a senha do administrador, contacto o administrador, não posso mudar o IP da máquina, enfim, usuário normal. Tem o usuário admin, tá? Ele tá no grupo domain admins lá e tem o usuário open file ponto open file. O que é que tem esse usuário? Quando a gente vai subir o Spark, quando a gente vai subir um SQL serve, quando a gente vai subir qualquer programa, a gente precisa de um usuário

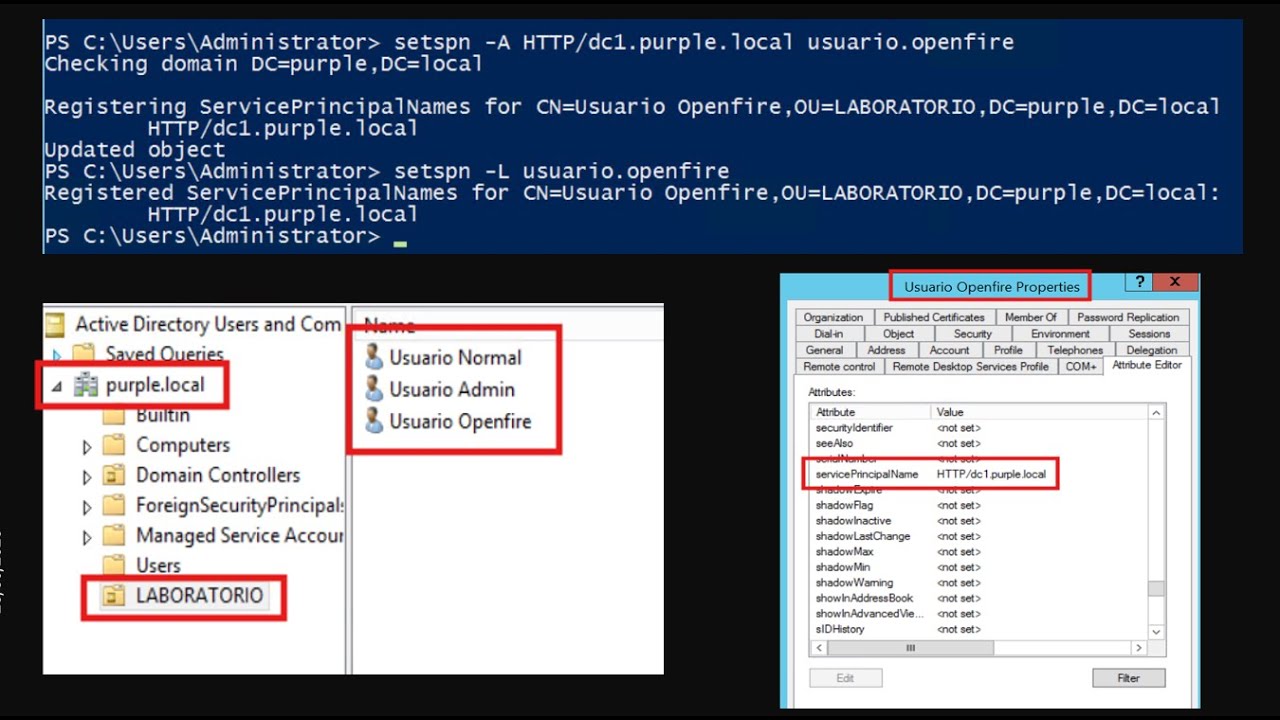

para autenticar. Ele precisa fazer a leitura do Eldap e ele para fazer essa leitura, ele precisa de um usuário. Geralmente a gente tem preguiça, eu sei, eu faço isso também. Quer dizer, eu fazia isso. Então o que que acontece? A gente coloca esse usuário também no grupo da minha mim. É muito mais fácil. A gente pensa, não vai testar dar permissão, você tem permissão que k ou o gestor tá pressionando, quero que entregue logo, tal, tal. E você vai e dá meia de mim esse usuário também. Aí nesse usuário aqui, eu fuei aqui, ó, o sé principal name nele. Como é que eu fuei? Tá aqui em cima. C SPN. Vou configurar o SPN que usuário,

o certo o serviço, né? O htp1 é o nome do meu DC, do meu controlador do domínio. Purple ponto local. Aqui eu especifico. Lembra que eu falei que eu já tenho que ter um usuário a senha, né? Então, especifiquei o usuário usuário poopile. Vou dar uma checagem. Beleza? Então aqui tá o infraestrutura configurada para o o permissão do nosso ataque. Então beleza, vamos avançar mais uma tela. Voltei pro activo directory, só que agora tá diferente. Quantos aqui assistiram da época? Os mais velhos um dois. O Fred vai te pegar aquele filme de Fred Grug que ninguém pode cantar aquela musiquinha que beleza aí o seguinte. Ele apareceu aqui. Por que ele apareceu aqui? Aí você diz

assim, Jess, por que você colocou isso aqui? Gente, quando a gente tá tratando de ataque ou defesa, a gente precisa contar com fator humano. Fator humano é super importante. Por quê? Geralmente quem cria um hand pensa assim: "Eu vou pegar o atacante desavisado, eu vou pegar o time do Redops desavisado, vou vou e vou manter ele calado, ele não vai nem saber que foi perto, né? Nessa ideia geralmente que a gente faz, essa ideia é mais ou menos aqui. Só que eu quero que ele saiba que foi pego, só que eu quero que isso afete o psicológico dele. Eu quero que ele saiba que foi pego intencionalmente. Por quê? Quem vai fazer uma operação dessa já tá

com ego muito inflado. Então a gente tenta minimizar um pouquinho o ego do cara. a gente vai criar um tempo em segundos, minutos, horas, talvez dias, o cara vai est tão empolgado, foi rodou o o o impacte lá quando fez a lista de SPN. Eita! E ó, ó o usuário que foi pego. Então a gente, eu criei esse usuário de propósito aqui só para mostrar a vocês que existe como monitorar. E aqui, ó, tá vendo aqui a engrenagenzinha ó? Conta gerenciada de serviço. É exatamente isso aqui. Criei intencionalmente, gente. Esse aqui é usuário poopfire e esse aqui é só Openfire, tá? Para diferenciar aqui. Bora lá. Que foi que eu fiz? Eu listei. Ah, voltando aqui. Aqui tá o

comando. Rodei o impact aqui embaixo. Desculpa aí, gente. Lá no computador tá al tá grande aqui. Tá imenso mesmo. Aqui eu rodei deu uma, fiz uma requisição de SPN. Quem são os usuários que t o SPN flegado na minha rede? Coloquei o domínio usuário ponto normal, que é aquela senha que foi vazada, o usuário foi vazado com a minha senha aqui e o IP do servidor e mandei fazer a requisição. O que que ele me trouxe? Ele me trouxe uma lista de todos os usuários que tem o SPN flegado. Usuário Openfire. Opa. E aqui, ó, a última data de acesso dele. Beleza. Como é que eu sei que o 1 2 3 o frete vai te

pegar é inválido? Porque olha, nunca fez logum, mas ele sabe agora que quando ele listou alguma coisa pode ter alertado. E aqui ele me dá o a a chave de sessão do Kermerus, USD que foi gerado para o usuário ponopenfile. Então eu vou copiar isso aqui literalmente, gente, tá aqui até o final aqui, ó. Vou copiar e eu vou colar dentro de um arquivozinho, o arquivozinho chamado hash, certo? Coloquei lá, abri o vi lá, o vi, sei lá, o notepad, qualquer coisa do tipo. Coloquei lá, vou pegar o Jer Hip, vou John, vou pegar o arquivo. Aí eu criei aqui, ó, Word List Bides. Aí eu peguei e fingi que botei umas, sei lá, 10 senh lá e botei a minha senha A

BC, algum 23 lá no meio. Só para demonstração. Quando eu rodei o John de Hip aqui com no arquivo e mostrei o caminho, o parâmetro da minha Word list, ele cuspiou aqui a senha. Agora, gente, eu antes tinha só a conta usuário ponto normal na mão, mas não sabia a senha. Agora eu descobri a senha dele em texto plano. Beleza? Aí o seguinte, eu posso com aqui eu usei o CMA BC, o que que eu fiz? Você tem o usuário usuário. Fire e agora eu sei a senha dele. Sei abcas aí, que é a senha e mandei ele ler em que grupo ele está. Adivinha? Grupo Tom Admins. Opa, pera aí. Eu sei que existe uma

conta de serviço, sei que ela tá com SP habilitado. Tudo bem? Sei que existe uma outra conta também, mas não me interessa porque eu acabei de ser feio. Mas o interessante é que essa conta que eu peguei, ela tá dentro do grupo Domaninho. Aqui a gente tem um monitoramento, não poderia deixar de trazer também, tá? Aqui, ó, usuário ponto normal, que foi o comando lá que ele usou esse usuário, que ele já tinha senha pr estabelecida. Usuário ponto normal fez uma solicitação de um ticket de serviço para a conta 1 2 3 do Fred vai te pegar e ele também fez a solicitação do ticket de de serviço pra conta openfile, ou seja, alerta para todo lado. Então

assim, quando o cidadão for est fazendo pesto, redops, que seja, ele vai tá sendo em tese, gente, identificado mais rapidamente. Então a gente nunca consegue, não existe uma bala de prata para paraa gente defender. A defesa sempre vai tá um pouquinho atrás. Quem ataca sempre vai tá muito à frente, tá? Então assim, não tem como defender tudo, mas tem como tentar um pouquinho atrapalhar a vida do cidadão e se a gente puder e na mente dele é melhor ainda. E aí surgiu contas gerenciadas de serviço. A Microsoft teve uma ideia genial, disse assim: "Vou começar a usar uma um um serviço em que as contas gerenciadas de serviço não serão as contas normais, serão contas que a senha, por por

exemplo, eu sei que vocês não fazem isso, eu sei que ninguém aqui faz isso, eu sei que nenhuma empresa do Brasil faz isso, cria uma conta de serviço, dá meia de mim para ela, bota de mim e deixa a flag lá, a senha nunca inspira". Mas eu sei que ninguém faz isso aqui. Ah, e aí o que que acontece com essas senas de essas senhas e essas fontes gerenciadas? Elas por padrão alteram a cada 30 dias. Você não precisa chegar lá e ficar mudando. Ela muda automaticamente. A senha possui alto nível de comprom comprimento de CNI e complexidade. Ninguém tem acesso ao senha da conta. Não há capacidade de log interativo. Somente rostados serão capazes de

utilizar a conta para executar serviços e tarefas. Ou seja, a gente tem um serviço da Microsoft que propõe que a gente fique seguro contraataque de Kerberos. Isso é, lembra que a premissa do Kerberche, né, a gente listar quem tem um SPN marcado, né? Nesse caso aqui, a gente não tem essa essa flag marcada, mas a gente pode usar ela conta de serviço. Por que precisamos usar a GMSA? Porque as nossas senhas são fracas, inalteradas. Lá no Japão o pessoal coloca a senha, nunca inspira no grupo do meia de linha e o usuário para rodar a vida toda, nunca muda a senha. Ah, são dificilmente rotacionadas, né? E aí acabam seram ficando vulneráveis à força bruta. É um gerenciamento sempre muito

manual. A gente tem que estar lá alterando manualmente a 100 de cada conta de serviço. Imagina aí milhares de contas de serviço no seu ambiente. E tá aqui quer ver hoje, né? As senhas de contas de serviço podem ser comprometidas se o invasor tiver o ticket Kus. Como as contas gerenciadas melhoram a segurança, a rotação fica automática. Ele gera essa rotação de 30 em 30 dias. Entretanto, todavia, essa é a recomendação da Microsoft. Eu uso geralmente de mais três, ou seja, de três em três dias as contas são rotacionadas. Então, o que é que eu faço? Diante de todas as contas, eu tenho uma lista lá do pedit Excel que eu faço um gerenciamento de três, né? Ou

seja, três três dias eu sei quantas quantas contas foram gerenciadas e relacionadas tá? Eh, não preciso ficar gerenciando manualmente as senso porque eles ficam trocando, então não precisa anotar em cofre de 100, nada disso. Eh, várias máquinas podem usar uma única GMSA. Beleza? O que que acontece? Quando a gente vai declarar uma GMSA, a gente aponta para uma máquina ou um grupo de máquinas ou até grupo de pessoas. A gente pode adicionar também a a esse tipo de de aplicação. Como as contas gerenciadas funcionam? A geração automática de senhas, tá? O KDS ele gera automaticamente as senhas. Agora não é mais o KRBTGT, é o KDS que faz essa gestão. Existe um atributo lá eh

de gerenciamento de segurança, é o MSDS. Ele armazena todas essas senhas, inclusive ele acessa ele ele armazena senhas antigas e novas. Temos também o controle de acesso. O controle de acesso permite que quem pode acessar ou usar essa conta. Quando a gente cria uma conta gerenciada de serviço, a gente delimita e diz, aponta quem pode autorizar, quem tem autorizado a usar essa conta de serviço ou não. Os principais atributos, a gente tem o gerenciamento de da senha, né, com o atributo MSDS aqui, inicialmente. Então ele gerencia essa senha aqui, ele vai gerar um ID. Então, cada item desse desse atributo gera uma guía, de 1, dois tressivamente. Ele tem também a ele tem também a a inteligência de

perceber quais são os adis antigos. Então ele fica, lembra quando a gente faz a o Mimi Cats lá, ele aparece a primeira intelm depois a intelm que é a segunda que a gente diz, né? Pronto. A a primeira seria se anterior ou a anterior dela. Então tem o grupo que é o armazenamento de quem pode solicitar senha, né? E temos também o intervalo de rotação de senda. Aí o que que eu fiz aqui? Tô implementando aqui, gente, a conta gerenciada de serviço. Então o comando é muito difícil. Tá aqui. Desprezem esse lado aqui. Por que eu coloquei -10 aqui? Porque são 10 horas quando a gente habilita esse serviço no no Windows Server. São 10 horas para ele funcionar.

Então o que que eu faço? Eu só adiantei para fazer o laboratório aqui, tá? Acabei esquecendo de tirar, mas é isso mesmo. Aí ele gera um GU ID aqui. Esse GUID aqui informa que eu habilitei o KDSK no meu servidor, tá? Então aqui eu vou criar agora a conta, né? Nova conta de serviço, dou o nome a ela, dou o nome lá do DNS para ele responder DNS também. E aqui eu mando o parâmetro, gente, principal. para criação padrão da conta de serviço. Aonde no servidor DC1 e cifrãozinho aqui, esse cifrãozinho é de máquina, né? Representando a máquina, tá? Tu faço a lista aqui para validar se eu realmente criei as contas de serviço e tá aqui a

conta Opifile criada. Beleza? Aqui eu faço embaixo só um teste para saber se tá se é verdadeira ou falsa conta mesmo. Tá quase acabando. Dessa vez eu penso aqui. Eu tô listando, mostrando que realmente aqui houve habilitação do serviço para utilização de contas gerenciadas de serviço. Quem pode ler as ACs? Quem é que pode ler essas contas? Usuário system também admins, enterprise admins. E aí, finalmente, a gente chegou no outro problema. A Microsoft lançou uma grande solução contra Kerber, né? Solução, a melhor solução do Kerucionou, resolveu o problema. Não, como eu disse, quem ataca tá 1000 anos à frente. Aí inventaram o tal do Gold GMSA. Eles protegem, o GMSA protege contra o Keruge. A gente viu que ele não frega o

SPN. O SPN não aparece, né? Aquela contou Pfire lá não aparecia o usuário ou pontorou payfire, sim, mas a payfire não né? Só que a senha, se a senha do GMSA for comprometida, como é que faz? Mas como é que a gente vai comprometer a senha se eu disse que ela não aparece? Esse é o problema. O code explora a extração de senha lá do Eles. Com a senha, o atacante foge a ticket de Kev para qualquer serviço, obter o acesso restrito à rede. Aí vamos passo a passo. A gente precisa agora entender como é que ele pegou essa essa credencial, tá? A sensção gerada lá no KDS. Eu sei que existe um atributo que

gerencia. Eu sei que esse atributo ele salva lá no Lize. Opa, eu sei que existem algumas ferramentas que já fazem isso nativamente. Então, quem inventou esse tradou por que não tentar, né? Então, ele foi olhar e se eu fizer o despejo de memória com as próprias ferramentas do Windows nativas, será que eu consigo também fazer esse tipo de ataque? Ele sabe que vai precisar de um acesso administrativo. Agora ele tá com usuário comif, sabe que é de mim. E agora ele fez um dump de memória do Eris, guardou esse dump, rodou o Mimi Cats, tão tão famoso, tão trivial isso aqui. Ou pode usar também o Proc Explorer ou Proc dump faz a e essa ferramenta é

nativa, né, da Microsoft ou usa o próprio poderoso shell do Windows, né, a tela azul do Windows super poderosa para fazer a o dup size. Beleza? Como é que a gente mitiga isso? A documentação da Microsoft diz para você monitorar o Lize. Você pode lá no no Windows Server e habilitar o GPO, a política de senha, a a política de GPO para que esse processo não seja possível. Inclusive, lembra aquele grupo Protect users lá do AD? Quando a gente coloca ele, qualquer grupo lá dentro dele, a gente impede que a R fique salva lá no então ele não vai ficar salvo. Só que esse problema persiste em contas gerenciadas de serviço. Então aqui ele pede para desabilitar lá o processo de

cred lá dentro da GPO e habilitar também um monitoramento é suficiente, gente? Nunca é suficiente. Por quê? Quando a gente a partir de um outro sistema operacional, diferente do inicial que a gente a gente vai a gente vai a partir de um Cali, depois que a gente sai do Cali, que vai fazer o próprio ataque a partir de uma máquina Windows, o comportamento já muda. Então não tem como a gente monitorar de forma efetiva, 100%. Então aqui tá o famoso ataque. Olha como é difícil o ataque. Pegou o Cet, mandou o domínio, usuário prefire que eu tenho a senha. Tem uma senha, mandei o IP e eu disse que conta gerenciada de serviço eu quero obter as

credenciais. Tá aqui a ITM dele e aqui tá a sessão do Kerverus. O que é que adiantou ele ter aplicado a conta gerenciada de serviço para impedir o Keruch? Nada. Ele só impediu que eu listasse o SPN. Ou seja, ainda continuamos vulneráveis. Essa é a grande solução que a Microsoft trouxe. Aí o seguinte, o que que a gente faz para tentar baixar o impacto? A gente vai tentar aqui eu coloquei, cadê? Aqui eu coloquei um parâmetro simples, tá? para criação de conta gerenciada de serviço. E aqui eu vou ter que fazer o seguinte, ó. Eu diminuí para 15 dias, gente, é muito ainda, tá? Só para aqui, foi só para mostrar a vocês como que ele poderia

fazer. Botei para 15 dias, não dei mais 15 e aqui eu aumentei a criptografia para a S256. dificulta, dificulta um pouquinho, só vai dar mais trabalho para fazer o reverso, mas vai assim, dependendo da da do poder computacional da do atacante, ele vai conseguir também vai passar isso, tá? Então, gente, essa é praticamente a a ideia da palestra. O que haver hoje, ele depende de contas com SPM exposto. As contas gerenciadas de serviço vieram para impedir que esses SPNs sejam expostos na rede, mas mesmo assim é possível fazer o abuso da GMSA se ela foi extraída do SIS usando o gold GMSA. E aí sempre habilite a auditoria avançada que permite detectar cada pasta do ataque. O Windows, infelizmente, ele

não vem com tudo já montado. A gente diz que é next, next finch. A piadinha é essa. O problema é saber que botão apertar para dar certo. Então assim, existe sim uma política, a uma GPO para você habilitar a monitoramento avançado. Além disso, não precisaria, mas caso ainda precise você coloca aí o Sismon para fazer esse tipo de de monitoria. Tá bom, gente? Valeu, obrigado. [Música]

[Música]