Cyberhydraulik w akcji - czyli skąd i jak cieknie!

Show transcript [pl]

ja myślę że nie będziemy przedłużać bo się minuty uciekają przed komu zapracowany człowiek jesteś z tego co słyszałem ostatnio postarzało się strasznie gdzie na facebooku okej dobra adam publiczność publiczność adam to działa czy publiczność super że przyszliście po dwóch dniach wyczerpującej imprez tak sobota jeszcze dzisiaj może jakieś after party zaliczycie dzisiaj chciałem was zaprosić na taki temat cydr ocet hydraulików akcji gigantyczna nazwa zaraz się dowiecie dlaczego i jak to w ogóle powstało nazywam się anna mayer i trochę później więc dzień dobry jeszcze raz witam was serdecznie muszę być gotowy więc jakiś tam czasem będą się przewijać standardowo więc dzisiaj zobaczyłem ten tytuł dla jakiejś gazecie typu show viva i tak dalej bardzo mi się podobało więc jeśli pełną namiętności

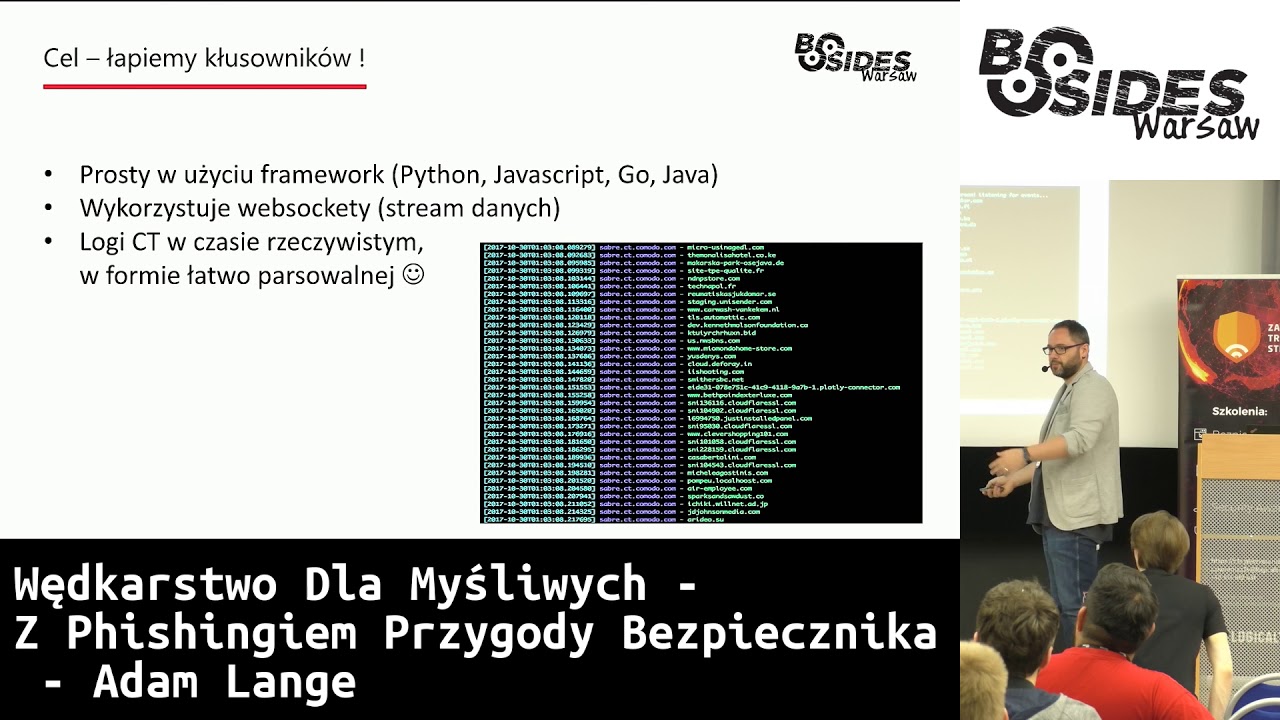

tak przemawia do wyobraźni ludzi szczególnie security szczególnie kiedy wina jeśli mamy dużo konferencji także tak jak w zeszłym roku stwierdziłem że zrobię taki cykl stały miałem wędkarstwo dla myśliwych gdzie mówiłem o łamaniu wikingów teraz tylko zawody świata usłyszycie on tylko tu i teraz pytanie co to jest hydraulik tak jak sobie wyobrażacie jak ja to rozumiem to jest taki hydraulik wysokich napięć ktoś wycieknie z firmy na to wtedy napięcie oczywiście podnosić wszystkim naokoło i wszyscy panikują i w ogóle strasznie ale do tego zaraz dojdziemy jak to się dzieje z moim zdjęcie tak byście mogli sobie porównać nazywam się adam mam ponad 15 lat pracuję i zawodowo i prywatnie niedługo już zaczyna jakieś 20 lat jestem szefem

zespołu cyberpunk w jednym z największych na świecie banków serdecznie pozdrawiam kolegów ode mnie którzy oglądają i są na sali wcześniej troszeczkę też w innych bankach w mniejszych lub większych robiłem sobie oprogramowaniu jednego z menedżerów antywirusowych robiłem sieci i różne dziwne rzeczy i jestem deweloperem i mam się wszystko przez moją karierę tak jak każdy bezpiecznik co robię nocą cześć nie powiem no co no co robią takie rzeczy które potem mogę pokazać wam na prezentację ciekawostki co robię zawodowo nie zawsze mogę pokazać ale ale to co robię w domu jak najbardziej o tym dzisiaj skąd pomysł tak jak ja wpadłem na to żeby zrobić prezentację dlaczego i skąd nie co się w ogóle dzieje to co jest

przyczyną tego wycieku powiemy sobie troszeczkę tak zwany multitasking jest super krótka historia o tym jak człowiek który nigdy nie ma jakiś super wiedzy technicznej opakowanie jest w stanie wyciągnąć bardzo fajne informacji postaram się opowiedzieć trochę na przykładach ten cały czas tory i potrzebujemy 1 mm dwoma ewentualnie już nie pamięta udało się też że na prezentacjach może być ciekawe cytaty mądrych ludzi które są związane z security że na dzisiaj przygotowałem wam po jakby tak wiesz jestem tak zapoznali się to jedziemy dalej skąd pomysł na prezentację na co dzień słyszymy o wycieku danych tak jest po prostu tyle że nie jesteśmy w stanie tego ogarnąć bazę danych uciekają w ogóle ustawiony do internetu bo kiedy amazon a no

wszystko po prostu cieknie jak głupie tak nie jest to tylko dana osobowa cały rok to i tak dalej tutaj wchodzi w grę ale mamy też czyli intelektualną póki nie adres ip dane wrażliwe z wewnątrz firmy które nie powinny się znaleźć w internecie już nie mówiłeś danych osobowych ale dokumenty i tego typu rzeczy więc inspiracją do tego by pokazać jak to się dzieje że te wpływają nie gdzie robimy błędy no i tak zadaniem jest i pozostawiam do klatki skąd się gdzie są te punkty zapalny i tutaj będą niektóre przykłady i jak załatać ewentualnie ten wyciek co należy zrobić żeby do tego nie doszło jeżeli chcecie posłuchać trochę i bo poczytać o mnie o wycieczkach to oczywiście zaufaną trzecią stronę

polecam portal adama silvery wycieki tego jest naprawdę na wiele wiele godzin czytania dlaczego cieknie jest takie pytanie filozoficzny bo ludzie są głupi to po pierwsze bo nie dbają o higienę nie dbają o swoje procesy w ogóle nie dbają o bezpieczeństwo to jest drugie bo mamy włamania i exploit ty okej ale więcej wykorzystano znane głupota i i zaniedbania niż teksty które podpalić exploit mamy celowe działanie celu powiedzmy uzyskać jakieś korzyści finansowe i filmu czegokolwiek sobie wymyślimy przejdziemy do głupoty pierwszy segment ef są na sali jest 20 pewnie są project managerowie którzy szybko muszę coś zrobić pewnie też są albo słuchają będzie trochę o was i do was tak to jest coś co bardzo często w mojej

karierze słyszałem w ogóle mamy coś fajnego zrobionego albo jakąś nową usługę w danej instytucji w filmie i co zrobić by przetestować muszę ją na pewno uruchomić pod nazwą domeny której nikt nie znajdzie jakieś tam cyferki literki ale tutaj ten pan jakby się przydaje się w taki typowy produkt managerem nie zmieniamy nazwę na 128 komin nikt nie znajdzie ale niestety często jest tak że będą naszych genach jak doskonale wiemy są różne narzędzia do tego żeby takie domy wyłapywać mamy chociażby ten adapter bardzo fajny prostu serwis jest nawet włosy i w wszystko co jest jakby wszystkie koszty jakie są te idee nie widziałem w internecie one z zostaną eksportowane do excela mamy impulsy paski total war of

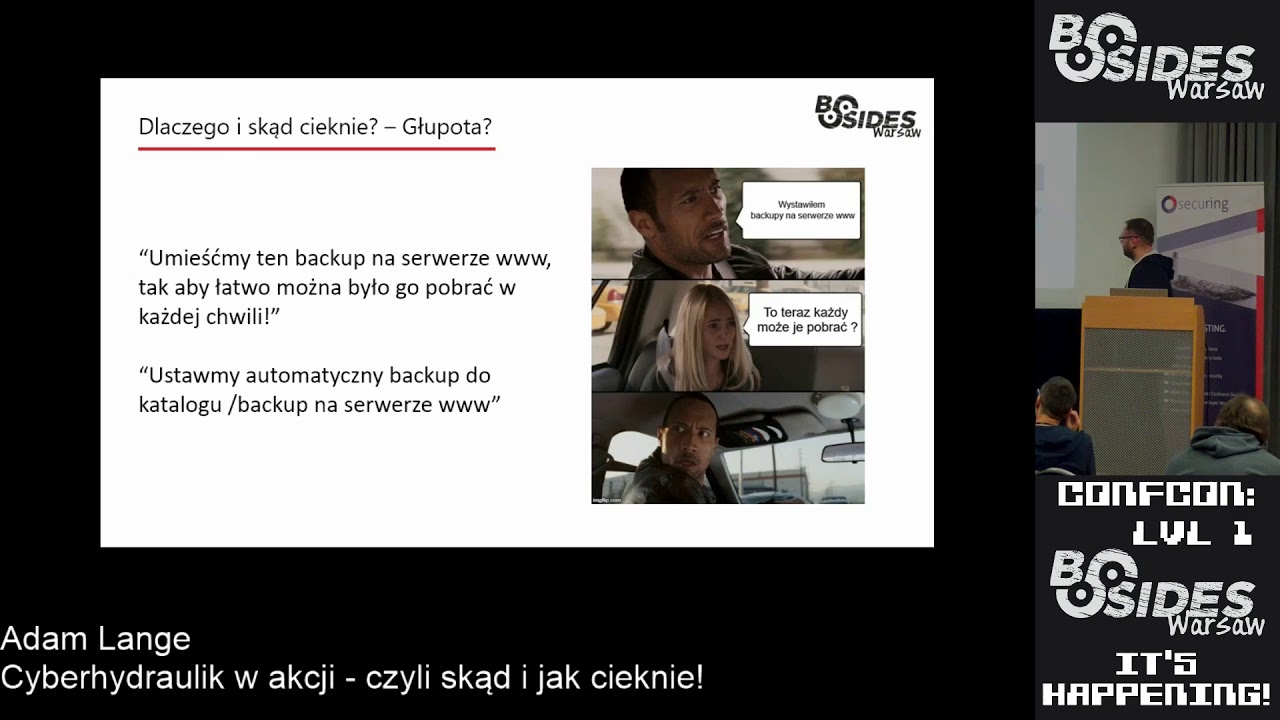

tanks nie możemy zainstalować certyfikat ssl owe to też jest fajne narzędzie do tego żeby wyłapywać wszystkie ukryte rzeczy jak i firmy starają się ukryć kiedy udało mi się z certyfikatem wesela wyciągnąć adres usługi która była w fazie testów odczuwa ból ma charakter zabezpieczona ale nie oszukujmy się tak to nie jest złe to przykład takiego psa którego można sobie wyeksportować mamy tutaj dane dotyczące kiedy została zauważona taka domena jaki jest zwrotka z https na fans4club.com jakiś serwis wszystko możemy się dowiedzieć się także tak chowanie się za jakimiś swoimi nazwami nawet poza domeną naszej firmy to jest bezsens drugi tekstury słyszałem to przeważnie administratorów albo ludzie którzy po prostu nie chce tak

właśnie automatycznie to jest jeszcze bardziej wygodne no bo te dwa kable codziennie będę leciał sobie codziennie wybierać z tego internet to następnym walk jakieś dziwne jak to każdy może to pobrać w internecie no tak bardzo fajne narzędzie który jest wykorzystywany dla wszystkich bezpieczników przepowiednie zadanych pytaniach możemy znaleźć wszystkie możliwe rozszerzenia backupy wordpress.org lampy i tak dalej i tak dalej tylko pan jest niesamowita wystarczy tylko kliknąć tutaj a po tej stronie a i b i normalnie pociągamy wy jeszcze nic włamywać się do firmy kraść nie wiem czy ktokolwiek haseł skoro mamy na talerzu w google więc następna rzecz której możemy użyć jak wyciągasz dane mam jeszcze oczywiście narzędzia typu open source te wszystkie mamy dwa zera w

za odpowiedź budowane w słowniku nawet podstawowym taki który można ściągnąć z chyba jesteśmy w stanie naprawdę bardzo dużo wyciągnąć bo ludzie w twoim zdaniem twórcy nigdy nie są mega kreatywni jak robaka to kliknij łapkę w górę tak albo baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka

baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka

baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka baka czym zależy co tam jest tutaj można bardzo fajnie zautomatyzować po pierwsze łamie łapiemy sobie keyboard który nas interesuje danej firmy odpalamy zabawkę na zasysa wszystko co

znajdą będę który w ramach danej nazwy niekoniecznie musi to być domena danej firmy ale na przykład usługodawca który robi coś dla tej firmy tak więc zasysamy sobie parę tygodni sobie pochodzić na screenie takie narzędzie i widzimy bardzo dużo rzeczy możemy na przykład znaleźć takie rzeczy nie oczywiście zanonimizowane z toba kaptur który był gdzieś na bombsite b który sobie wystawione możemy go pobrać było akurat w wordpress a no i jak może być skutek tego że ktoś może nie profesjonalny bardziej subskrypcji i sobie takie coś znajdzie rozmawialiśmy wczoraj że efektów jest coraz mniej bo kiedyś było w latach 90-tych wszyscy mówili nikt mnie nie kocha danych tylko robi dla fejmu ale nadal to gdzieś tam jest dzieciaki

jednak ściągają tego filmu i potem robię syf ale jakieś army of nie wiem lovers cokolwiek potem się takie banery dziwne pokazują także wystawianie tego typu gówna nie tylko sprawdzenie danych poprzez potencjalnego atakującego ale również narażenie firmy na na straty wizerunkowe związane z tej serii jedziemy dalej no to jest też jakiś rak jeżeli chodzi o różne firmy czyli używania zewnętrznych serwisów do przetrzymywania danych wrażliwych przeważnie tutaj przykładem który nawet nie dało się wykorzystywać to chyba jakiś pobiera części wrzuca czekiem tych serwisów jest coraz więcej tutaj akurat serwisu umarł używaliśmy go po to żeby tam marmurowe sampler polsce wrzucali żeby sobie dystrybuować monitorując tym z tego mogliśmy z nową planować zanim jeszcze dystrybuować taka ciekawostka ale tam też znajdowały się i

praca magisterskie inżynierskie dokumenty podania że ludzie mają wyobraźnie i robią takie rzeczy zdjęcia wszystko co mamy to jest wina gdzie ludzie sobie żerują na przykład kawałki kodu niekoniecznie open source nowego ale też czasami przekazują sobie ten kod który jest jakby wytworzony w firmie no jak doskonale wiemy lub nie wiemy co wam przekazuje informację pa jest montowany przez wiele bodźców i tutaj można zobaczyć public relations będzie widać gdzie wszystkie publiczne strony można sobie klikać i czytać tak dlatego bo to one pasują ten te listy wyciągają klucza api loginy hasła raportują komplementują automat nie używamy tych drzwi na to może na przykład też okazać się niebezpieczne i to jest akurat incydent gdzie tysiące stron dokumentów były dostępne w serwisie dla każdego

jakaś z tego co pamiętam to jakaś firma która robi lakiery hybrydowe ubezpieczeniowe nakazał swoim użytkownikom używanie tego serwisu żeby przekazywać i dokumenty a potem mieliśmy artykuł niebezpieczni kubo ktoś znalazł na pytanie ile osób wcześniej pobrałem te dokumenty i co z nimi teraz zrobią bo to nic nie mówi i tego nie chcę wiedzieć przejdziemy do zaniedbań to jest bardziej do administratorów designerów i developerów w sumie następny tekstury który dosyć często słyszałem dostałem od tego siwych włosów dlatego wyglądam teraz starzej wystawimy sobie nogi do serwera na stronie internetowej było prościej czytać ściągać cokolwiek jaxx loga może być efekt tego wystawienie logów nawet może być taki że mamy serwis który jest wysyłany do internetu wiesz powiedzmy słabo zabezpieczone

w dzień był podbił serca w tej partii muszę napisać do kontroli dostępu w przypadku kiedy mamy monitoring tych lodów w czasie rzeczywistym jak użytkownicy z niego korzystają nawet zalogowani jesteśmy w stanie wyciągnąć wszystkie ścieżki aplikacje są dostępne następnie sobie chociażby lepsze numer odznaki zobaczyć dlaczego mamy dostęp nie uwierzycie inne skarbów można znaleźć ten sposób jak bardzo te aplikacje są dziurawe o ile nie ma indeks no to poprosi o hasło jakie direct o tyle nas aż do nocy lat coś tam coś tam coś tam parametrów 10 już nie to tam akurat ktoś zapomniał dodać do kontroli dostępu zdarza się notorycznie w ten sposób możemy wyciągać różne dane film trzeba na to uważać nie wystawiam dialogów to jest akurat przykład do linku do

panelu administracyjnego usługi a okręt był hasłem także luzik a tutaj ciekawostka na przykład który używaliśmy podczas prezentacji zamachem tyle jeżeli chodzi o witam panie jednego aktora w wszyscy słyszeliście to udało nam się przez właśnie w stawianiu blogów i różnego rodzaju debaty information serwera tutaj akurat serwer status jest wyczaić ścieżki gdzie były trzymane dodatkowo egzekucji w kampanii mailingowej włosa pisarz jakaś tam nazwę oczywiście bo będę tam greg the więc wyszliśmy na piwo i do tych bramek bo dużo było wielkie dziwko aktorów że wszystkie są zabijane przez wirusy zanim jeszcze dystrybuują więc mieliśmy świeżynki to jest też rzeczy na które trzeba uważać logi wszelkiego rodzaju debaty information serwera pokazują atakującemu gdzie są ścieżki są pliki nie robimy ten

następny case to już bardziej taki deweloper like pod uwagę dane skoro i tak nikt nie zobaczy nikt nie użyję no wyobraźmy sobie że mamy aplikacje to jest akurat aplikacja windowsa napisane w jakimś tam prawie nie pamiętam no i po co usuwać na przykład pliki konfiguracyjne do systemów testowych i do akceptacji innych mogą zależeć widzisz normalny użytkownik nie zależnie od tego jak tam cokolwiek innego z tych plików nie podejdzie i tak dalej no i my nie jesteśmy normalnymi użytkownikiem atakujący też nie jest ona ma użytkownikiem ma jakiś cel w tym żeby używać tych aplikacjach jaki był efekt akurat w przypadku pliku coś tam coś tam to jest zostały specjalnie zmienione żeby przypadkiem nie szukali takich rzeczy można było

sobie znaleźć adresy e-mail klientów które wskazują w konfiguracyjny dla danej aplikacji które wskazywały na serwery testowe i gotowe nie tylko produkcyjne jaki był efekt efekt był taki że przy odpowiednią wysłalibyście czy chociażby zabrania takiego pliku xml można było dowiedzieć o nowych rzeczach które dana firma przygotowuje ono nie było jeszcze na brodzie były w jakimś tam stopniu zintegrowany dla wszystko mamy jak na dłoni tak widzimy że na przykład nie nowa kamera będzie albo cokolwiek innego bardzo fajne prosty i to jest błąd programistyczny nie sprzątam aplikacji i wyciąć taką nie są nam potrzebne w dystrybucji takiego użytkowników nie robimy tak od wskazanie następnie case wszystko mamy w że jesteśmy bezpieczni jest w ogóle chmura to jest coś pięknego jeszcze blockchain

i już nie pamięta i machine learning numer trzy rzeczy nas ochronią zawsze i wszędzie nie mamy już roboty wszyscy możemy dodam do tego jak mamy tutaj z tyłu w ramach jakiś tam pakiety gdzie przy odpowiednio źle skonfigurowanych uprawnieniach możemy sobie podejrzeć zawartość takiego bogata mamy jeszcze źle skonfigurowanych uprawnienia doskonale wiemy że ciężko jest zrobić to pewnie nam akurat lądowych jakiś tam usługach oto lista plików możemy pobierać efekt znowu możemy pobrać pliki które nie są publicznie dostępne po pierwsze możemy pobierać rzeczy archiwalne bo mamy do nich które możemy pobierać rzeczy które są nowe które jeszcze nigdzie nie są pokazane bo też mamy w górę sobie leżą na tej planecie wyciekły wycieka jest taka pomocnicza strona która czesze

takie pakiety ona się nazywa braveheart warfare coś tam kongo możecie sobie na bieżąco zobaczyć ile jest takich pacjentów zainteresowanych przejrzeć je na tej stronie na 7 lutego było ich 90 tysięcy 548 brązowa bez problemu się przejrzeć wszystkie dokumenty jakie są linki i tak dalej i tak dalej więc trzeba uważać żeby te usługi które też były dobrze skonfigurowane nie spieszymy się w chmurach nie obroni w momencie kiedy głupota jakby wejdzie w górę następny błąd pozytywnego także ludzi nie weźmy janusz to udostępnij i to jest taka typowa nie wiem gdzieś budżetu chyba co się tam dzieje to musi być bardzo chciał potem mamy sytuację które zostały bodajże na zaufaniu i części strony opisane gdzie jakiś dane pacjenta

do szpitala były wystawiane na dysku do internetu zabawa jest przednia skoro mamy wszystkie informacje o jakimś tam regionie wesele imiona nazwiska choroby numeru buta grupy krwi wszystko wiem od użytkownika każda złotówka to pewnie nikomu nic się nie stało i tak dalej gdzieś tam ktoś z powrotem na pewno setki ludzi znalazł te dane no bo nie tylko my szukamy jako ekspert bezpieczeństwa i przestępcy więc to też jakby efektu nie widzimy tak to ja też fajna panelu wspomniałem że efekty wycieków nie widzimy dopóki nie dostanie na przykład dana firma kary a tutaj się nic nie zmieniło użytkowników potem jeszcze przez wiele wiele lat dostaje po tyłku jestem ofiarą takiego jednego i jednego wycieku było moje słowa bo

kurczę jak ja tak no dobra następna rzecz bardzo głośne ostatnio tych tego typu rzeczach i do domu wycieka to są bazy danych wysyłany do internetu plastiki wszelkiego rodzaju to ulewy jakieś chore ilości danych wycieków miliardy rekordów w ogóle nikt nie stanie tego zliczyć nie ostatnio było wczoraj chyba ktoś wspominał jakiś chińskich serwerach życie gdzie można było zobaczyć czy dana kobieta chce zajść w ciążę czy jakiś tam parametry się zgadzają i coś strasznego tak ale co z tego wyciekło ktoś powrót do bazy na pewno setki ludzi i co także zabezpieczamy potem ktoś do was przyjdzie i dostaniecie kawę z brodą teraz ciekawsza żeśmy włamanie eksperymenty w każdym jednego fajnego exploita który znalazłem chyba będzie zainteresowany niedługo także ludzi każdy chce wyglądać

tak wszyscy pamiętają tego gościa papieży kultowy film niektórzy go pamiętają nigdy nie nie znalazłem niestety takie o open source tego obrazka jak to wygląda w rzeczywistości wszystko jest gościu który jest hakerem teraz wygląda wszyscy chcieliśmy tak wyglądać a teraz wyglądam jakbym marynarkach zgarbieni przed komputerami w korpo ale tak każdy z tych wszystkich niektórzy nie którzy siedzą w piwnicach tak jak w tych wszystkich filmach o których na poprzedniej prezentacji to zawsze dziwna wszystkich filmach ale się w piwnicach jest ciemno ale można mnie stracić po dwóch latach szanujmy się trochę wyglądają tak chyba że coś młodzi no i ci którzy wykorzystują chociażby takie rzeczy o których wspomniałem przypadku logów tak mamy kontrolę dostępu o ile w przypadku

pierwszego króla powiedzmy że jakiś tam coś tam wypali także musimy podać login i hasło w przypadku drugiego ula gdzie sięgamy po zasób który już konkretnie na wykonać akcję a nie ma jakiś tam jakieś uwierzytelnienia to damy identyfikator pobierze nam ten plik po prostu trzeba uważać żeby ta kontrola dostępu i wszędzie a uwierzcie mi deweloperzy o to nie dbają przede wszystkim problemem jest to że nie używają frameworków tylko sami zaczynają wymyślać jakąś kontrolę dostępu to jest tak naprawdę bo ludzie przy dużych aplikacjach nie są w stanie tego sami ogarnąć tak to już trzeba używać jakichś systemowych rozwiązań niestety uczą się po tym jak wyciekają dane z film także kontrola dostępu przede wszystkim może to skutkować takimi rzeczami jak

wyciek z portalu zakupowego jeżeli chodzi o rejestrowane domeny internetowe to też opisał portfel zauważyć strona multimedialny wystarczyło wygenerować identyfikator który był w ludziom w gazie pobierany w symbolach w domu zbudować solidną bazę wszystkich klientów jakie mają domeny z adresami wszystkim złoto złoto to jest fajne to jest chaos który jakby został znalazłem parę lat temu już tak naprawdę nawet głosiłem ale nic nie ruszyło się ruszyło pokombinować i zgłosił ponownie się okazało że on ma takie zgłoszenia ale to gdzieś tam zależało to ode mnie mam swoje blogi na przykład technologiczny bloki bezpieczeństwa i tak dalej e chciałbym się dowiedzieć co robi konkurencja jak to zrobić korzystając z zauważycie że bezpieczny uważam że jest bezpieczny tylko właśnie problem z pluginów ma dużo i ten plugin

jakby są poza kontrolą sam kolor w miarę bezpieczny wiele lat zaprojektowany i wyprodukowany ale nawet wordpress ma podatności podatności które z punktu widzenia samych deweloperów kolor deweloperów usa mogą wydawać się super trywialne podatność na którą chciałbym pokazać polega na tym że przy odpowiednim wysyłanych request tak do wordpressa jesteście w stanie wyciągnąć rzeczy które są w drafcie zapisane jak sobie redaktor pisze jakiś artykuł wrzuca zdjęcia i nie publikuje tego publicznie przy odpowiedniej wielkości jesteśmy w stanie te wszystkie dane sobie pobrać i przeczytać zanim to opublikuje wordpress już to nie jest błąd bezpieczeństwa taką litanię muszę napisać jakieś pół metra żeby zrozumieli że faktycznie może to skutkować wyciekiem na przykład danych jak wyciąga jak researcher nazwijmy to wyciągają na

przykład o nowych modelach urządzeń dopuszczalnych przez różne korporacji telefony tablety pralki lodówki właśnie w ten sposób wystarczy odpowiednio zadać pytanie i odpowiedź się nasuwa się sama cześć tutaj mamy szczegóły techniczne zostały wysłane do mnie i pije z wysyłane do usa będzie to załatana już powinno być zakazane a jeżeli nie no to będzie jeżeli ktoś chciałby pogadać o tym co zapraszam w kuluarach publicznie jeszcze go nie będę będą tak bogate w polsce znają ten sposób szczególnie chodzi o bezpieczeństwo witam i wszystko co pokazuje to wszystko fisher subskrybuj przyszłości szybko ponieważ dzisiaj 90-tych i składał jak najbardziej opancerzyć który też jest zaplanowane w przyszłości można sobie poczytać dobra jedziemy celowe działanie to jest prosto tak naprawdę szalony pancerza

niektórzy pracowałem i pracuję w bankach to to jest ten problem tak można sobie powiedzieć jasno ludzie są kuszeni różnym różnego rodzaju reakcjami szczególnie ci co mają kontakt z klientem są najniższym szczeblu dla nich to jest łakomy kąsek żeby jak zmieniają prace na przykład żeby coś jakieś 5 ze sobą pociągnąć tak dalej także wycieki są one nie są publiczne no bo jakby to są w internecie czy firma one są odpowiednio opracowane zgłaszane prokuratury i tak dalej ale jakby bezpośrednio użytkownika nie dotyczą przeważnie dobra robota pieniążków tak każdy chce zarobić pieniążki no to wyciekają te dane mamy też takie masowe rzeczy jak kancelarie komornicze których ciągle dane z systemu bez ale to było parę lat temu taki incydent masowo sobie te

wszystkie dane gdzieś tam organizowały co ciekawe to nie był tylko problem z psem bo jeszcze wcześniej jeżeli chodzi o księgi wieczystej też był taki problem niektóre firmy w za granicą sprzedają dostępny jeżeli chodzi o numer działek na przykład księgach wieczystych właśnie z tego typu akcji wycieków na są projektowane gdzieś tam za granicą i mają te bazy i teraz handlują nic nie można zrobić to jest jak film technologiczny będziemy testować wysyłanie danych do serwisów społecznościowych więc błąd proces sądowy firm technologicznych czyli powiedzmy bo to też jest ciekawostka o której mało osób szczególnie którzy nie pracowali przy tego typu projektach jak będziesz testować nowe urządzenie do obrazu przez internet jest super sprawa dla wszystkich rzeczy które szukają

nowych urządzeń bo taki człowiek który siedzi gdzieś tam laboratorium tym ciemnym pokoju i ma sprawdzić czy kamera działa czy instagramie i tak dalej powoduje to że te dane wyciekają w jakimś w jakiejś formie do internetu czy to metadanych czy samych danych związanych z urządzeniem wiem czy pamiętacie ale chyba nie istnieje klasa co tam ludzie zostali zdjęcia to chyba google to zabiło po jakimś czasie zanim go zabiło i kasę witam mam taką fajną funkcję gdzie można poszukać zdjęć po modelu kamery co czy to skutkowało jeżeli znaliśmy pattern firmy która wypuszcza urządzenia jak będzie nazywać swoje urządzenia w przyszłości a firmy typu może nie będę nagrywał ale technologiczne firmy mają jakiś tam patelni dla swoich kolejnych urządzeń numerek się zmienia ostatnich 5

na 10 lewej można to by móc wyeliminować można to zbadać momencie kiedy wpisywaliśmy taki model widzieliśmy wspaniałe zdjęcia tego typu zdjęcia akurat biurka testera który testowane modele urządzenia efekt jest akurat najróżniejsze zdjęcia udało mi się znaleźć naprawdę zdjęcie zorganizowanej wszystko tablicę z hasłami biurka koleżanki i koledzy kuchnię wszystko można sobie cały wirtualny to robisz zrobić wszystkie dane dostępowe wszystko i to był błąd procesor ponieważ mieli gdzieś w swoich tekstach do testowania zrobić zarejestrować w czasie zrobić zdjęcie zablokować tak wyciągają właśnie dane i zdjęcia oczywiście też były modeli nowych urządzeń więc można było od razu sobie wymienić że tak będzie to wyglądać tak powstają luki no dobra to tak idąc troszeczkę do brzegu nie ogarniam sobie historię

janusza majewskiego pokażę wam taki już case wymyśliłeś głowie w jaki sposób ja mam słuchawki mógłby dostać informację o nowym urządzeniu firmy która go interesuje taki fotografia jego powiedzmy że udało mi się stworzyć januszowi nadałem pseudonim okrąg i polubili jaki jest typowy manusa wiem czy kojarzycie słupki mam zwariowany moment w amadeus eksperta patronom coś tam jakieś takie dziwne mniej więcej tak to wyglądało więc nazwijmy tego janusza nosem jak i anomalnych maski 10 do podstawowych unii w google internety bo jak wam przed chwilą pokazałem to nie jest jakoś nie trzeba być super bohaterem więc co tam sobie rano mama rosja mama wymyśliła sobie stoi tam w kąciku jest to jakaś firma jakimś evencie będzie pokazywać jakieś urządzenie które na którym chapter

chciałbyś zobaczyć nie powiedzmy że to jest lodówka projekt do góry nogami co zrobiłam omalos musi pozyskać informacje o nazwie oznaczeń modelu to co wspomniałem model ważne bo musimy od czegoś zacząć to robić skąd pozyskuje tak informacji ta informacja archiwalne z tych modeli może sobie to jakoś przejmować i kliknijcie jaki jest następny jaki będzie następny model serwisy które są ogólnodostępne czyli urzędu certyfikacji jest kopalnia wiedzy naprawdę bo patrząc na te na te certyfikaty które są wygrywa wydawane przez różne instytucje jesteście w stanie zbudować wizję co tam będzie tak naprawdę jaki będzie wifi chip jaki ekran jaki procent nie wiem jaka duża bateria wszystko tak jakbyś miał 4 cale 3 cale czy to będzie lodówka z agregatorem

atomowym mnie cokolwiek różne rzecz te serwisy są dostępne bez rejestracji które to już mogę powiedzieć niektóre miały będą takie właśnie kontrolę dostępu że jak wynika można było też różne rzeczy znajdywać mamy bluetooth mamy cersei jest fajnie bo czasem jest i robi błąd to jest coś takiego jak ja flowey momencie kiedy firma zgłasza urządzenie decyzji to są konkretne kroki jakieś tam testy wykonywane i tak dalej i często jest tak że jest super którym jest napisane że proszę nie udostępniaj zdjęcia z testów jest i czasami udostępnia bo nie wiem pan janusz inny janusz przyjdzie a dobra zapomniałam nie chciałem tego listu więc można tam zdjęcia czasem zobaczyć kopalnię wiedzy bardzo trudny do użycia formularza nie mają taki kilometrowy formularz żeby w

ogóle zadać pytanie czy cokolwiek ale przyda pomorzany co to jest ciekawostka mało kto o tym wie ale urzędu celnego mają przynajmniej miały do jakiegoś czasu obowiązek pokazywania w niektórych krajach co pływa i dopływa i wypływa z krajów i to nie było tak że nie wiem firma x przypłynął kontener koloru czerwonego który zawierał części elektroniczne tak nie wyglądało tylko cała baza była tego co było w tym kontenerze jaki parametry numery seryjne wielkości długości grubości wszystko można było wyczytać i te dane były dostępne w internecie w formie wyszukiwania a akurat z kimś kto tego nie mam pracy tak wystarczyło troszkę wcześniej zobaczyć co wpłynie na przykład do chin czy indii do fabryki można było sobie naprawdę dużo rzeczy wymyślić z tego

teraz bardzo przyzwyczaiły te firmy nie wiem czy jakieś regulacje weszły nowe autobusy są dostępne już odpłatnie abonamenty upewnij się że nie jest to takie proste ale niektóre bardzo jeszcze tak skrawki które lecą do tyłu możecie sobie gdzieś wyszukać i popatrzeć jak to wyglądało kopalnia wiedzy a tu jeszcze ciekawostka dina może wifi bluetooth z dziś jest może nie kojarzycie to jest europejska organizacja która certyfikaty urządzenia mobilne ale mamy jeszcze tę grę też mało osób wie to jest chińskie odpowiedniki jest i to nie jest w ogóle wolna amerykanka tam zdjęcia są zawsze nie tylko trzeba się przebić przez interfejs ale jeśli znajdziesz linki to wszystko jest super i teraz pozyskujemy te informacje o urządzeniu mamy jakieś jego wizję

zbudowaną no i tutaj jakby urzędu certyfikacji to jest kopalnia wiedzy wracamy do tego jeszcze mamy stamtąd pan janusz może wyciągnąć z informacją sklep internetowy dystrybutorzy dystrybutorzy akcesoriów podwykonawców często jak wychodzi jakiś nowy model pralki lodówki to oczywiście wszyscy w internecie pokazują do niego obudowy zdarza się na co dzień w pracy na kamerę jest w tym miejscu widzimy dwie kamery pralka i lodówka no różnie się dzieje tak tak że to wszystko jest od dystrybutorów akcesoriów podwykonawców i tak dalej i tak dalej a oni pomimo tego że pewnie ma jakieś indii i różne dziwne rzeczy to nie zawsze te strony są tak skonstruowane że nie można go zobaczyć ale często robi takie problemy i takie i takie i także

google i pan janusz może te dane wyciągnąć społecznościowe typu pik as instagram picassa facebook wszelkiego rodzaju media typu twitter szybka piłka google earth tapety zdjęcia od i to tyle tak naprawdę chciałem wam tylko powiedzieć że podczas tej prezentacji że nie trzeba być hakerem pozyskiwać jakiekolwiek dane nie trzeba się włamywać na systemy żeby zebrać tą inteligencją firmie o ludziach którzy tam pracują o klientach urządzenia o czymkolwiek wystarczy dobrze posługiwać internetem googlem mi trochę oleju w głowie i wszystko samo przyjdzie i wdepnąłem do ręki a teraz zostawiam was z takim myśleniem żebyście pomyśleli u was w firmach macie kod dobrze napisane czy używacie open director gdziekolwiek czyli wystawiacie boków logów produktów swoich w internecie tak że przemyślcie to latajcie bo ktoś

przyjdzie i to nie będę ja ktoś zły czyli wam to wszystko ukradnie i opublikuje bardzo chciałem podziękować googlowi i wikipedii za tą prezentację i wam za to że byliście tutaj jeżeli macie jakieś pytania to możemy je zadać teraz albo później w kuluarach bardzo dziękuję sekunda

raz których na pewno działa rasowo teraz pytanie z tego doświadczenia jakim stopniu zostały ds zostanie w firmach bo właśnie takie wycieki danych bardziej potem kategoriach a to chyba podchodzę wszystkie inne systemy erp w tym jak gdzieś tam się znałem patrzymy bardziej na wycieczki związane z takimi typowymi kanałami jaką kontaktu czyli e-maile https i tak dalej tutaj te problemy są bardziej związane z cyklem deweloperskim z konfiguracją serwerów i tak dalej tutaj deltę bardziej już tam nie sięga tak bo nawet dokładnie tak więc to jest bardzo ciężki problem z deweloperami w ogóle jest problem z tym systemem mmi 3g i i tego typu w jakimś stopniu do budowania produktów bo trzeba tam jeszcze antywirusowy powołany przez boga

wolności kompiluję depozyt za wolność kompiluję i w ogóle nie delikatnie uchroni przed tym bardziej procesy które weryfikują czy maszyna została wyprofilowana poprawnie czy zostało skonfigurowane poprawnie czy kot jakieś testy jednostkowe które wskażą kontrola dostępu jest odpowiednio zapewniona także to jest bardziej złożony problem nie tylko d

czy widzisz może jakiś sposób na rozwiązanie problemów wymiany plików pomiędzy protestującymi ze sobą filmami obserwuję że bardzo czy po prostu plagą jest wykorzystywanie do tego celu wszelkiego rodzaju boksów do boksów google drive i innych tego typu serwisów przy czym tak z reguły podstawowe argumenty za jest taki że jest to za duże żeby wysłać e-mailem no bo 15 to nie jest jakoś super tak nie działa bo jest zablokowany przez polityki nie działa z kolei wszelkiego rodzaju wszelkiego rodzaju jakieś dedykowane połączenia czy też systemy które takie własne boxy stawiane przez przez firmę z kolei są użytkownicy twierdzą że są skomplikowane w konfiguracji że trzeba czekać aż działa i to zrobi aż zdadzą dostęp i tak dalej i tak dalej z kolei w wiele

serwerów niektóre firmy sobie po prostu od razu deklarują że jeśli ktoś z nimi współpracuje no to tutaj my używamy dropbox dla firm i wrzucajcie nam tam albo albo tu macie linka do pobrania link do pobrania i wtedy blok przykładowo blokujemy na propsy jakiegoś dropboxa i trzeba tłumaczyć kontrahentom że no przepraszam bardzo użyjcie sobie naszego naszych systemów do tego albo albo dajcie nam dane do serwera ftp ftp czy jest jakiś sposób na to żeby w firmie w korporacji no naprawdę ograniczyć użycie tego typu jakiś do boxu i tym podobnych do niezbędnego minimum czy kreatywność użytkowników jest nieskończona że jest w nim dropboxa to wyszło to google drive m jeżeli nie google drive znajdującą się serwis typu

o których mówiłem wrzucą nie wiem gdziekolwiek na fajne i o akurat nie widzisz tak naprawdę bezpieczeństwo jest wielowarstwowe jakby pytanie co chcesz udostępnić w jaki sposób może wystarczające jest zaszyfrowane tego poglądu które chcesz udostępnić w jakiś sposób ale z kolejnymi wysłać w drugim kanałem hasło do tego czy jest jakiś sposób na to z drugiej strony masz problem taki że klient nie chce na przykład nie wiem użyć tego drugiego kanału bo nie chcę hasła nie bo akurat noga boli nie ma złotego środka tak naprawdę może troszkę inaczej zadam pytanie jakiś sposób alternatywny dla tego typu niebezpiecznych sposobów coś co użytkownik będzie w stanie stwierdzić o jest to łatwe fajne i przyjemne i i zróbmy to zażartować bgp

nie nie mam pomysłu nie mam naprawdę to jest ciężki temat myślę że górna będzie szyfrowania odpowiednimi algorytmami wysyłaniem tego hasłem w jakimś drugim kanałem i nawet udostępnienie tych informacji może to jest kontrowersyjna nawet na tym boxie czymkolwiek odpowiednio zabezpieczone point myślę że jest wystarczający nawet jak ktoś pozyskaną to muszę się jednak użyć trochę głowy a nie tylko ściągnąć plik i go przeczytać tak nie ma złotego środka widziałem jakieś rozwiązania firm które próbują na sprostować połączenia do bossa chociażby czy dropboxa tagować jakoś to wszystko o rapować jakimś tam z raperami security ale nie wiem czy to działa czy nie testowałem tak naprawdę

koniec

cześć ale to jest kolejny system który musisz wytrzymać napisać mejl trenować latać niedokończona ty to wiesz że to jest taka jedna linijka a tam po tym doktorem jeszcze jest wart prestiżu sławy i jeszcze to nie jest takie proste nie

widziałem tego typu implementacje na oneplusie na przykład i zaraz się okazało że mam to można w ogóle bez niej nie podchodząc do komputera skompromitować więc wszystko zależy od modelu ryzyka naprawdę to udostępniamy komu być może trzeba zmusić tych kontrahentów żeby jednak by użyli bezpiecznego kanału którym dostarczymy uda się to czasami zrobić ale jeżeli jesteśmy dużą instytucją która ma tych patentów powiedzmy parę milionów bo to są użytkownicy detaliczni na szczyt bo to się nie uda nie musisz użyć jakiegoś kanały korzystne dla wszystkich ktoś krótka przerwa między następnym elementem no dobra dla ciebie zestawik a nie uciekaj nie uciekaj nie uciekaj nie uciekaj lunch a teraz lunch to takie smaczne go no to dla ciebie w tym roku tak oryginalnej